Übersicht

Diese Richtlinie legt verbindliche Anforderungen für die Identifizierung, Bewertung und Behebung technischer Schwachstellen und Softwarefehler in allen relevanten Informationssystemen fest. Sie erzwingt risikobasiertes Patch- und Firmware-Management, klare Rollen und Verantwortlichkeiten, Verfahren zum Ausnahmemanagement sowie die Ausrichtung an globalen Normen, um Risiken zu reduzieren und die operative Resilienz sicherzustellen.

Risikobasierte Abhilfemaßnahmen

Stellt sicher, dass Schwachstellen identifiziert, priorisiert und basierend auf Business-Impact-Analyse und operativem Risiko behoben werden.

Umfassende Asset-Abdeckung

Gilt für alle Informationssysteme der Organisation, einschließlich Endpunkten, Cloud, IoT-Systemen und Drittdienstleistern innerhalb des ISMS-Geltungsbereichs.

Definierte Rollen und Rechenschaftspflicht

Klare Verantwortlichkeiten für IT- und Sicherheitsteams, Asset-Eigentümer, Drittanbieter und Sicherheitsverantwortliche, einschließlich Eskalation sowie Audit- und Compliance-Prozessen.

An globalen Normen ausgerichtet

Die Richtlinie ist auf Anforderungen aus ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA und COBIT abgebildet.

Vollständige Übersicht lesen

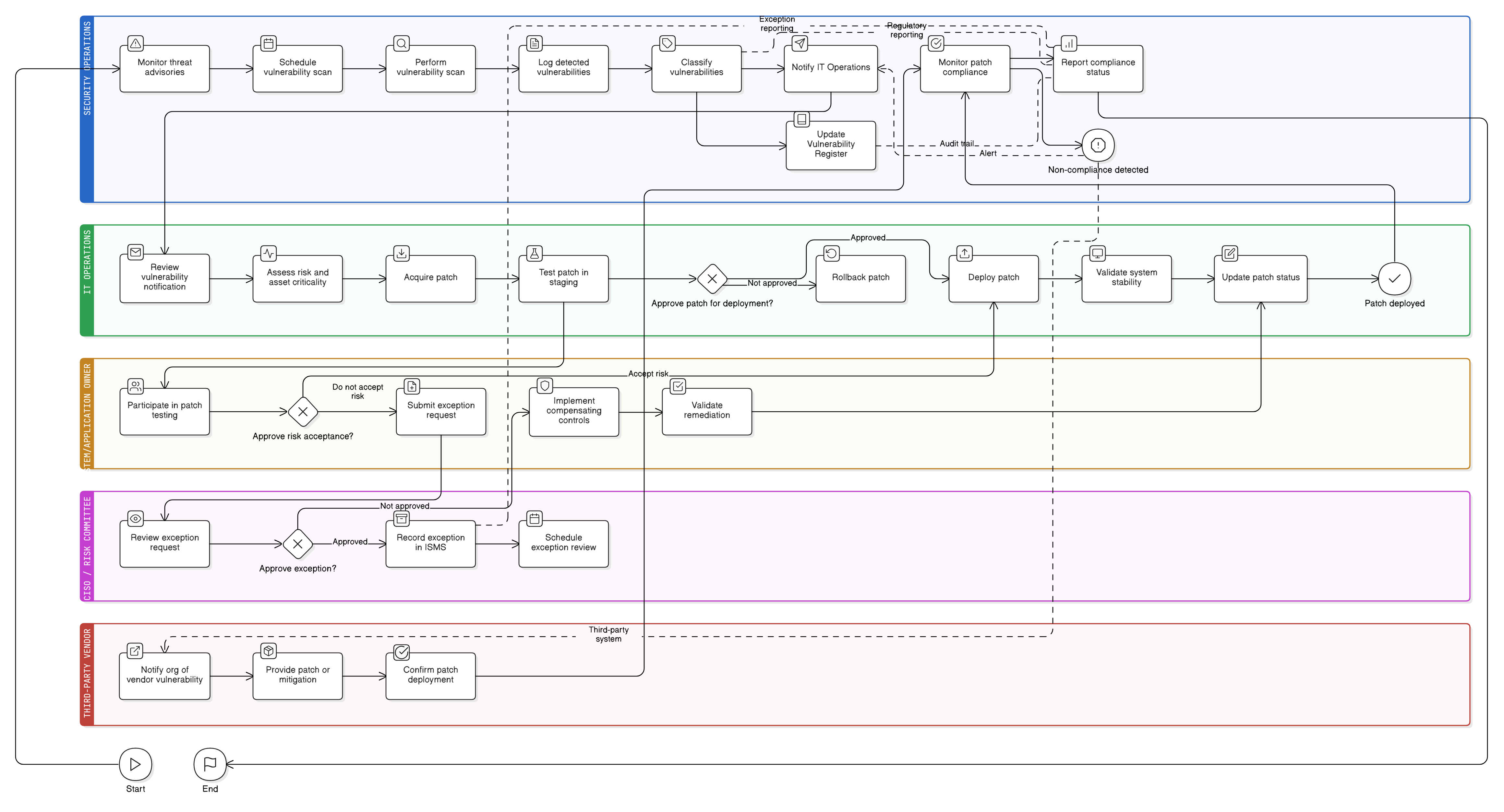

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für die Zusammenarbeit

Schweregradbasierte Patch-Fristen

Schwachstellenscans und Erkennung

Governance und Rollenzuweisungen

Ausnahmebehandlung für Patches

Risikoaufsicht für Drittdienstleister und SaaS

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

P01 Informationssicherheitspolitik

Legt die übergeordnete Verpflichtung zum Schutz von Systemen und Daten fest, einschließlich proaktivem Schwachstellenmanagement und Sicherstellung der Integrität von Software.

P05 Change-Management-Richtlinie

Steuert die Bereitstellung von Patches und Konfigurationsanpassungen und verlangt Dokumentation, Tests, Genehmigung und Rollback-Planung als Ergänzung zu Abhilfemaßnahmen für Schwachstellen.

Risikomanagement-Richtlinie

Unterstützt die Klassifizierung und Behandlung nicht behobener Schwachstellen durch strukturierte Risikobeurteilungen, Risikoauswirkungsbewertung und Verfahren zur Restrisikoakzeptanz.

Asset-Management-Richtlinie

Stellt sicher, dass Systeme inventarisiert und korrekt klassifiziert sind, wodurch konsistente Schwachstellenscans, die Zuweisung von Asset-Eigentümern und Patch-Abdeckung über den Lebenszyklus ermöglicht werden.

Protokollierungs- und Überwachungsrichtlinie

Definiert Anforderungen für Vorfallserkennung und die Erstellung eines Audit Trails. Diese Richtlinie unterstützt Transparenz über Patching-Aktivitäten, nicht autorisierte bzw. ungeplante Änderungen und Ausnutzungsversuche, die bekannte Schwachstellen adressieren.

Incident-Response-Richtlinie (P30)

Spezifiziert Eskalationskanäle und Eindämmungsstrategien für ausgenutzte Schwachstellen, Untersuchungen zu Datenschutzverletzungen und Korrekturmaßnahmen, die an die Kontrollen dieser Richtlinie ausgerichtet sind.

Über Clarysec-Richtlinien - Richtlinie zum Schwachstellenmanagement und Patch-Management

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheiten durch lange Absätze und nicht definierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Gremien, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur erleichtert die Implementierung, das Auditieren gegen spezifische Kontrollen und die sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und transformiert die Richtlinie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Verbindliche Patch-Fristen

Schreibt strikte Zeitvorgaben für die Patch-Bereitstellung nach Schweregrad vor und minimiert das Zeitfenster der Exposition für hohe und kritische Schwachstellen.

Ausnahmen und kompensierende Kontrollen

Ermöglicht formale Ausnahmeanträge mit kompensierenden Kontrollen und schafft Flexibilität bei gleichzeitiger Sicherstellung der Rechenschaftspflicht.

Kontinuierliches Audit und Überwachung

Erfordert häufige Audits und Echtzeit-Berichterstattung zur Patch-Compliance für nachhaltige Risikominderung und Auditnachweis.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →