Ülevaade

See poliitika kehtestab kohustuslikud nõuded tehniliste haavatavuste ja tarkvaravigade tuvastamiseks, hindamiseks ja kõrvaldamiseks kõigis asjakohastes IT-süsteemides. See jõustab riskipõhise paikade halduse, selged rollid ja vastutused, erandite käsitlemise protseduurid ning kooskõla ülemaailmsete standarditega, et vähendada riski ja tagada operatiivne vastupidavus.

Riskipõhised parandusmeetmed

Tagab, et haavatavused tuvastatakse, prioritiseeritakse ja kõrvaldatakse ärimõju ja operatiivse riski alusel.

Põhjalik varade katvus

Kohaldub kõigile IT-süsteemidele, sh lõppseadmed, pilv, asjade interneti (IoT) süsteemid ja kolmanda osapoole teenused ISMS-i kohaldamisala piires.

Määratletud rollid ja aruandekohustus

Selged vastutused IT- ja turvameeskondadele, varaomanikule, kolmanda osapoole tarnijatele ja turbejuhile koos eskaleerimise ja auditi protsessidega.

Kooskõlas ülemaailmsete standarditega

Poliitika on kaardistatud ISO/IEC 27001, ISO/IEC 27002, NIST-i, GDPR-i, NIS2, DORA ja COBIT-i nõuetega.

Loe täielikku ülevaadet

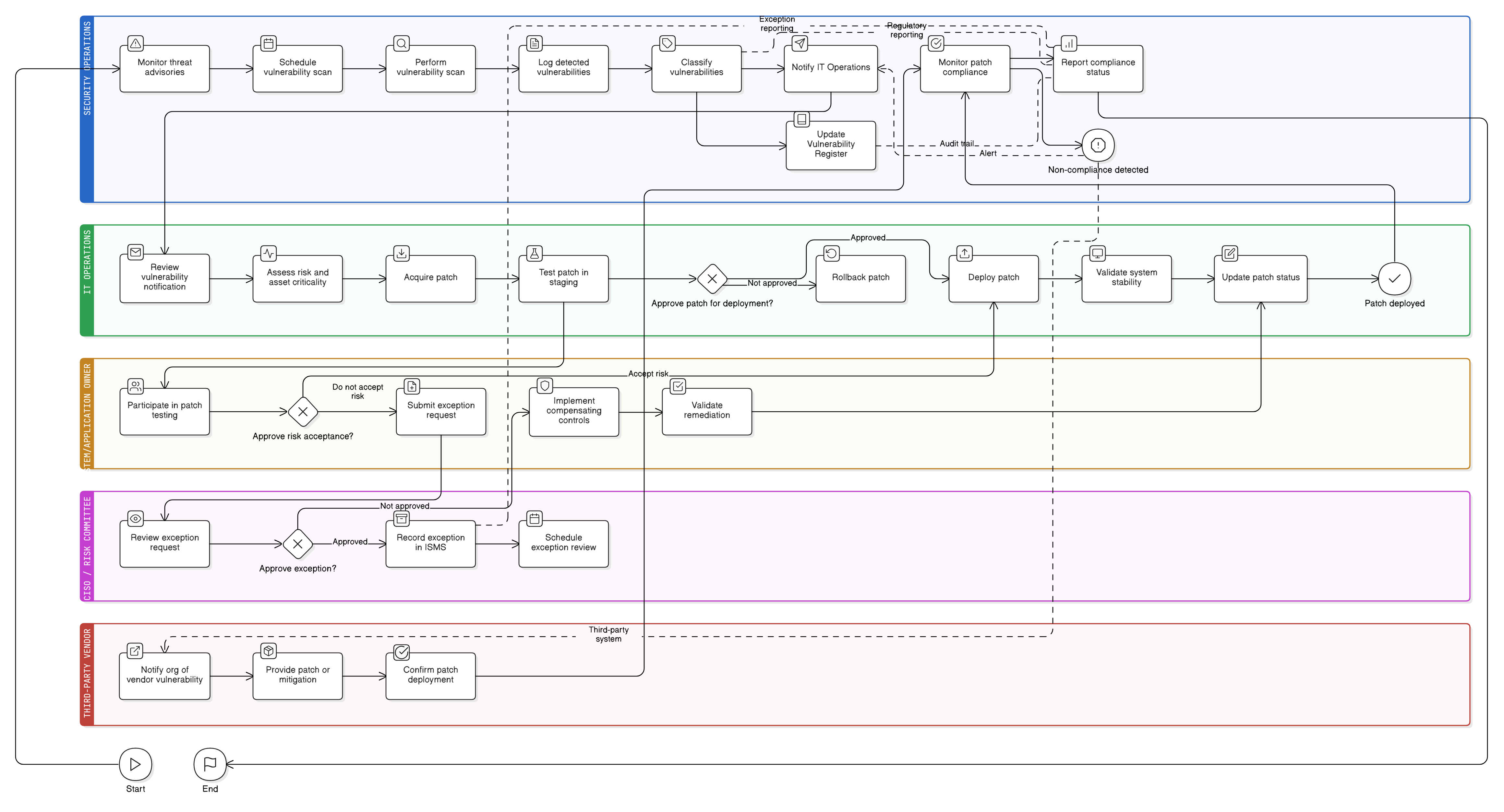

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja kaasamise reeglid

Raskusastmepõhised paikamise tähtajad

Haavatavuste skaneerimine ja tuvastamine

Juhtimine ja rollide määramine

Paikamise erandite käsitlemine

Kolmandate osapoolte ja SaaS-i riskijärelevalve

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

P01 Infoturbe poliitika

Kehtestab üldise kohustuse kaitsta süsteeme ja andmeid, sh haavatavuste ennetav haldus ja tarkvara tervikluse tagamine.

P05 Muudatuste halduse poliitika

Reguleerib paikade juurutamist ja konfiguratsioonimuudatusi, nõudes dokumenteerimist, testimist, heakskiitu ja tagasipööramise plaane, mis täiendavad haavatavuste kõrvaldamise protsesse.

Riskijuhtimise poliitika

Toetab kõrvaldamata haavatavuste klassifitseerimist ja riski käsitlemist struktureeritud riskihindamise, riskimõju hindamise ja jääkriski aktsepteerimise protseduuride kaudu.

Varade halduse poliitika

Tagab, et süsteemid on varade registri alusel inventeeritud ja korrektselt klassifitseeritud, võimaldades järjepidevat haavatavuste skaneerimist, omandi määramist ja elutsükli paikade katvust.

Logimis- ja seirepoliitika

Määratleb nõuded sündmuste tuvastamiseks ja auditijälje loomiseks. See poliitika toetab nähtavust paikamise tegevuse, autoriseerimata/plaaniväliste muudatuste ja ärakasutamiskatsete osas, mis sihivad teadaolevaid haavatavusi.

Intsidentidele reageerimise poliitika (P30)

Määratleb eskaleerimisprotokollid ja ohjeldamisstrateegiad ärakasutatud haavatavuste, rikkumiste uurimiste ja parandusmeetmete jaoks, mis on kooskõlas selle poliitika kontrollimeetmetega.

Claryseci poliitikate kohta - Haavatavuste ja paikade halduse poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnu; see nõuab selgust, aruandekohustust ja struktuuri, mis skaleerub koos teie organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on loodud olema teie turbeprogrammi operatiivne selgroog. Me määrame vastutused konkreetsetele rollidele, mida leidub kaasaegses ettevõttes, sh infoturbejuht, IT-turve ja asjakohased komiteed, tagades selge aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsasti rakendatavaks, auditeeritavaks konkreetsete kontrollimeetmete vastu ning turvaliselt kohandatavaks ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

Jõustatud paikamise tähtajad

Nõuab ranget paikade juurutamise ajakava raskusastme alusel, minimeerides kõrgete ja kriitiliste haavatavuste kokkupuute akent.

Erandid ja kompenseerivad kontrollimeetmed

Võimaldab ametlikke eranditaotlusi koos kompenseerivate kontrollimeetmetega, tagades paindlikkuse, säilitades samal ajal aruandekohustuse.

Pidev audit ja seire

Nõuab sagedasi auditeid ja reaalajas paikamise vastavuse aruandlust püsiva riskide maandamise ja kontrollimeetmete audititõenduse tagamiseks.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →