Aperçu

Cette politique établit des exigences obligatoires pour identifier, apprécier et corriger les vulnérabilités techniques et les défauts logiciels sur l’ensemble des systèmes informatiques pertinents. Elle impose une application de correctifs fondée sur les risques, des rôles et responsabilités clairs, des procédures de gestion des exceptions et la conformité aux normes mondiales afin de réduire le risque et d’assurer la résilience opérationnelle.

Remédiation fondée sur les risques

Garantit que les vulnérabilités sont identifiées, priorisées et corrigées en fonction de l’impact sur l’activité et du risque opérationnel.

Couverture complète des actifs

S’applique à tous les systèmes informatiques, y compris les terminaux, l’informatique en nuage, l’IoT et les services tiers, dans le domaine d'application du SMSI.

Rôles et responsabilités définis

Responsabilités claires pour les équipes informatiques et de sécurité, les propriétaires de l’actif, les fournisseurs et les responsables de la sécurité, avec des processus d’escalade et d’audit.

Alignée sur des normes mondiales

Politique cartographiée sur les exigences ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA et COBIT.

Lire l'aperçu complet

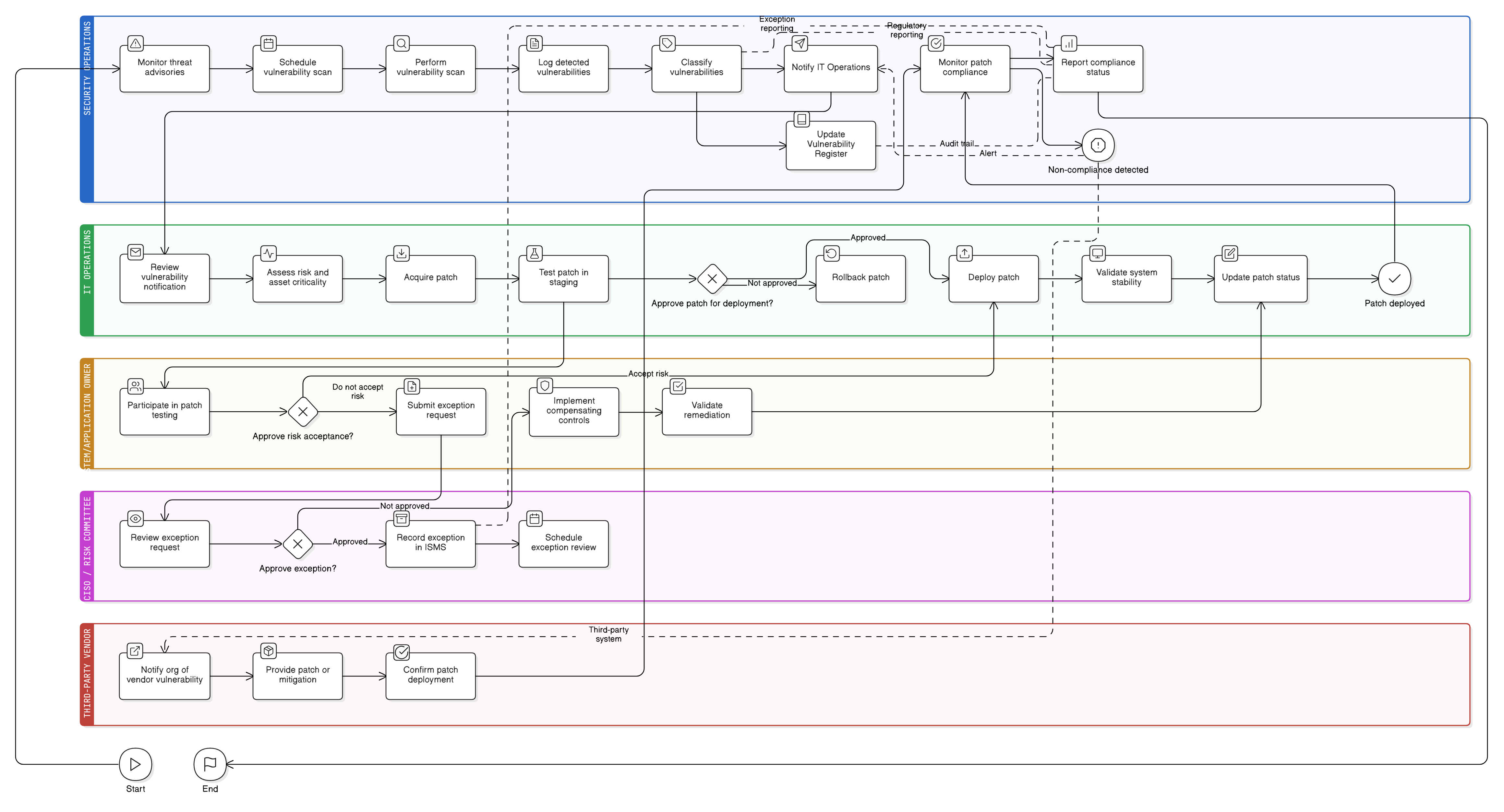

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Portée et règles d’engagement

Délais d’application de correctifs fondés sur la gravité

Scans de vulnérabilités et détection

Gouvernance et attribution des rôles

Gestion des dérogations aux correctifs

Supervision des risques liés aux tiers et au SaaS

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

P01 Politique de sécurité de l'information

Établit l’engagement global de protection des systèmes et des données, incluant la gestion proactive des vulnérabilités et l’assurance de l’intégrité logicielle.

P05 Politique de gestion des changements

Régit tout déploiement de correctifs et ajustement de configuration, en exigeant documentation, tests, approbation et plans de retour arrière qui complètent les processus de remédiation des vulnérabilités.

Politique de gestion des risques

Soutient la classification et le traitement des vulnérabilités non corrigées via des appréciations des risques structurées, l’évaluation de l’impact des risques et des procédures d’acceptation du risque résiduel.

Politique de gestion des actifs

Garantit que les systèmes sont inventoriés et classés avec précision, permettant des scans de vulnérabilités cohérents, l’attribution de la propriété et une couverture d’application de correctifs sur le cycle de vie.

Politique de journalisation et de surveillance

Définit les exigences de détection des événements et de génération de piste d'audit. Cette politique soutient la visibilité sur l’application de correctifs, les changements non autorisés ou non planifiés et les tentatives d’exploitation visant des vulnérabilités connues.

Politique de réponse aux incidents (P30)

Spécifie les protocoles d’escalade et les stratégies de confinement pour les vulnérabilités exploitées, les enquêtes sur les violations et les actions correctives alignées sur les contrôles de cette politique.

À propos des politiques Clarysec - Politique de gestion des vulnérabilités

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), l’IT Security et les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Délais d’application de correctifs imposés

Impose des délais stricts de déploiement des correctifs selon la gravité, minimisant la fenêtre d’exposition pour les vulnérabilités élevées et critiques.

Dérogations et mesures compensatoires

Autorise des demandes de dérogation formelles avec mesures compensatoires, permettant de la flexibilité tout en maintenant la responsabilité.

Audit et surveillance continus

Exige des audits fréquents et un reporting en temps réel de la conformité d’application de correctifs pour une réduction durable des risques et des éléments probants d’audit.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →