Prehľad

Táto politika stanovuje povinné požiadavky na identifikáciu, posúdenie a odstránenie technických zraniteľností a chýb softvéru vo všetkých relevantných informačných systémoch organizácie. Vynucuje správu záplat založenú na riziku, jasné roly a zodpovednosti, postupy riadenia výnimiek a dodržiavanie globálnych noriem s cieľom znížiť riziko a zabezpečiť prevádzkovú odolnosť.

Nápravné opatrenia založené na riziku

Zabezpečuje, že zraniteľnosti sú identifikované, prioritizované a odstránené na základe vplyvu na podnikanie a prevádzkového rizika.

Komplexné pokrytie aktív

Vzťahuje sa na všetky informačné systémy organizácie vrátane koncových bodov, cloudu, IoT a poskytovateľov služieb tretích strán v rámci rozsahu ISMS.

Definované roly a zodpovednosti

Jasne stanovené zodpovednosti pre IT a bezpečnostné tímy, vlastníka aktíva, dodávateľov a vedúcich bezpečnosti vrátane eskalácie a auditných procesov.

Zosúladené s globálnymi normami

Politika je mapovaná na požiadavky ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA a COBIT.

Čítať celý prehľad

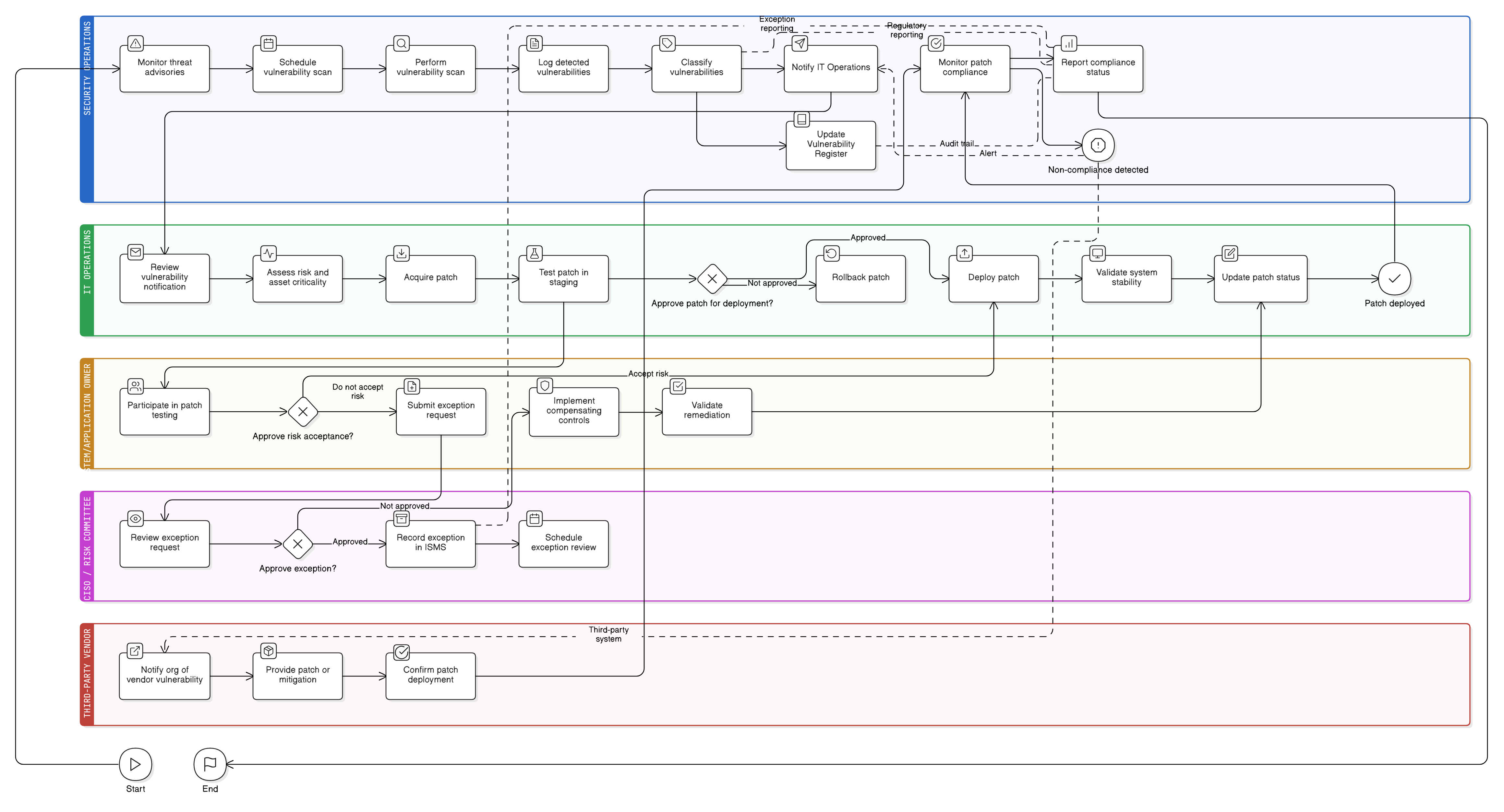

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Lehoty na záplatovanie podľa závažnosti

Skenovanie zraniteľností a detekcia

Správa a priradenie rolí

Ošetrenie výnimiek zo záplatovania

Dohľad nad rizikami tretích strán a SaaS

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

P01 Politika informačnej bezpečnosti

Stanovuje zastrešujúci záväzok chrániť systémy a údaje, vrátane proaktívneho riadenia zraniteľností a uistenia o integrite softvéru.

P05 Politika riadenia zmien

Riadi všetky nasadenia záplat a úpravy konfigurácie, vyžaduje dokumentáciu, testovanie, schválenie a plány vrátenia zmien, ktoré dopĺňajú procesy nápravy zraniteľností.

Politika riadenia rizík

Podporuje klasifikáciu a ošetrenie neodstránených zraniteľností prostredníctvom štruktúrovaných posúdení rizík, posúdení dopadu rizika a postupov akceptácie zvyškového rizika.

Politika správy aktív

Zabezpečuje, že systémy sú inventarizované a klasifikované presne, čo umožňuje konzistentné skenovanie zraniteľností, priradenie vlastníctva a pokrytie záplatami počas životného cyklu.

Politika zaznamenávania a monitorovania

Definuje požiadavky na detekciu udalostí a generovanie auditnej stopy. Táto politika podporuje viditeľnosť do záplatovania systémov, neautorizované/neplánované zmeny a pokusy o zneužitie zamerané na známe zraniteľnosti.

Politika reakcie na incidenty (P30)

Špecifikuje eskalačné protokoly a stratégie zamedzenia šírenia pre zneužité zraniteľnosti, vyšetrovania porušení a nápravné opatrenia zosúladené s kontrolami tejto politiky.

O politikách Clarysec - Politika riadenia zraniteľností a správy záplat

Efektívne riadenie bezpečnosti si vyžaduje viac než len text; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Všeobecné šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá ako prevádzková chrbtica vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), IT a bezpečnostných tímov a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Vynucované lehoty na záplatovanie

Vyžaduje prísne časové lehoty nasadenia záplat podľa závažnosti, čím minimalizuje okno expozície pre vysoké a kritické zraniteľnosti.

Výnimky a kompenzačné kontroly

Umožňuje formálne žiadosti o výnimku s kompenzačnými kontrolami, čím poskytuje flexibilitu pri zachovaní zodpovednosti.

Nepretržitý audit a monitorovanie

Vyžaduje časté audity a vykazovanie súladu so záplatovaním v reálnom čase pre trvalé znižovanie rizika a auditný dôkaz o kontrolách.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →