Apžvalga

Ši politika nustato privalomuosius reikalavimus techninių pažeidžiamumų ir programinės įrangos trūkumų identifikavimui, vertinimui ir trūkumų šalinimui visose susijusiose informacinėse sistemose. Ji įtvirtina rizika grindžiamą pataisų diegimą, aiškius vaidmenis ir atsakomybes, išimčių tvarkymą ir atitiktį pasauliniams standartams, siekiant sumažinti riziką ir užtikrinti veiklos atsparumą.

Rizika grindžiamas trūkumų šalinimas

Užtikrina, kad pažeidžiamumai būtų identifikuojami, prioritetizuojami ir šalinami pagal verslo poveikį ir operacinę riziką.

Išsami turto aprėptis

Taikoma visoms IT sistemoms, įskaitant galinius įrenginius, debesiją, daiktų interneto (IoT) sistemas ir trečiųjų šalių paslaugas, patenkančias į informacijos saugumo valdymo sistemos taikymo sritį.

Apibrėžti vaidmenys ir atskaitomybė

Aiškiai nustatytos atsakomybės IT ir saugumo komandoms, turto savininkui, trečiųjų šalių tiekėjams ir saugumo vadovams, numatant eskalavimą ir audito procesus.

Suderinta su pasauliniais standartais

Politika susieta su ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA ir COBIT reikalavimais.

Skaityti visą apžvalgą

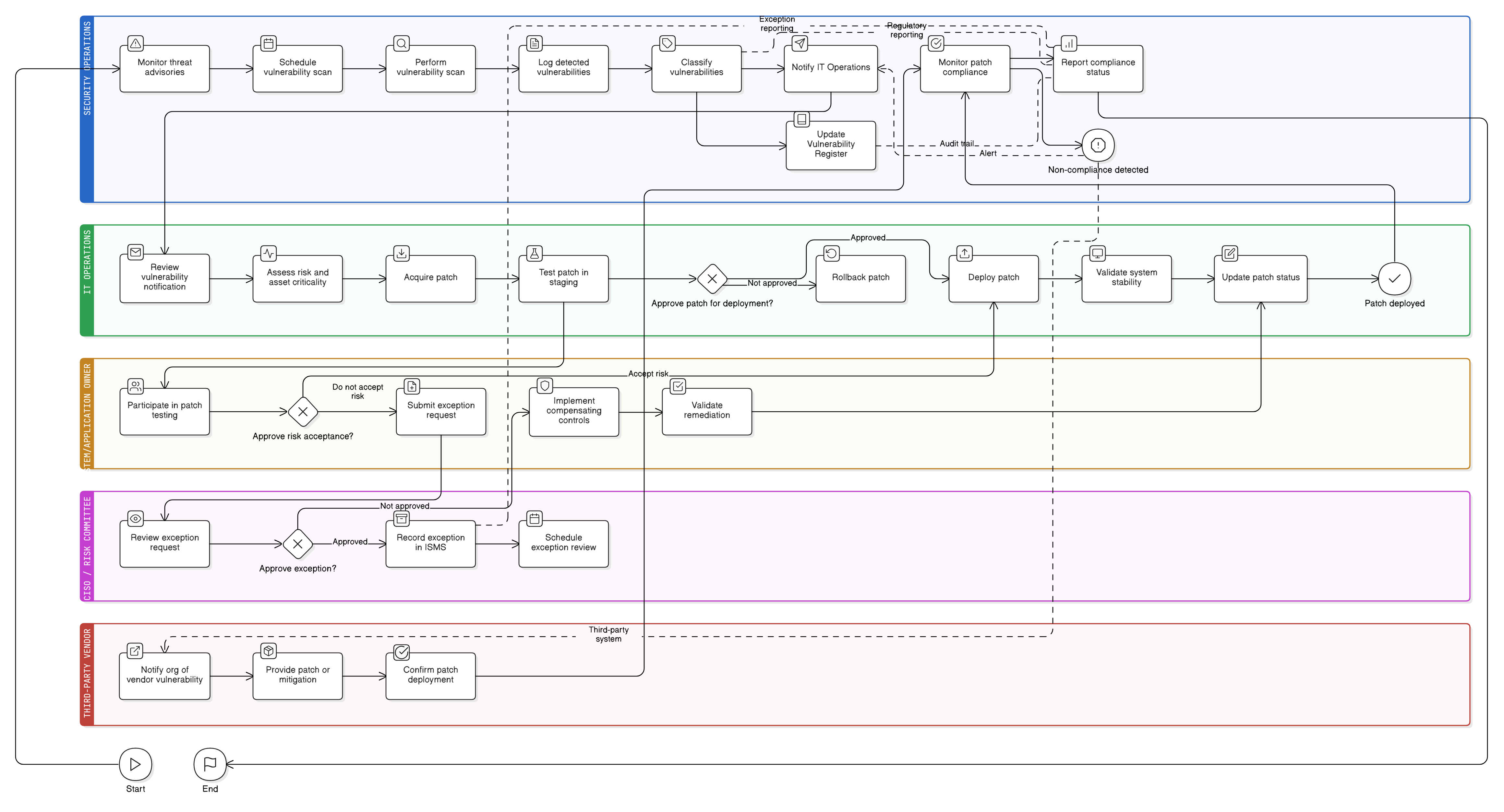

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Pataisų terminai pagal sunkumą

Pažeidžiamumų skenavimas ir aptikimas

Valdysena ir vaidmenų priskyrimai

Pataisų išimčių tvarkymas

Trečiųjų šalių ir SaaS rizikos priežiūra

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Informacijos saugumo politika

Nustato bendrą įsipareigojimą saugoti sistemas ir duomenis, įskaitant proaktyvų pažeidžiamumų valdymą ir programinės įrangos vientisumo užtikrinimą.

Pakeitimų valdymo politika

Valdo visą pataisų diegimą ir konfigūracijos koregavimus, reikalaujant dokumentavimo, testavimo, patvirtinimo ir grįžimo į ankstesnę būseną planų, kurie papildo trūkumų šalinimo procesus.

Rizikos valdymo politika

Palaiko nepašalintų pažeidžiamumų klasifikavimą ir rizikos tvarkymą per struktūrizuotus rizikos vertinimo, rizikos poveikio vertinimo ir likutinės rizikos priėmimo procedūras.

Turto valdymo politika

Užtikrina, kad sistemos būtų inventorizuotos ir klasifikuotos tiksliai, sudarant sąlygas nuosekliam pažeidžiamumų skenavimui, turto savininko priskyrimui ir pataisų aprėpčiai per visą gyvavimo ciklą.

Žurnalinimo ir stebėsenos politika

Apibrėžia reikalavimus įvykių aptikimui ir audito pėdsako generavimui. Ši politika užtikrina matomumą į pataisų diegimo veiklą, nesankcionuotus / nesuplanuotus pakeitimus ir išnaudojimo bandymus, nukreiptus į žinomus pažeidžiamumus.

Reagavimo į incidentus politika

Nustato eskalavimo protokolus ir lokalizavimo strategijas išnaudotiems pažeidžiamumams, pažeidimų tyrimams ir koreguojamiesiems veiksmams, suderintiems su šios politikos kontrolės priemonėmis.

Apie Clarysec politikas - Pažeidžiamumų valdymo ir pataisų diegimo politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik formuluočių; jai būtinas aiškumas, atskaitomybė ir struktūra, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybių dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems šiuolaikinėje įmonėje esantiems vaidmenims, įskaitant Vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikalus numeruotas punktas (pvz., 5.1.1, 5.1.2). Tokia atomizuota struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepažeidžiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Privalomi pataisų terminai

Nustato griežtus pataisų diegimo terminus pagal sunkumą, mažinant rizikos ekspozicijos laikotarpį aukšto ir kritinio lygio pažeidžiamumams.

Išimtys ir kompensacinės kontrolės priemonės

Leidžia teikti formalius išimčių prašymus su kompensacinėmis kontrolės priemonėmis, suteikiant lankstumo išlaikant atskaitomybę.

Nuolatinis auditas ir stebėsena

Reikalauja dažnų auditų ir realaus laiko pataisų atitikties ataskaitų teikimo, siekiant nuolatinio rizikos mažinimo ir kontrolės įrodymų.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →