Преглед

Тази политика установява задължителни изисквания за идентифициране, оценяване и отстраняване на технически уязвимости и софтуерни дефекти във всички релевантни ИТ системи. Тя налага управление на корекциите, базирано на риска, ясни роли и отговорности, процедури за изключения и съответствие с глобални стандарти, за да се намали рискът и да се осигури оперативна устойчивост.

Ремедиация, базирана на риска

Гарантира, че уязвимостите се идентифицират, приоритизират и отстраняват въз основа на въздействието върху бизнеса и оперативния риск.

Всеобхватно покритие на активите

Прилага се за всички ИТ системи, включително крайни точки, облак, IoT и услуги на трети страни в обхвата на СУИС.

Дефинирани роли и отчетност

Ясно определени отговорности за екипи по ИТ и сигурност, собственици на активи, доставчици и ръководители по сигурността, с процеси за ескалация и одит.

Съгласувана с глобални стандарти

Политиката е съпоставена с изискванията на ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA и COBIT.

Прочетете пълния преглед

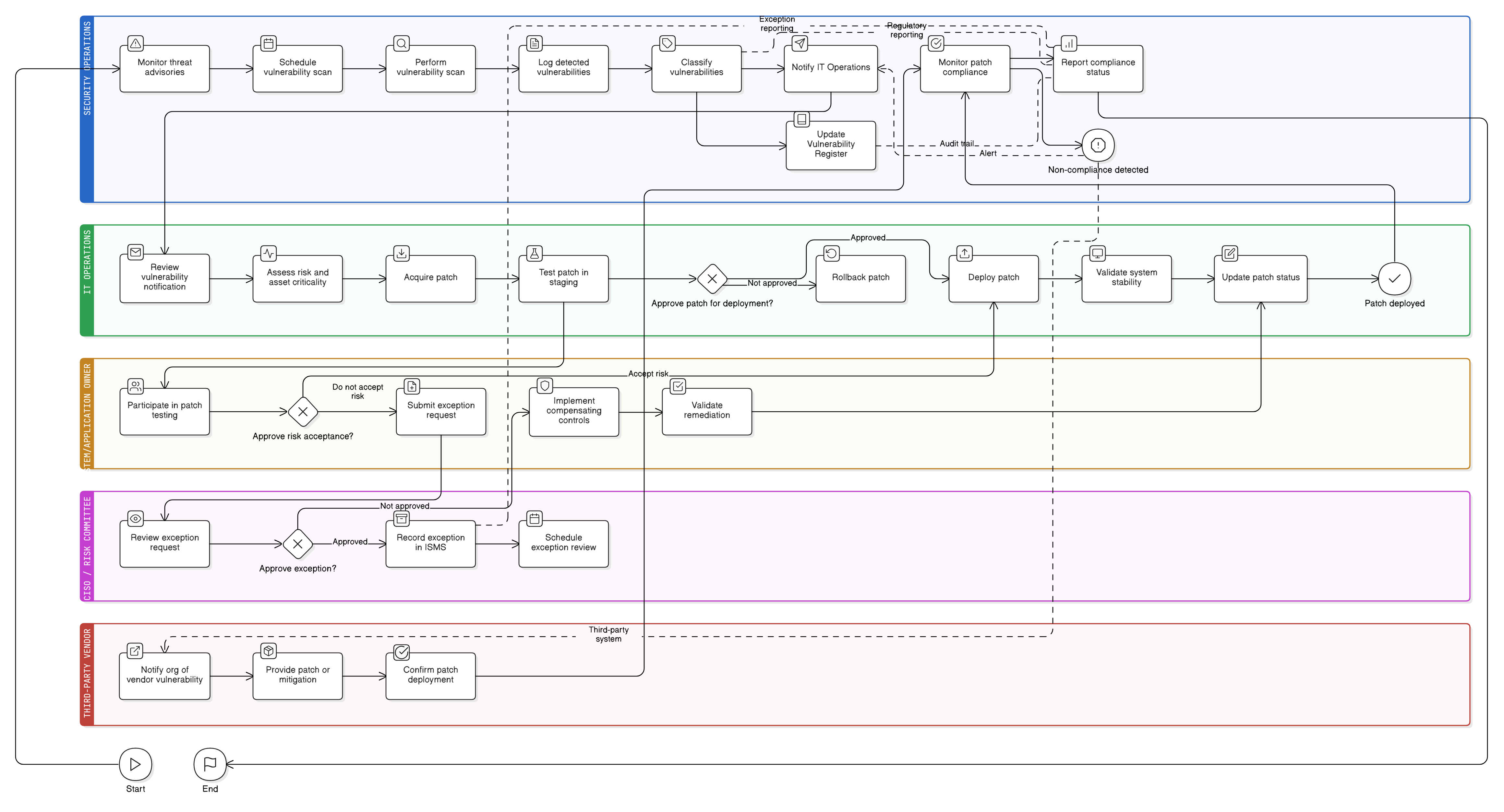

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за ангажиране

Срокове за прилагане на корекции според тежестта

Сканирания за уязвимости и откриване

Управление и възлагане на роли

Обработка на изключения за корекции

Надзор на риска за трети страни и SaaS

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за информационна сигурност

Установява общия ангажимент за защита на системи и данни, включително проактивно управление на уязвимости и осигуряване на цялостност на софтуера.

Политика за управление на промените

Управлява внедряването на корекции и корекциите на конфигурацията, като изисква документация, тестване и валидация, одобрение и планове за връщане към предишно състояние, които допълват процесите по ремедиация на уязвимости.

Политика за управление на риска

Подпомага класифицирането и третирането на неотстранени уязвимости чрез структурирани оценки на риска, оценка на въздействието на риска и процедури за приемане на остатъчния риск.

Политика за управление на активи

Гарантира, че системите са инвентаризирани и класифицирани точно, което позволява последователни сканирания за уязвимости, определяне на собственик на актив и покритие на корекциите през жизнения цикъл.

Политика за регистриране и мониторинг

Дефинира изисквания за откриване на събития и генериране на одитна следа. Тази политика подпомага видимостта върху прилагането на корекции, неоторизирани/непланирани промени и опити за експлоатация, насочени към известни уязвимости.

Политика за реагиране при инциденти

Определя протоколи за ескалация и стратегии за ограничаване при експлоатирани уязвимости, разследвания на нарушения и коригиращи действия, съгласувани с контролите на тази политика.

Относно политиките на Clarysec - Политика за управление на уязвимостите и прилагане на корекции

Ефективното управление на сигурността изисква повече от формулировки; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, създавайки неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние възлагаме отговорности на конкретните роли, характерни за съвременното предприятие, включително директор по информационна сигурност (CISO), ИТ сигурност и релевантни комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране без засягане на целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Наложени срокове за прилагане на корекции

Налага строги срокове за внедряване на корекции според тежестта, като минимизира прозореца на експозиция за високите и критичните уязвимости.

Изключения и компенсиращи контролни мерки

Позволява формални заявки за изключение с компенсиращи контролни мерки, като осигурява гъвкавост при запазване на отчетността.

Непрекъснат одит и мониторинг

Изисква чести одити и докладване в реално време за съответствие при прилагане на корекции за устойчиво намаляване на риска и одиторско доказателство за контролите.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →