Yleiskatsaus

Tämä politiikka määrittää pakolliset vaatimukset teknisten haavoittuvuuksien ja ohjelmistovirheiden tunnistamiselle, arvioinnille ja korjaamiselle kaikissa olennaisissa IT-järjestelmissä. Se toimeenpanee riskiperusteisen korjauspäivitysten hallinnan, selkeät roolit ja vastuut, poikkeusmenettelyt sekä yhdenmukaisuuden globaalien standardien kanssa riskin pienentämiseksi ja toiminnan resilienssin varmistamiseksi.

Riskiperusteiset korjaavat toimenpiteet

Varmistaa, että haavoittuvuudet tunnistetaan, priorisoidaan ja korjataan liiketoimintavaikutusten ja operatiivisen riskin perusteella.

Kattava omaisuuserien kattavuus

Soveltuu kaikkiin IT-järjestelmiin, mukaan lukien päätelaitteet, pilvi, IoT ja kolmannen osapuolen palvelut ISMS:n soveltamisalassa.

Määritellyt roolit ja vastuuvelvollisuus

Selkeät vastuut IT- ja tietoturvatiimeille, omaisuuden omistaja -rooleille, kolmannen osapuolen toimittajille sekä tietoturvajohtajille, mukaan lukien eskalointi- ja auditointiprosessit.

Yhdenmukainen globaalien standardien kanssa

Politiikka on kartoitettu ISO/IEC 27001-, ISO/IEC 27002-, NIST-, GDPR-, NIS2-, DORA- ja COBIT-vaatimuksiin.

Lue koko yleiskatsaus

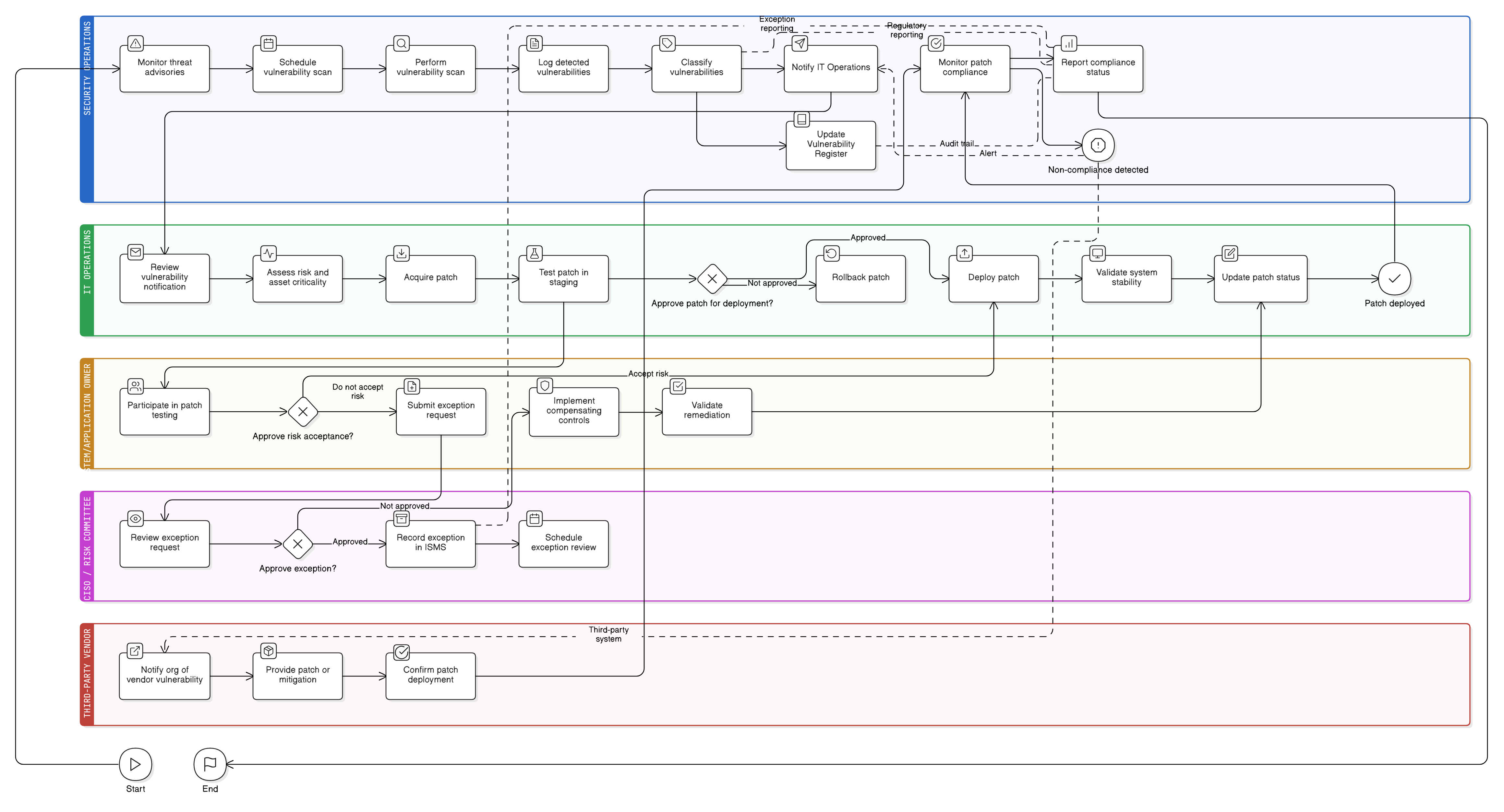

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaperiaatteet

Vakavuuteen perustuvat korjauspäivitysten määräajat

Haavoittuvuuksien skannaus ja havaitseminen

Hallintotapa ja roolien osoittaminen

Korjauspäivityspoikkeusten käsittely

Kolmannen osapuolen ja SaaS-riskien valvonta

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää yleisen sitoumuksen järjestelmien ja tietojen suojaamiseen, mukaan lukien haavoittuvuuksien ennakoiva hallinta ja ohjelmistojen eheyden varmistaminen.

P05 Muutoksenhallintapolitiikka

Ohjaa kaikkia korjauspäivitysten käyttöönottoja ja kokoonpanoasetusten muutoksia edellyttäen dokumentointia, testausta, hyväksyntää ja palautussuunnitelmia, jotka täydentävät haavoittuvuuksien korjausprosesseja.

Riskienhallintapolitiikka

Tukee korjaamatta jääneiden haavoittuvuuksien luokittelua ja käsittelyä jäsenneltyjen riskien arviointien, vaikutusanalyysin ja jäännösriskin hyväksyntämenettelyjen avulla.

Omaisuudenhallintapolitiikka

Varmistaa, että järjestelmät ovat omaisuusluettelossa ja luokiteltu oikein, mahdollistaen johdonmukaiset haavoittuvuusskannaukset, omistajuuden osoittamisen ja elinkaaren aikaisen korjauspäivityskattavuuden.

Lokitus- ja valvontapolitiikka

Määrittää vaatimukset poikkeamien havaitsemiselle ja tarkastusjäljen muodostamiselle. Tämä politiikka tukee näkyvyyttä paikkaustoimintaan, luvattomiin tai aikatauluttamattomiin muutostilanteisiin sekä tunnettuja haavoittuvuuksia hyödyntäviin hyökkäysyrityksiin.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrittää eskalointiprotokollat ja rajaamisstrategiat hyödynnetyille haavoittuvuuksille, tietoturvaloukkausten tutkinnalle ja korjaaville toimenpiteille, jotka ovat yhdenmukaisia tämän politiikan kontrollien kanssa.

Tietoa Clarysecin käytännöistä - Haavoittuvuuksien ja korjauspäivitysten hallintapolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se edellyttää selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT-tietoturva ja asiaankuuluvat komiteat, varmistaen selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä kontrolleja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta asiakirjasta dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Toimeenpannut korjauspäivitysten määräajat

Edellyttää tiukkoja korjauspäivitysten käyttöönottoaikatauluja vakavuuden mukaan, minimoiden altistumisikkunan korkeille ja kriittisille haavoittuvuuksille.

Poikkeukset ja kompensoivat hallintakeinot

Mahdollistaa muodolliset poikkeuspyynnöt kompensoivilla hallintakeinoilla, tarjoten joustavuutta säilyttäen vastuuvelvollisuuden.

Jatkuva auditointi ja seuranta

Edellyttää tiheitä auditointeja ja reaaliaikaista korjauspäivitysten vaatimustenmukaisuuden raportointia pysyvään riskien vähentämiseen ja kontrollinäytön tuottamiseen.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →