Přehled

Tato politika stanovuje povinné požadavky pro identifikaci, posuzování a odstraňování technických zranitelností a softwarových chyb napříč všemi relevantními informačními systémy organizace. Vynucuje správu záplat na základě rizik, jasné role a odpovědnosti, postupy správy výjimek a soulad s globálními standardy s cílem snížit riziko a zajistit provozní odolnost.

Náprava na základě rizik

Zajišťuje, že zranitelnosti jsou identifikovány, prioritizovány a odstraňovány na základě dopadu na obchodní činnost a provozního rizika.

Komplexní pokrytí aktiv

Platí pro všechny informační systémy organizace včetně koncových bodů, cloudu, IoT a poskytovatelů služeb třetích stran v rámci rozsahu ISMS.

Definované role a odpovědnost

Jasně stanovené odpovědnosti pro týmy IT a bezpečnosti, vlastníka aktiva, dodavatele třetích stran a vedoucí bezpečnosti včetně eskalace a auditních procesů.

V souladu s globálními standardy

Politika mapovaná na požadavky ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA a COBIT.

Přečíst celý přehled

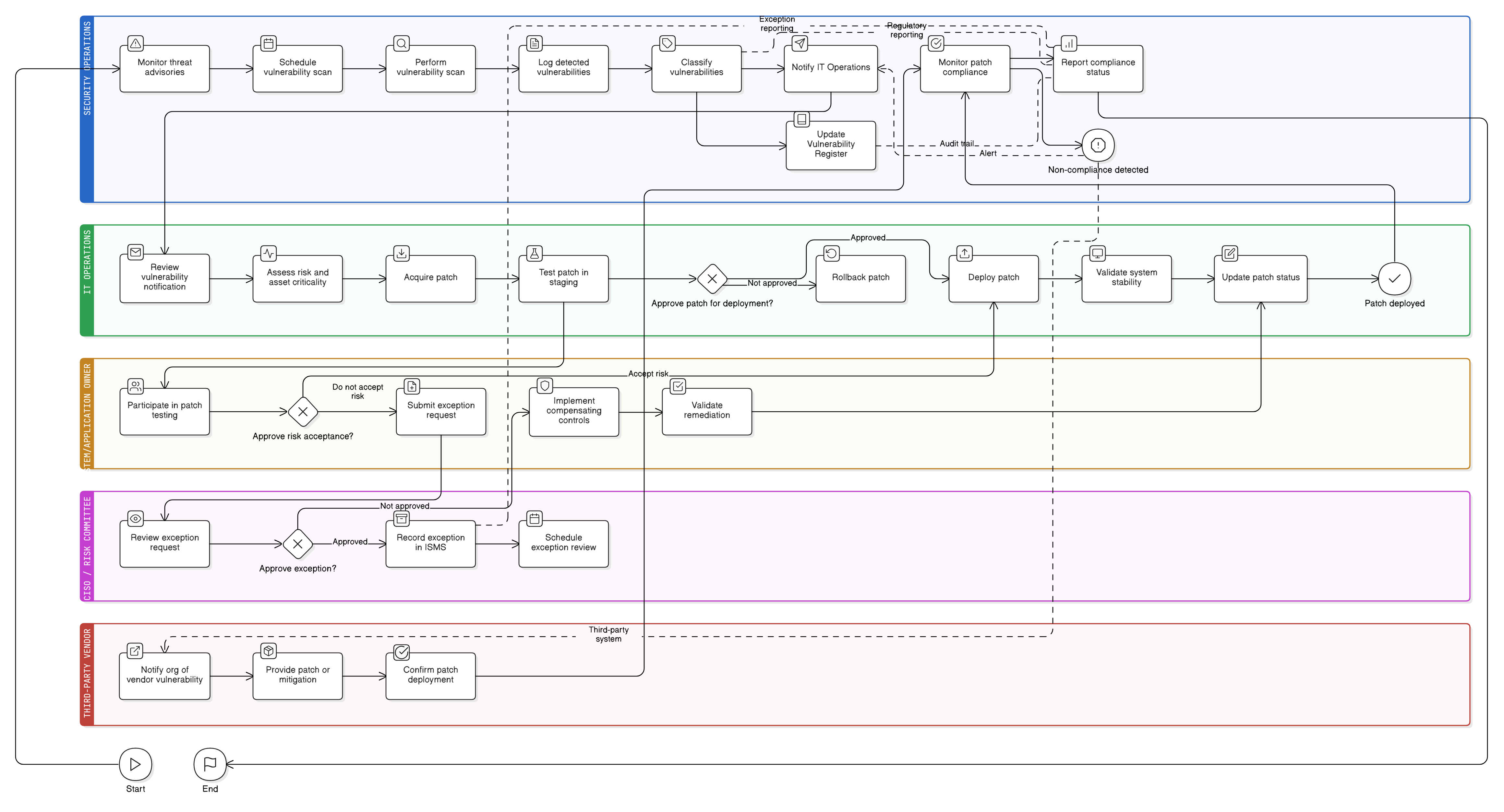

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Termíny záplatování podle závažnosti

Skenování zranitelností a detekce

Správa a přiřazení rolí

Ošetření výjimek ze záplatování

Dohled nad riziky třetích stran a SaaS

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

P01 Politika informační bezpečnosti

Stanovuje zastřešující závazek chránit systémy a data, včetně proaktivního řízení zranitelností a zajištění integrity softwaru.

Politika řízení změn

Řídí veškeré nasazování záplat a úpravy konfigurace a vyžaduje dokumentaci, testování, schválení a plány vrácení změn, které doplňují procesy nápravy zranitelností.

Politika řízení rizik

Podporuje klasifikaci a ošetření neodstraněných zranitelností prostřednictvím strukturovaných posouzení rizik, analýzy dopadů a postupů přijetí zbytkového rizika.

Politika správy aktiv

Zajišťuje, že systémy jsou přesně inventarizovány a klasifikovány, což umožňuje konzistentní skenování zranitelností, přiřazení vlastnictví a pokrytí záplatami v životním cyklu.

Politika protokolování a monitorování

Definuje požadavky na detekci událostí a tvorbu auditní stopy. Tato politika podporuje viditelnost aktivit záplatování, neoprávněných/neplánovaných změn a pokusů o zneužití zaměřených na známé zranitelnosti.

Politika reakce na incidenty (P30)

Specifikuje eskalační protokoly a strategie zamezení šíření pro zneužité zranitelnosti, vyšetřování porušení a nápravná opatření v souladu s kontrolami této politiky.

O politikách Clarysec - Politika řízení zranitelností a správy záplat

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti kvůli dlouhým odstavcům a nedefinovaným rolím. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), IT Security a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž ji mění ze statického dokumentu na dynamický, proveditelný rámec.

Vynucené termíny záplatování

Nařizuje přísné lhůty nasazení záplat podle závažnosti, čímž minimalizuje okno expozice u vysokých a kritických zranitelností.

Výjimky a kompenzační opatření

Umožňuje formální žádosti o výjimku s kompenzačními opatřeními, čímž umožňuje flexibilitu při zachování odpovědnosti.

Průběžný audit a monitorování

Vyžaduje časté audity a vykazování souladu se záplatováním v reálném čase pro trvalé snižování rizik a auditní důkazy o kontrolách.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →