Översikt

Denna policy fastställer obligatoriska krav för att identifiera, bedöma och åtgärda tekniska sårbarheter och programvarubristar i alla relevanta informationssystem. Den tillämpar riskbaserad patchhantering, tydliga roller och ansvar, undantagsförfaranden samt regelefterlevnad med globala standarder för att minska risk och säkerställa operativ motståndskraft.

Riskbaserad avhjälpning

Säkerställer att sårbarheter identifieras, prioriteras och åtgärdas baserat på affärskonsekvens och operativ risk.

Omfattande tillgångstäckning

Gäller för alla informationssystem, inklusive slutpunkter, moln, IoT och tredjepartstjänster inom ISMS-omfattning.

Definierade roller och ansvarsskyldighet

Tydliga ansvarsområden för IT- och säkerhetsteam, tillgångsägare, leverantörer och säkerhetsansvariga med eskalering och revisionsprocesser.

Anpassad till globala standarder

Policy mappad till ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA och COBIT-krav.

Läs fullständig översikt

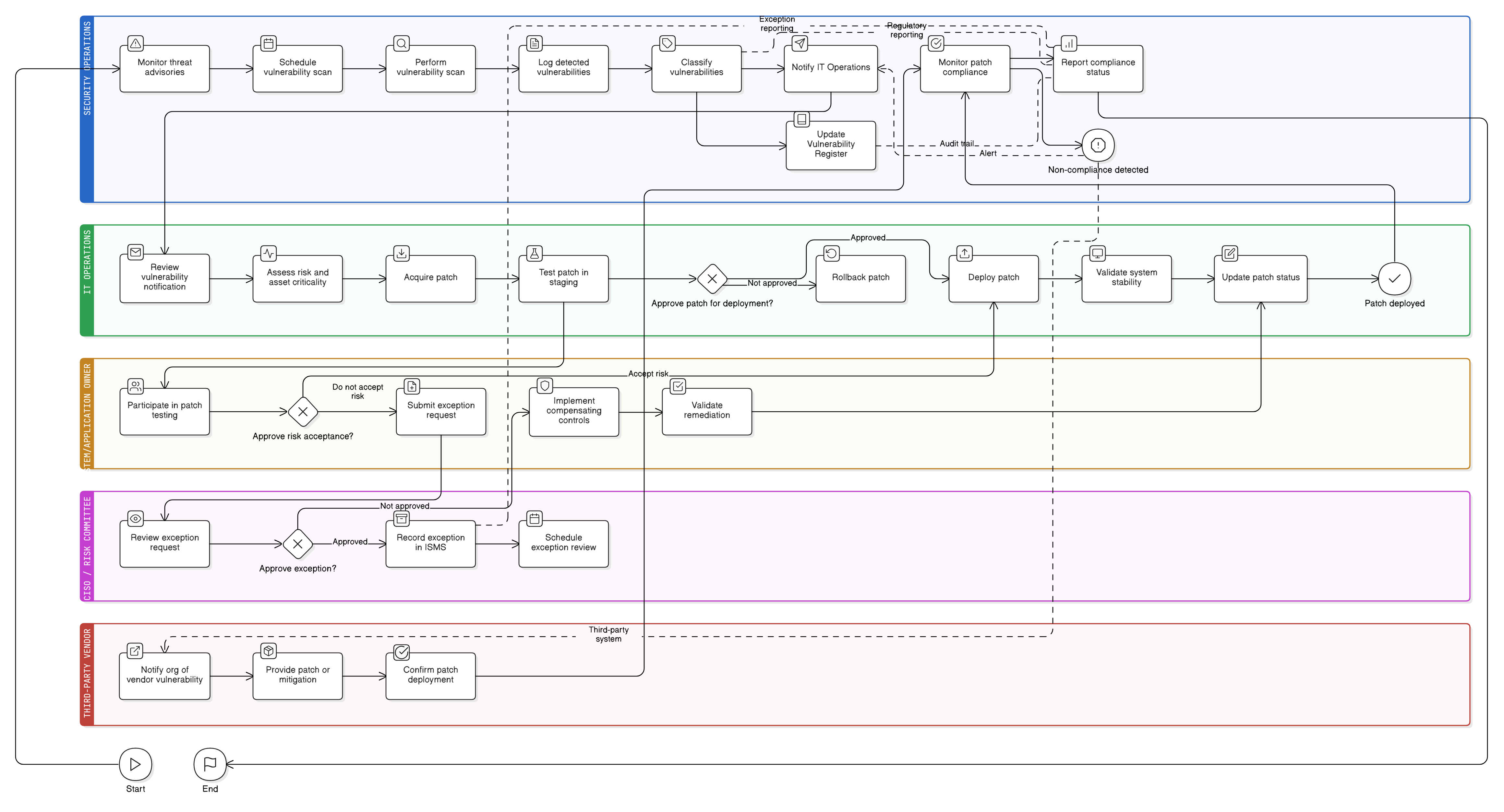

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för genomförande

Allvarlighetsbaserade patchdeadlines

Sårbarhetsskanning och detektering

Styrning och rolltilldelningar

Undantagshantering för patchning

Tredjeparts- och SaaS-riskstyrning

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

P01 Informationssäkerhetspolicy

Fastställer det övergripande åtagandet att skydda system och data, vilket inkluderar proaktiv hantering av sårbarheter och säkerställande av programvarans riktighet.

P05 Ändringshanteringspolicy

Styr all patchdriftsättning och konfigurationsjusteringar, och kräver dokumentation, testning, godkännande och återgångsplaner som kompletterar processer för avhjälpning av sårbarheter.

Risk Management Policy

Stödjer klassificering och behandling av oåtgärdade sårbarheter genom strukturerade riskbedömningar, riskkonsekvensbedömning och acceptans av resterisk.

Asset Management Policy

Säkerställer att system inventeras och klassificeras korrekt, vilket möjliggör konsekvent sårbarhetsskanning, tilldelning av ägarskap och patchtäckning över livscykeln.

Loggnings- och övervakningspolicy

Definierar krav för incidentdetektering och generering av revisionsspår. Denna policy stödjer insyn i patchningsaktivitet, otillåtna eller oplanerade ändringar och exploateringsförsök som riktar sig mot kända sårbarheter.

Policy för incidenthantering (P30)

Anger eskaleringsprotokoll och begränsningsstrategier för exploaterade sårbarheter, utredningar av överträdelser och korrigerande åtgärder i linje med denna policys kontroller.

Om Clarysecs policyer - Policy för sårbarhetshantering och patchhantering

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT-säkerhet och relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentintegriteten, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Tvingande patchdeadlines

Kräver strikta tidslinjer för patchdriftsättning efter allvarlighetsgrad, vilket minimerar exponeringsfönstret för höga och kritiska sårbarheter.

Undantag och kompenserande kontroller

Möjliggör formella undantagsbegäran med kompenserande kontroller, vilket ger flexibilitet samtidigt som ansvarsskyldighet upprätthålls.

Kontinuerlig revision och övervakning

Kräver frekventa revisioner och rapportering i realtid av patch-efterlevnad för varaktig riskreducering och revisionsbevis för kontroll.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →