Descripción general

Esta política establece requisitos obligatorios para identificar, evaluar y aplicar acciones de remediación de vulnerabilidades técnicas y fallos de software en todos los sistemas de TI relevantes. Impone la gestión de parches basada en el riesgo, roles y responsabilidades claros, procedimientos de gestión de excepciones y cumplimiento de normas globales para reducir el riesgo y garantizar la resiliencia operativa.

Remediación basada en el riesgo

Garantiza que las vulnerabilidades se identifiquen, se prioricen y se apliquen acciones de remediación en función del impacto en el negocio y el riesgo operativo.

Cobertura integral de activos

Se aplica a todos los sistemas de TI, incluidos endpoints, nube, IoT y servicios de terceros dentro del alcance del SGSI.

Roles y rendición de cuentas definidos

Responsabilidades claras para equipos de TI, propietarios del activo, proveedores y responsables de seguridad, con procesos de escalado y auditoría.

Alineada con normas globales

Política mapeada a requisitos de ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA y COBIT.

Leer descripción completa

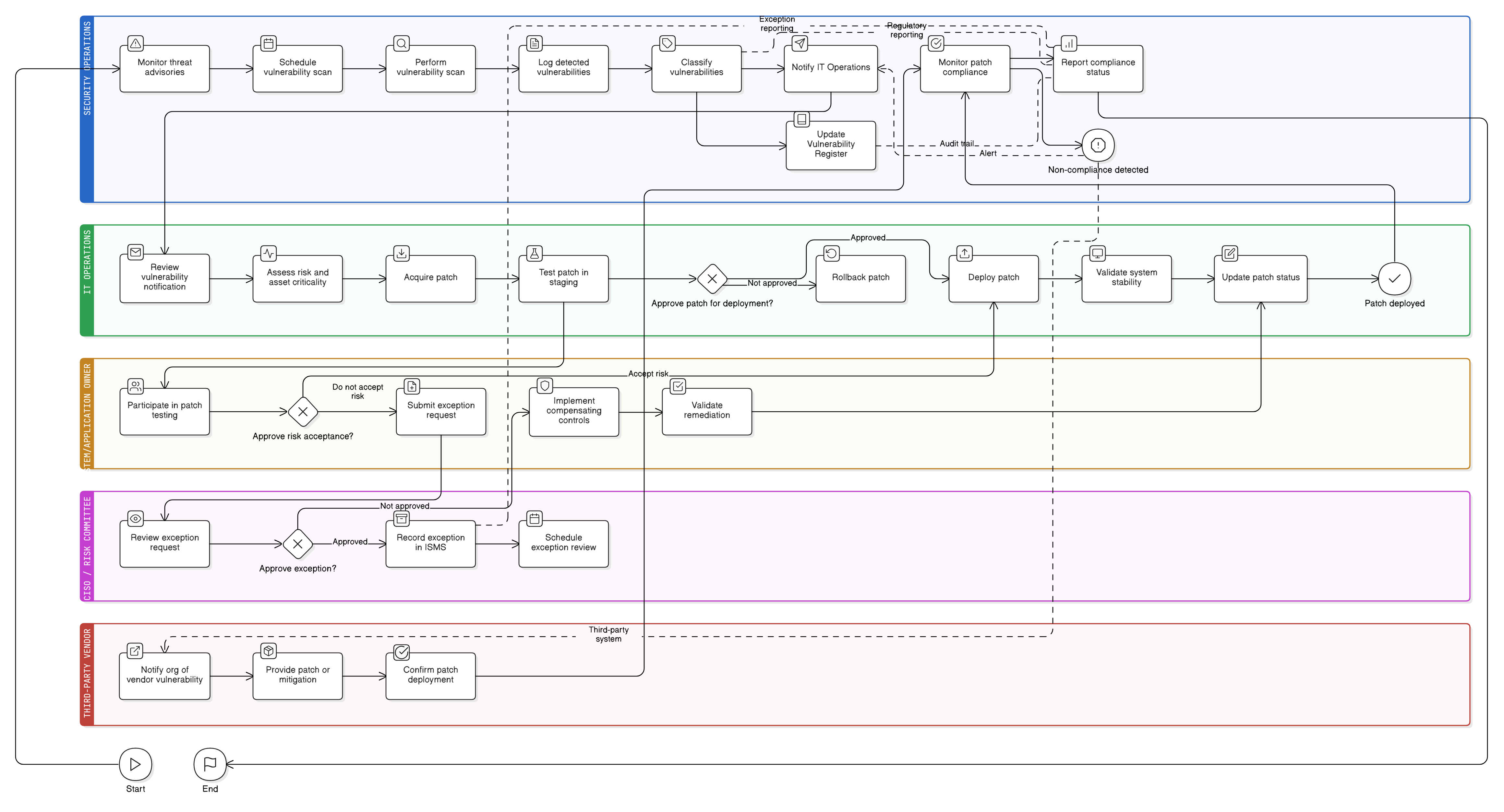

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de participación

Plazos de aplicación de parches basados en la gravedad

Escaneo y detección de vulnerabilidades

Gobernanza y asignación de roles

Gestión de excepciones de parches

Supervisión del riesgo de terceros y SaaS

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

política de seguridad de la información

Establece el compromiso general de proteger sistemas y datos, lo que incluye la gestión proactiva de vulnerabilidades y el aseguramiento de la integridad del software.

Política de gestión de cambios

Gobierna todo despliegue de parches y ajustes de configuración, exigiendo documentación, pruebas, aprobación y planes de reversión que complementan los procesos de remediación de vulnerabilidades.

Política de gestión de riesgos

Apoya la clasificación y el tratamiento de vulnerabilidades no subsanadas mediante evaluaciones de riesgos estructuradas, análisis de impacto y procedimientos de aceptación del riesgo residual.

Política de gestión de activos

Garantiza que los sistemas estén inventariados y clasificados con precisión, permitiendo escaneos de vulnerabilidades consistentes, asignación de propiedad y cobertura de aplicación de parches durante el ciclo de vida.

Política de registro y monitorización

Define requisitos para la detección de eventos y la generación de pista de auditoría. Esta política respalda la visibilidad de la aplicación de parches, cambios no autorizados o no programados e intentos de explotación dirigidos a vulnerabilidades conocidas.

Política de respuesta a incidentes (P30)

Especifica protocolos de escalado y estrategias de contención para vulnerabilidades explotadas, investigaciones de violaciones de seguridad y acciones correctivas alineadas con los controles de esta política.

Sobre las Políticas de Clarysec - Política de gestión de vulnerabilidades

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a roles específicos presentes en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), los equipos de TI y de seguridad de la información y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación de la política, la auditoría frente a controles específicos y la personalización segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Plazos de aplicación de parches exigidos

Exige plazos estrictos de despliegue de parches por gravedad, minimizando la ventana de exposición para vulnerabilidades altas y críticas.

Excepciones y controles compensatorios

Permite solicitudes formales de excepción con controles compensatorios, habilitando flexibilidad mientras se mantiene la rendición de cuentas.

Auditoría y monitorización continuas

Requiere auditorías frecuentes e informes en tiempo real de cumplimiento de aplicación de parches para una reducción persistente del riesgo y evidencia de auditoría del control.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →