Visão geral

Esta política estabelece requisitos obrigatórios para identificar, avaliar e remediar vulnerabilidades técnicas e falhas de software em todos os sistemas de informação de TI relevantes. Impõe Gestão de patches e firmware baseada no risco, papéis e responsabilidades claros, procedimentos de exceção e alinhamento com normas globais para reduzir o risco e assegurar resiliência operacional.

Remediação baseada no risco

Garante que as vulnerabilidades são identificadas, priorizadas e remediadas com base no impacto nos negócios e no risco operacional.

Cobertura abrangente de ativos

Aplica-se a todos os sistemas de informação de TI, incluindo endpoints, nuvem, IoT e prestadores de serviços terceiros dentro do âmbito do SGSI.

Papéis e responsabilização definidos

Responsabilidades claras definidas para Equipas de TI e de Segurança da Informação, Proprietário do ativo, fornecedores e Alta direção, com processos de escalonamento e auditoria.

Alinhada com normas globais

Política mapeada para requisitos de ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA e COBIT.

Ler visão geral completa

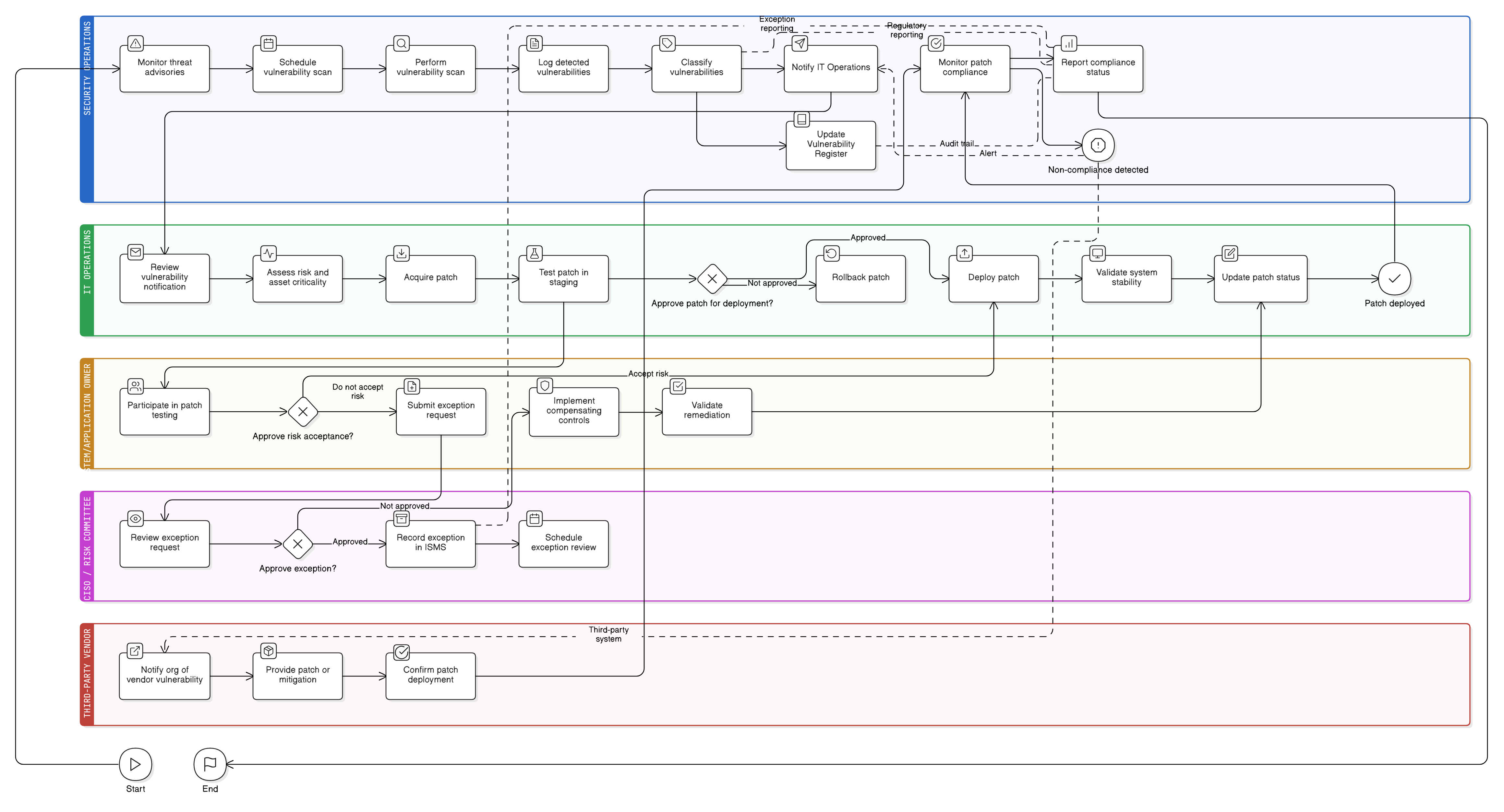

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de atuação

Prazos de aplicação de patches baseados na severidade

Varreduras de vulnerabilidades e deteção

Governação e atribuições de funções

Tratamento de exceções de patches

Supervisão de risco de terceiros e SaaS

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

P01 Política de Segurança da Informação

Estabelece o compromisso global de proteger sistemas e dados, incluindo a gestão proativa de vulnerabilidades e a garantia de integridade do software.

P05 Política de Gestão de Mudanças

Governa toda a implementação de patches e ajustes de configuração, exigindo documentação, testes, aprovação e planos de reversão que complementam os processos de remediação de vulnerabilidades.

Política de Gestão de Riscos

Suporta a classificação e o tratamento de riscos de vulnerabilidades não remediadas através de avaliação de riscos estruturada, análise de impacto e procedimentos de aceitação do risco residual.

Política de Gestão de instalações e de ativos

Assegura que os sistemas são inventariados e classificados com precisão, permitindo varreduras de vulnerabilidades consistentes, atribuição de Proprietário do ativo e cobertura de patches ao longo do ciclo de vida.

Política de Registo e Monitorização

Define requisitos para deteção de eventos e geração de rasto de auditoria. Esta política suporta visibilidade sobre a aplicação de patches, alterações não autorizadas ou não programadas e tentativas de exploração direcionadas a vulnerabilidades conhecidas.

Política de Resposta a Incidentes (P30)

Especifica protocolos de escalonamento e estratégias de contenção para vulnerabilidades exploradas, investigações de violações e ações corretivas alinhadas com os controlos desta política.

Sobre as Políticas Clarysec - Política de Gestão de Vulnerabilidades

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escala com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades a papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), Segurança da Informação e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Prazos de patches aplicados

Impõe prazos rigorosos de implementação de patches por severidade, minimizando a janela de exposição para vulnerabilidades altas e críticas.

Exceções e controlos compensatórios

Permite processos de pedido de exceção formais com controlos compensatórios, possibilitando flexibilidade mantendo a responsabilização.

Auditoria e monitorização contínuas

Exige auditorias frequentes e reporte em tempo real de conformidade de patches para redução persistente do risco e evidência de auditoria de controlo.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →