Pregled

Ta politika določa obvezne zahteve za identifikacijo, ocenjevanje in sanacijo tehničnih ranljivosti in programskih napak v vseh relevantnih IT sistemih. Uveljavlja upravljanje popravkov na podlagi tveganj, jasne vloge in odgovornosti, postopke obravnave izjem ter skladnost z globalnimi standardi za zmanjšanje tveganja in zagotavljanje operativne odpornosti.

Sanacija na podlagi tveganj

Zagotavlja, da so ranljivosti identificirane, prioritetno obravnavane in sanirane na podlagi vpliva na poslovanje in operativnega tveganja.

Celovita pokritost sredstev

Velja za vse informacijske sisteme, vključno s končnimi točkami, oblakom, sistemi interneta stvari (IoT) in ponudniki storitev tretjih oseb v obsegu ISMS.

Opredeljene vloge in odgovornosti

Jasno določene odgovornosti za ekipe IT in varnosti, lastnike sredstev, dobavitelje in vodjo informacijske varnosti (CISO), z eskalacijo in revizijskimi postopki.

Usklajeno z globalnimi standardi

Politika preslikana na zahteve ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA in COBIT.

Preberi celoten pregled

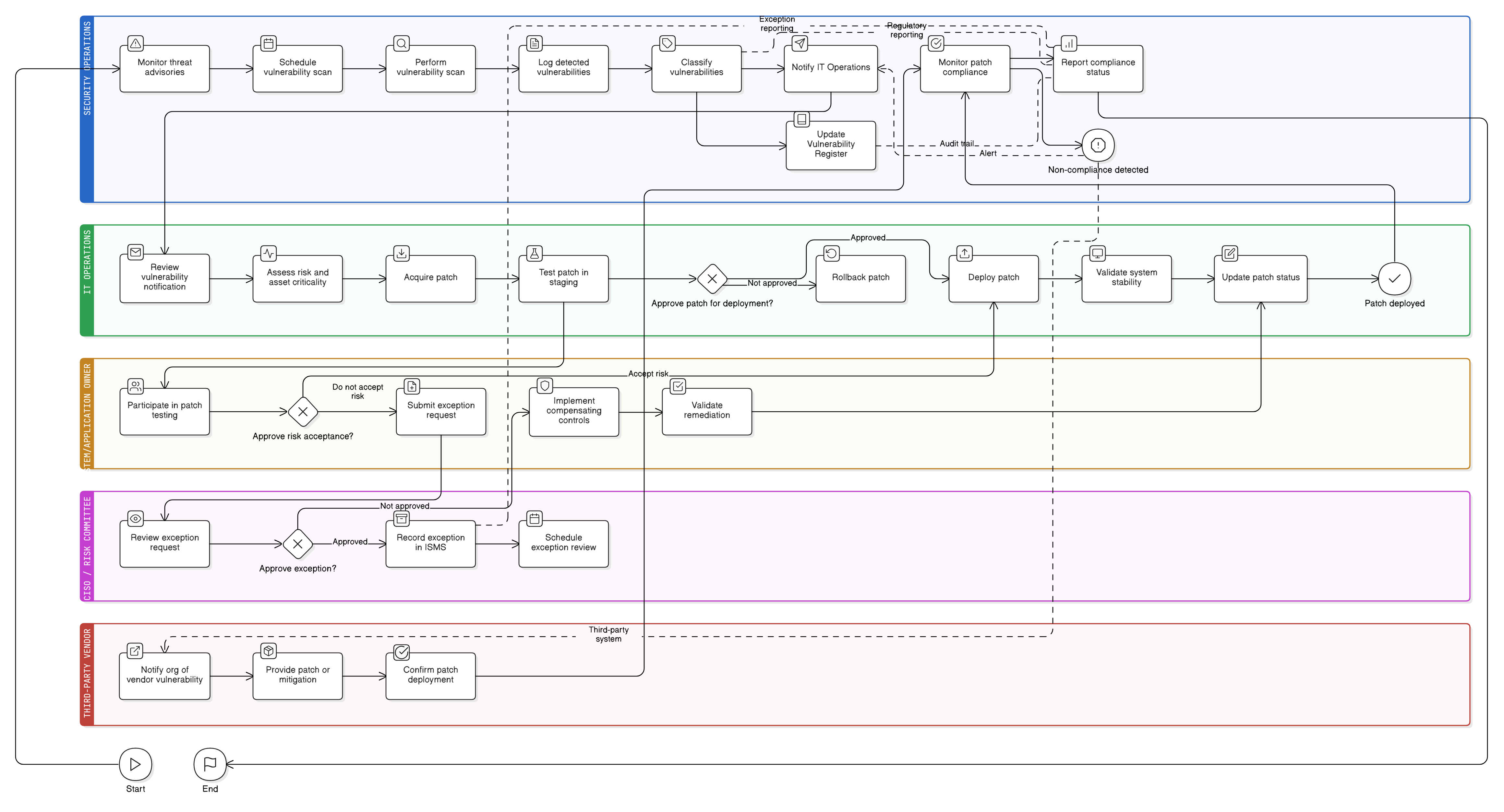

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Roki za nameščanje popravkov glede na resnost

Skeniranje ranljivosti in zaznavanje

Upravljanje in dodelitve vlog

Obravnava izjem pri popravkih

Nadzor tveganj tretjih oseb in SaaS

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika informacijske varnosti

Vzpostavlja krovno zavezo za zaščito sistemov in podatkov, kar vključuje proaktivno upravljanje ranljivosti in zagotavljanje celovitosti programske opreme.

P05 Politika upravljanja sprememb

Upravlja uvajanje popravkov in prilagoditve konfiguracije ter zahteva dokumentacijo, testiranje, odobritev in načrte povrnitve, ki dopolnjujejo procese sanacije ranljivosti.

Politika obvladovanja tveganj

Podpira razvrščanje in obravnavo tveganja neodpravljenih ranljivosti prek strukturiranih ocen tveganja, analize vpliva in postopkov sprejema preostalega tveganja.

Politika upravljanja sredstev

Zagotavlja, da so sistemi v popisu sredstev in razvrščeni natančno, kar omogoča dosledno skeniranje ranljivosti, dodelitev lastništva in pokritost popravkov skozi življenjski cikel.

Politika beleženja in spremljanja

Opredeljuje zahteve za odkrivanje dogodkov in revizijsko sled. Ta politika podpira vidljivost v dejavnosti nameščanja popravkov, nepooblaščene/nenačrtovane spremembe in poskuse izkoriščanja znanih ranljivosti.

Politika odzivanja na incidente (P30)

Določa protokole eskalacije in strategije zajezitve za izkoriščene ranljivosti, preiskave kršitev in korektivne ukrepe, usklajene s kontrolami te politike.

O pravilnikih Clarysec - Politika upravljanja ranljivosti in nameščanja popravkov

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se širi skupaj z vašo organizacijo. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in nedoločenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki obstajajo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), IT in informacijsko varnostjo ter relevantnimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na integriteto dokumenta, s čimer politiko spremeni iz statičnega dokumenta v dinamičen, izvedljiv okvir.

Uveljavljeni roki za nameščanje popravkov

Zahteva stroge časovne roke za uvajanje popravkov glede na resnost, s čimer zmanjšuje okno izpostavljenosti za visoke in kritične ranljivosti.

Izjeme in nadomestne kontrole

Omogoča formalne zahtevke za izjemo z nadomestnimi kontrolami, kar omogoča prilagodljivost ob ohranjanju odgovornosti.

Stalna presoja in spremljanje

Zahteva pogoste presoje in poročanje o skladnosti nameščanja popravkov v realnem času za trajno zmanjševanje tveganj in revizijske dokaze o kontrolah.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →