Pārskats

Šī politika nosaka obligātās prasības tehnisko ievainojamību un programmatūras trūkumu identificēšanai, novērtēšanai un trūkumu novēršanai visās attiecīgajās IT sistēmās. Tā ievieš uz risku balstītu ielāpu pārvaldību, skaidras lomas un pienākumus, izņēmumu procedūras un atbilstību globālajiem standartiem, lai samazinātu risku un nodrošinātu operacionālo noturību.

Uz risku balstīta trūkumu novēršana

Nodrošina, ka ievainojamības tiek identificētas, prioritizētas un novērstas, balstoties uz biznesa ietekmi un operacionālo risku.

Visaptverošs aktīvu pārklājums

Attiecas uz visām IT sistēmām, tostarp galapunktiem, mākoni, IoT un trešo pušu pakalpojumiem ISMS darbības jomā.

Definētas lomas un pārskatatbildība

Skaidri noteikti pienākumi IT un drošības komandām, aktīvu īpašniekiem, piegādātājiem un drošības vadītājiem, ar eskalācijas un audita procesiem.

Saskaņota ar globālajiem standartiem

Politika kartēta atbilstoši ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA un COBIT prasībām.

Lasīt pilnu pārskatu

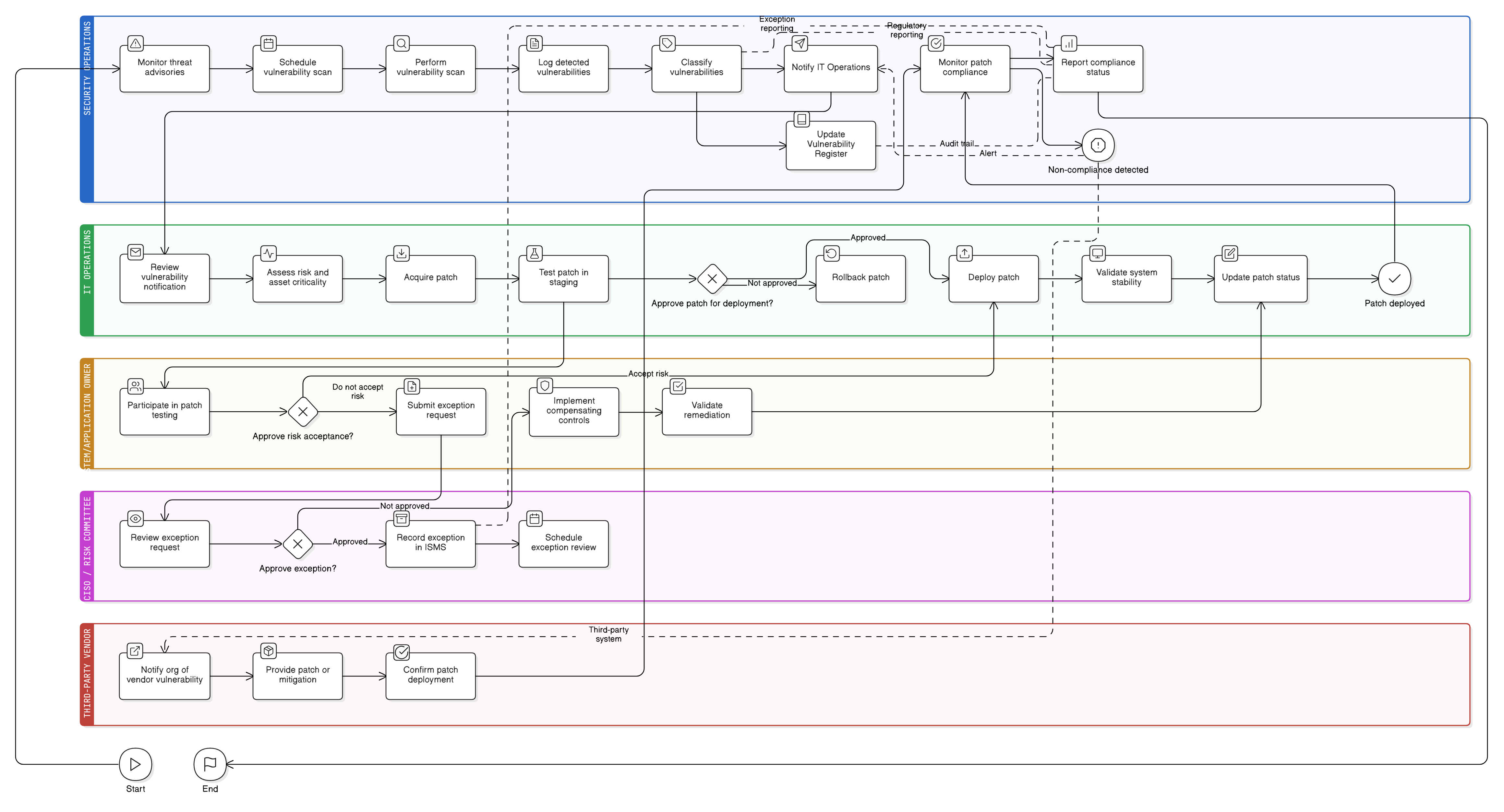

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Uz smagumu balstīti ielāpu termiņi

Ievainojamību skenēšana un atklāšana

Pārvaldība un lomu piešķīrumi

Ielāpu izņēmumu apstrāde

Trešo pušu un SaaS riska uzraudzība

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Informācijas drošības politika

Nosaka vispārējo apņemšanos aizsargāt sistēmas un datus, tostarp proaktīvu ievainojamību pārvaldību un programmatūras integritātes nodrošināšanu.

Izmaiņu pārvaldības politika

Pārvalda visu ielāpu izvietošanu un konfigurācijas pielāgojumus, pieprasot dokumentēšanu, testēšanu, apstiprināšanu un izmaiņu atcelšanas plānus, kas papildina trūkumu novēršanas procesus.

Riska pārvaldības politika

Atbalsta nenovērstu ievainojamību klasificēšanu un riska apstrādi, izmantojot strukturētu riska novērtēšanu, ietekmes analīzi un atlikušā riska pieņemšanas procedūras.

Aktīvu pārvaldības politika

Nodrošina, ka sistēmas tiek uzskaitītas un klasificētas precīzi, ļaujot konsekventu ievainojamību skenēšanu, aktīva īpašnieka piešķiršanu un ielāpu pārklājumu visā dzīves ciklā.

Žurnālfiksēšanas un uzraudzības politika

Definē prasības notikumu atklāšanai un audita pēdas veidošanai. Šī politika atbalsta redzamību ielāpu uzstādīšanas aktivitātēs, nesankcionētās/neplānotās izmaiņās un izmantošanas mēģinājumos, kas vērsti pret zināmām ievainojamībām.

Incidentu reaģēšanas politika (P30)

Nosaka eskalācijas protokolus un ierobežošanas stratēģijas izmantotu ievainojamību gadījumā, pārkāpumu izmeklēšanu un koriģējošās darbības, kas saskaņotas ar šīs politikas kontroles pasākumiem.

Par Clarysec politikām - Ievainojamību un ielāpu pārvaldības politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai formulējumi; tai ir vajadzīga skaidrība, pārskatatbildība un struktūra, kas mērogojas līdz ar organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT drošībai un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, izpildāmu ietvaru.

Obligāti ielāpu termiņi

Nosaka stingrus ielāpu izvietošanas termiņus pēc smaguma, samazinot pakļautības logu augstām un kritiskām ievainojamībām.

Izņēmumi un kompensējošās kontroles

Atļauj formālus izņēmumu pieprasījumus ar kompensējošajām kontrolēm, nodrošinot elastību, vienlaikus saglabājot pārskatatbildību.

Nepārtraukts audits un uzraudzība

Pieprasa biežus auditus un reāllaika ielāpu atbilstības ziņošanu pastāvīgai riska samazināšanai un kontroles apliecinājumam.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →