Oversigt

Denne politik fastsætter obligatoriske krav til at identificere, vurdere og afhjælpe tekniske sårbarheder og softwarefejl på tværs af alle relevante it-systemer. Den håndhæver risikobaseret patchstyring, klare roller og ansvar, undtagelsesprocedurer og overholdelse af globale standarder for at reducere risiko og sikre operationel robusthed.

Risikobaseret afhjælpning

Sikrer, at sårbarheder identificeres, prioriteres og afhjælpes baseret på forretningspåvirkning og driftsrisiko.

Omfattende dækning af aktiver

Gælder for alle it-systemer, herunder endepunkter, cloud, IoT og tredjepartstjenesteudbydere inden for ISMS-omfang.

Definerede roller og ansvarlighed

Klare ansvarsområder for it- og sikkerhedsteams, aktivejere, leverandører og informationssikkerhedschef med eskalerings- og revisionsprocesser.

Tilpasset globale standarder

Politikken er kortlagt til ISO/IEC 27001, ISO/IEC 27002, NIST, GDPR, NIS2, DORA og COBIT-krav.

Læs fuld oversigt

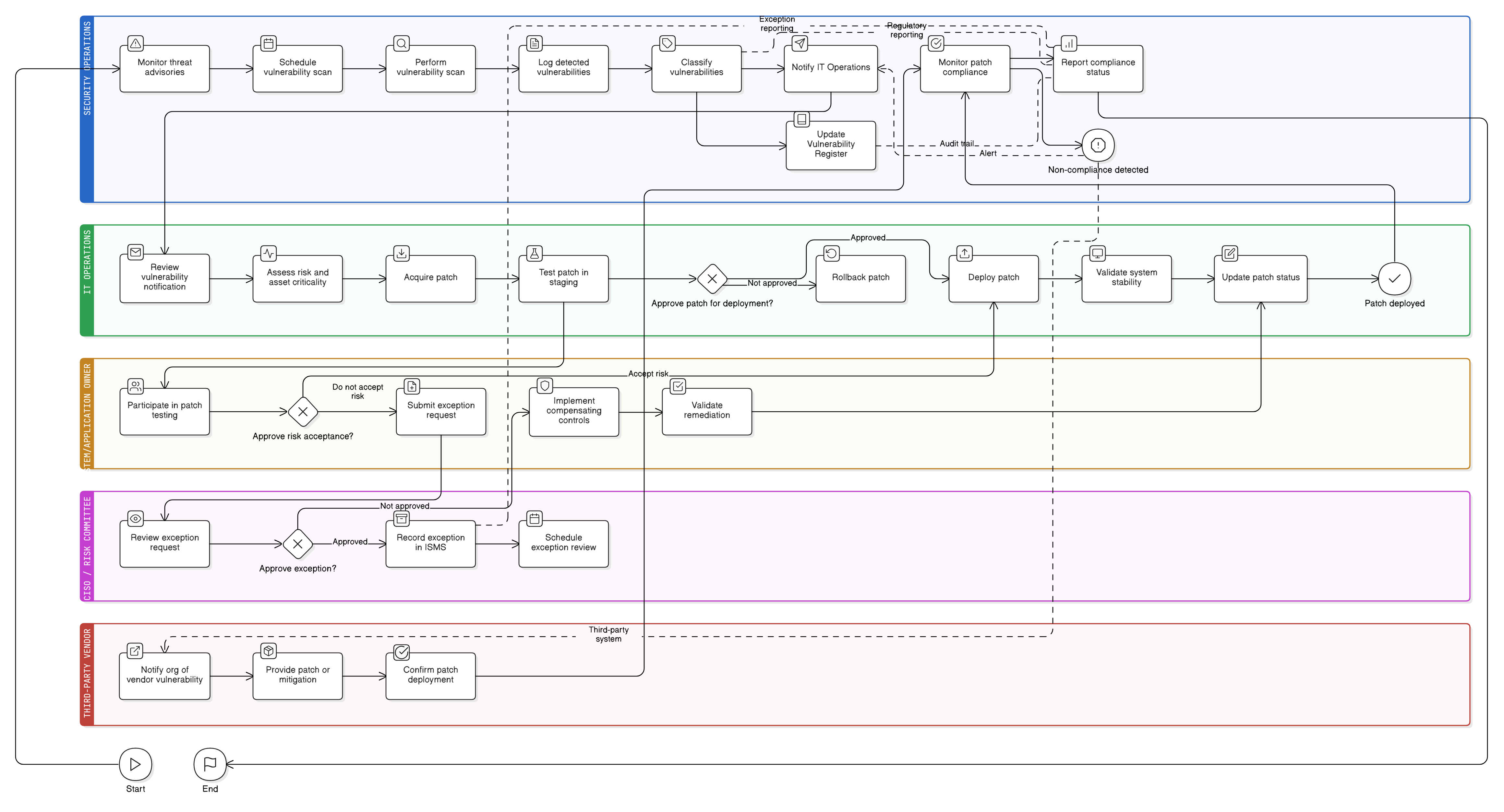

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Alvorlighedsbaserede patchfrister

Sårbarhedsscanning og -detektion

Styring og rolletildelinger

Undtagelseshåndtering for patchning

Tredjeparts- og SaaS-risikotilsyn

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

P01 Informationssikkerhedspolitik

Etablerer den overordnede forpligtelse til at beskytte systemer og data, herunder proaktiv håndtering af sårbarheder og sikring af softwareintegritet.

P05 Ændringsstyringspolitik

Styrer al patchudrulning og konfigurationsjusteringer og kræver dokumentation, test, godkendelse og tilbagerulningsprocedurer, der supplerer processer for sårbarhedsafhjælpning.

Politik for risikostyring

Understøtter klassificering og behandling af ikke-afhjulpne sårbarheder gennem strukturerede risikovurderinger, konsekvensanalyse og procedurer for accept af restrisiko.

Politik for aktivstyring

Sikrer, at systemer er inventariseret og klassificeret korrekt, hvilket muliggør konsekvent sårbarhedsscanning, tildeling af ejerskab og patchdækning gennem livscyklussen.

Lognings- og overvågningspolitik

Definerer krav til hændelsesdetektion og generering af revisionsspor. Denne politik understøtter synlighed i patchning, uautoriserede/ikke-planlagte ændringer og udnyttelsesforsøg rettet mod kendte sårbarheder.

Politik for hændelseshåndtering (P30)

Specificerer eskaleringsprotokoller og inddæmningsstrategier for udnyttede sårbarheder, undersøgelse af brud og korrigerende handlinger i overensstemmelse med denne politiks kontroller.

Om Clarysec-politikker - Politik for sårbarheds- og patchstyring

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), it-sikkerhed og relevante komitéer, hvilket sikrer tydelig ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, så den går fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Håndhævede patchfrister

Kræver stramme tidsfrister for patchudrulning efter alvorlighed og minimerer eksponeringsvinduet for høje og kritiske sårbarheder.

Undtagelser og kompenserende kontroller

Muliggør formelle undtagelsesanmodninger med kompenserende kontroller, hvilket giver fleksibilitet samtidig med at ansvarlighed opretholdes.

Løbende revision og overvågning

Kræver hyppige audits og patch-compliance-rapportering i realtid for vedvarende risikoreduktion og revisionsbevis.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →