Przegląd

Polityka rozwoju oprogramowania w outsourcingu określa obowiązkowe zabezpieczenia, zarządzanie oraz zgodność dla angażowania dostawców usług stron trzecich w rozwój oprogramowania, zapewniając bezpieczne kodowanie, właściwy nadzór nad dostawcami oraz rozwój w outsourcingu zarządzany ryzykiem w całej organizacji.

Kompleksowe bezpieczeństwo dostawców

Wymaga due diligence dostawców, oceny ryzyka oraz bezpiecznego kodowania dla wszystkich dostawców usług stron trzecich realizujących rozwój.

Zgodność z wymaganiami umownymi

Wymaga prawnie wiążących zapisów dotyczących bezpieczeństwa, własności IP oraz prawa do audytu w każdej umowie rozwojowej.

Kompleksowa kontrola dostępu

Określa ścisłą kontrolę dostępu, monitorowanie oraz offboarding dla zewnętrznych programistów w celu ochrony kodu i systemów.

Zgodność z głównymi normami

Wspiera zgodność z ISO/IEC 27001, NIST, GDPR, NIS2, DORA oraz COBIT 2019 w zakresie rozwoju realizowanego przez strony trzecie.

Czytaj pełny przegląd

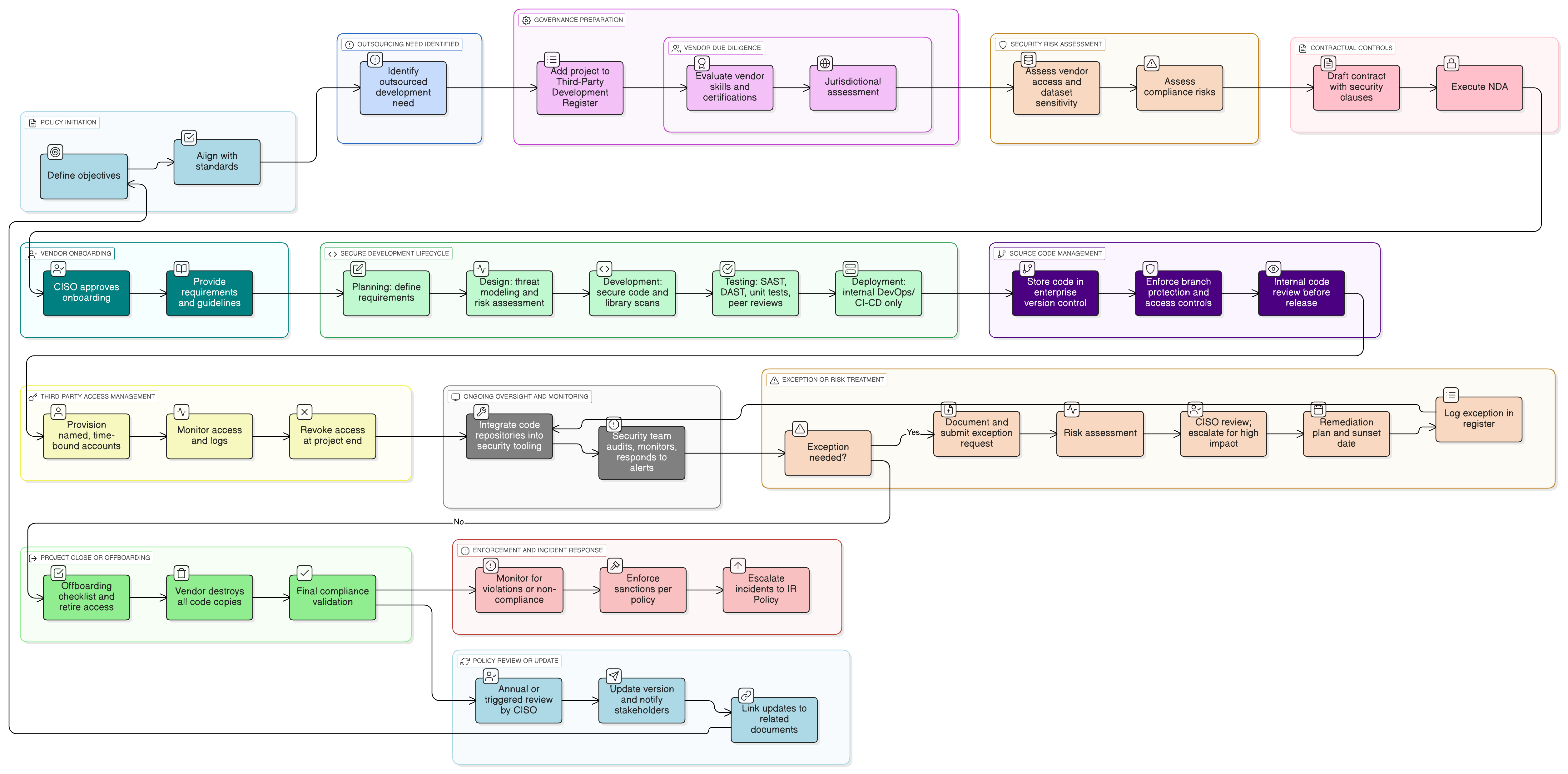

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady rozwoju w outsourcingu

Wymagania dotyczące ryzyka strony trzeciej i due diligence dostawców

Obowiązkowe środki kontrolne umowne

Obowiązki w zakresie zarządzania kodem źródłowym

Proces obsługi wyjątków i postępowania z ryzykiem

Monitorowanie zgodności i egzekwowanie

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka audytu i monitorowania zgodności

Określa wymagania dotyczące przeglądu działań rozwoju w outsourcingu podczas audytów lub przeglądów zgodności.

P01 Polityka bezpieczeństwa informacji

Ustanawia zasady bezpieczeństwa na poziomie przedsiębiorstwa, które mają zastosowanie w kontekstach rozwoju wewnętrznego i realizowanego przez strony trzecie.

P05 Polityka zarządzania zmianą

Zapewnia, że wszystkie zmiany związane z wdrożeniem pochodzące z baz kodu w outsourcingu są przeglądane i zatwierdzane przed implementacją.

Polityka klasyfikacji danych i etykietowania

Określa, w jaki sposób dane wrażliwe są identyfikowane przed udostępnieniem dostawcom rozwoju lub repozytoriom.

Polityka kontroli kryptograficznych

Wskazuje, jak klucze, sekrety i wrażliwe dane uwierzytelniające muszą być obsługiwane podczas rozwoju i dostarczania.

Polityka bezpiecznego rozwoju oprogramowania

Definiuje bazowe wymagania dla praktyk rozwoju oprogramowania wewnętrznego i realizowanego przez strony trzecie.

Polityka reagowania na incydenty (P30)

Reguluje, w jaki sposób naruszenia lub kwestie bezpieczeństwa związane z rozwojem w outsourcingu są eskalowane, badane i rozwiązywane.

O politykach Clarysec - Polityka rozwoju oprogramowania w outsourcingu

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Scentralizowany rejestr stron trzecich

Wymaga, aby wszystkie projekty rozwoju w outsourcingu były rejestrowane i śledzone na potrzeby audytu, nadzoru i zgodności.

Zdefiniowana rozliczalność oparta na rolach

Określa jasne odpowiedzialności dla kierownictwa, Dyrektora ds. bezpieczeństwa informacji (CISO), zakupów oraz zespołów ds. bezpieczeństwa w każdej współpracy.

Zintegrowane monitorowanie i integracja narzędzi i automatyzacji

Wymaga integracji narzędzi bezpieczeństwa z kodem dostawcy, z automatycznymi bramkami zgodności i eskalacją automatycznych alertów w ramach aktywnego monitorowania.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →