Áttekintés

A kiszervezett fejlesztési szabályzat kötelező biztonsági, irányítási és megfelelési kontrollokat határoz meg harmadik fél szoftverfejlesztők bevonásához, biztosítva a biztonságos kódolás, a megfelelő beszállítói felügyelet és a kockázatkezelt kiszervezett fejlesztés megvalósítását a szervezet egészében.

Végponttól végpontig terjedő beszállítói biztonság

Előírja a beszállítói átvilágítás, a kockázatértékelés és a biztonságos kódolás alkalmazását valamennyi harmadik fél fejlesztési partner esetén.

Szerződéses megfelelés

Minden fejlesztési megállapodásban jogilag kötelező érvényű biztonsági követelményeket, IP-tulajdonjogot és az auditálási jog feltételeit írja elő.

Átfogó hozzáférés-ellenőrzés

Szigorú hozzáférés-ellenőrzést, monitorozást és kiléptetés meghatározását írja elő külső fejlesztők számára a kód és a rendszerek védelmére.

Összhangban a főbb szabványokkal

Támogatja az ISO/IEC 27001, NIST, GDPR, NIS2, DORA és COBIT 2019 megfelelést harmadik fél általi fejlesztés esetén.

Teljes áttekintés olvasása

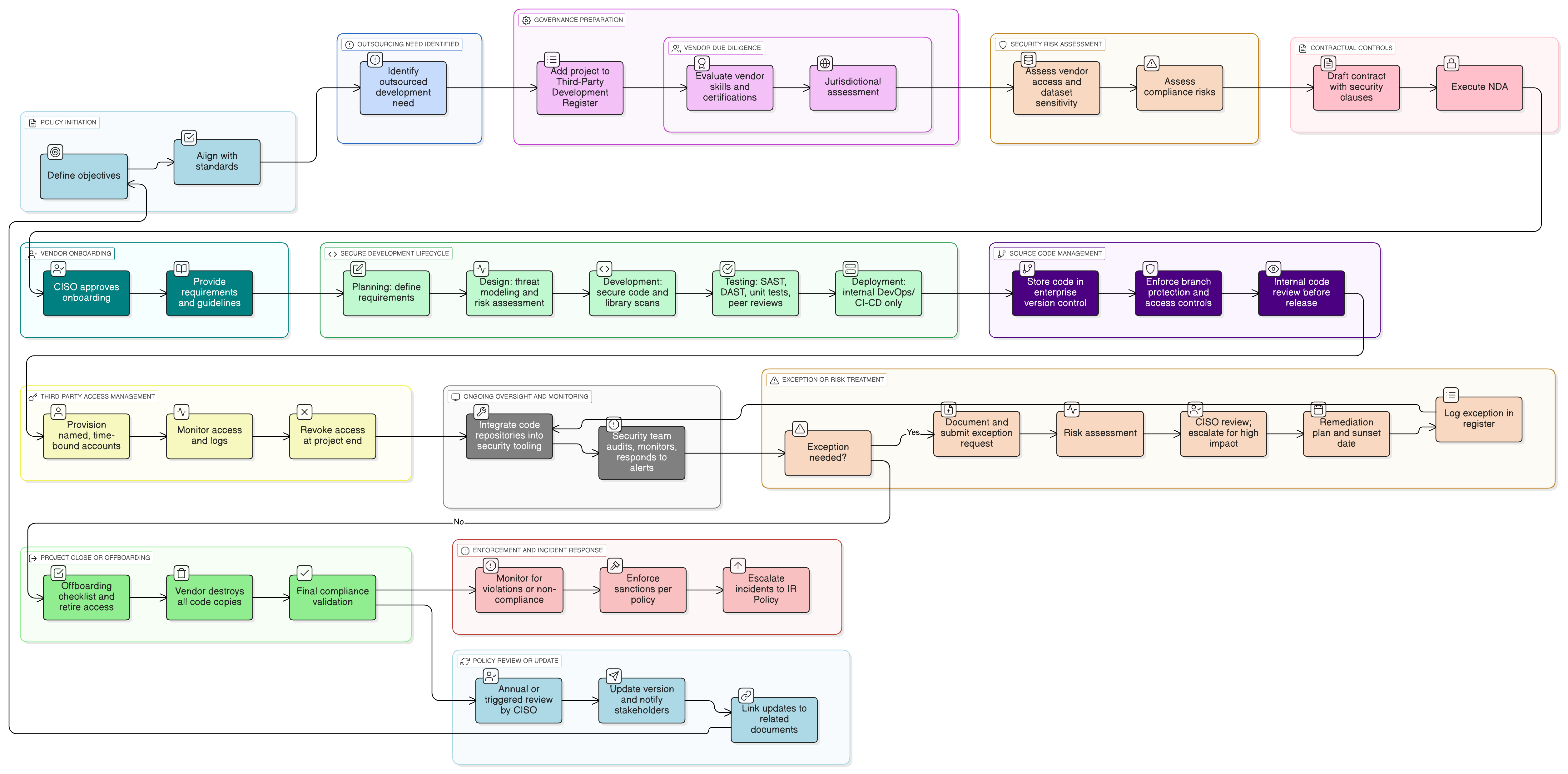

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

A kiszervezett fejlesztés hatóköre és szabályai

Harmadik fél kockázati és beszállítói átvilágítási követelmények

Kötelező szerződéses kontrollok

Forráskódkezelési kötelezettségek

Kivételkezelés és kockázatkezelés folyamata

Megfelelés-monitorozás és érvényesítés

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Audit és megfelelés-monitorozási szabályzat

Követelményeket ad a kiszervezett fejlesztési tevékenységek felülvizsgálatához auditok vagy megfelelőségi felülvizsgálatok során.

P01 Információbiztonsági szabályzat

Vállalati szintű biztonsági elveket határoz meg, amelyek belső és harmadik fél általi fejlesztési környezetekben egyaránt alkalmazandók.

P05 Változáskezelési szabályzat

Biztosítja, hogy a kiszervezett kódbázisokból származó, telepítéssel kapcsolatos változtatások bevezetés előtt felülvizsgálatra és jóváhagyásra kerüljenek.

Adatosztályozási és címkézési szabályzat

Meghatározza, hogyan kell az érzékeny adatokat azonosítani, mielőtt fejlesztési beszállítók vagy tárolók számára elérhetővé válnának.

Kriptográfiai kontrollok szabályzata

Útmutatást ad arra, hogyan kell a kulcsokat, titkokat és érzékeny hitelesítő adatokat kezelni a fejlesztés és a szállítás során.

Biztonságos fejlesztési szabályzat

Alapkövetelményeket határoz meg a belső és külső szoftverfejlesztési gyakorlatokhoz.

Incidensreagálási szabályzat

Szabályozza, hogyan kell a kiszervezett fejlesztést érintő bejelentésköteles incidensek vagy biztonsági problémák eszkalációját, vizsgálatát és megoldását kezelni.

A Clarysec irányelveiről - Kiszervezett fejlesztési szabályzat

A hatékony biztonsági irányítás több mint puszta megfogalmazás; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázódó struktúrát igényel. Az általános sablonok gyakran kudarcot vallanak, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerince legyen. A felelősségeket a modern vállalatokban ténylegesen meglévő szerepkörökhöz rendeljük, beleértve a CISO-t, az IT- és információbiztonsági csapatokat és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, és a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Központosított harmadik fél nyilvántartás

Előírja, hogy minden kiszervezett fejlesztési projektet naplózni és nyomon követni kell audit, felügyelet és megfelelés céljából.

Meghatározott szerepköralapú elszámoltathatóság

Egyértelmű felelősségeket határoz meg a vezetőség, a CISO, a beszerzés és a biztonsági csapatok számára minden bevonás során.

Integrált monitorozás és eszközök

Előírja a biztonsági eszközök integrációját a beszállítói kóddal, automatizált megfelelőségi kapukkal és aktív riasztási eszkalációval.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →