Översikt

Policy för utlagd utveckling definierar obligatoriska kontroller för säkerhet, styrning och regelefterlevnad vid engagemang av tredjepartsutvecklare av programvara och säkerställer säker kodning, korrekt leverantörstillsyn och riskhanterad utlagd utveckling i hela organisationen.

Leverantörssäkerhet från början till slut

Föreskriver leverantörsgranskning, riskbedömning och säker kodning för alla tredjepartsutvecklingspartners.

Avtalsefterlevnad

Kräver juridiskt bindande säkerhet, ägande av immateriella rättigheter och revisionsrätt i varje utvecklingsavtal.

Omfattande åtkomstkontroll

Definierar strikt åtkomst, övervakning och offboarding för externa utvecklare för att skydda kod och system.

Anpassad till ledande standarder

Stödjer efterlevnad av ISO/IEC 27001, NIST, GDPR, NIS2, DORA och COBIT 2019 för tredjepartsutveckling.

Läs fullständig översikt

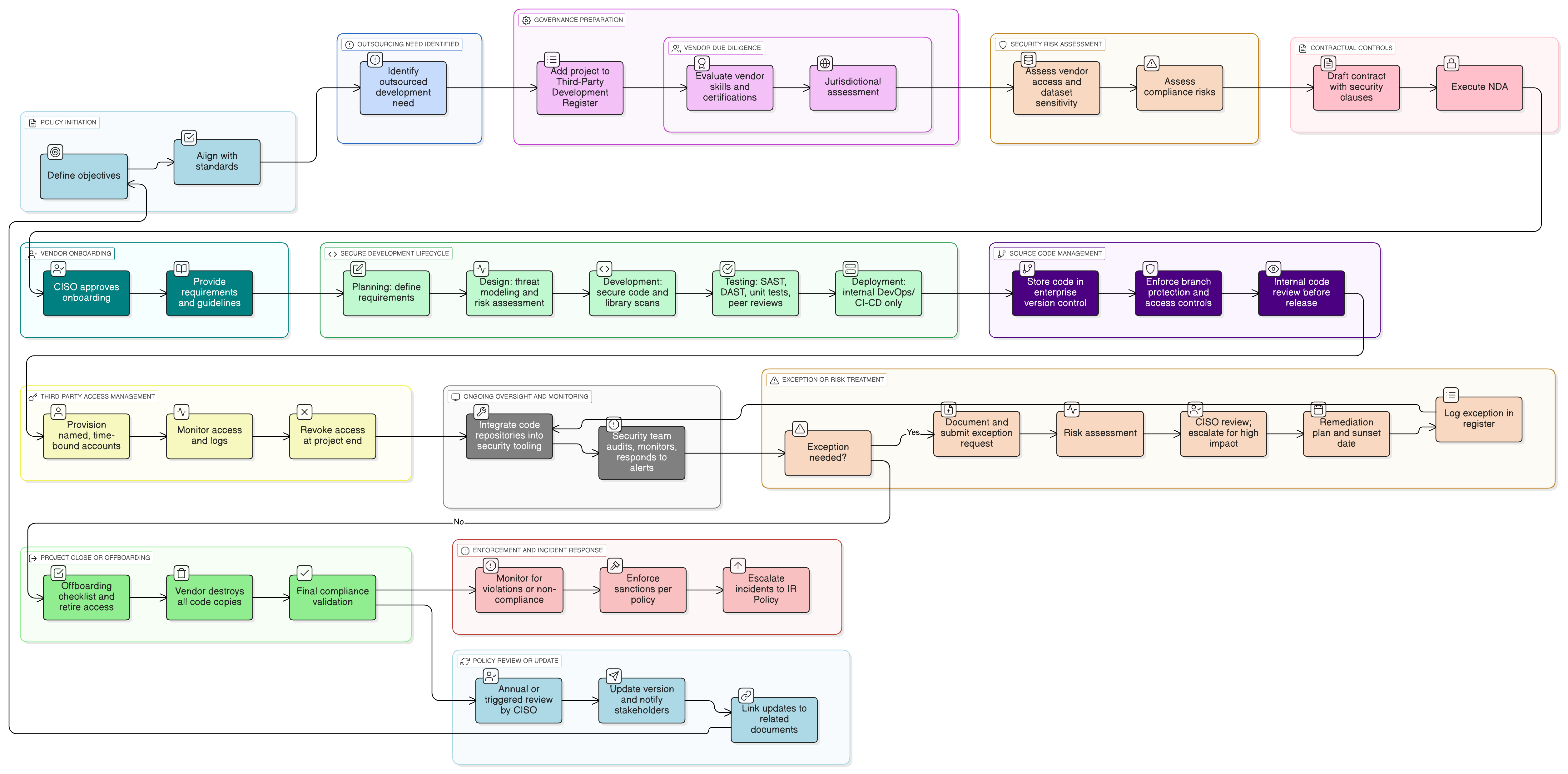

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för utlagd utveckling

Krav på tredjepartsrisk och leverantörsgranskning

Obligatoriska avtalskontroller

Skyldigheter för hantering av källkod

Process för undantag och riskbehandling

Efterlevnadsövervakning och tekniskt genomdrivande

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Policy för revision och efterlevnadsövervakning

Tillhandahåller krav för att granska utlagda utvecklingsaktiviteter under revisioner eller efterlevnadsgranskningar.

Informationssäkerhetspolicy

Etablerar säkerhetsprinciper på företagsnivå som gäller i både interna och tredjepartsrelaterade utvecklingssammanhang.

Ändringshanteringspolicy

Säkerställer att alla driftsättningsrelaterade ändringar från utlagda kodbaser granskas och godkänns före implementering.

Policy för dataklassificering och märkning

Fastställer hur känsliga data identifieras innan de exponeras för utvecklingsleverantörer eller repositories.

Policy för kryptografiska kontroller

Vägledar hur nycklar, hemligheter och känsliga autentiseringsuppgifter måste hanteras under utveckling och leverans.

Säker utveckling

Definierar baslinjekrav för interna och externa programvaruutvecklingspraxis.

Policy för incidenthantering (P30)

Styr hur överträdelser eller säkerhetsproblem som involverar utlagd utveckling eskaleras, utreds och åtgärdas.

Om Clarysecs policyer - Policy för utlagd utveckling

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med organisationen. Generiska mallar misslyckas ofta och skapar oklarhet med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ert säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och säkerhetsteam samt relevanta kommittéer, vilket säkerställer tydlig ansvarsskyldighet. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Centraliserat tredjepartsregister

Kräver att alla utlagda utvecklingsprojekt loggas och spåras för revision, tillsyn och regelefterlevnad.

Definierad rollbaserad ansvarsskyldighet

Specificerar tydliga ansvar för ledning, informationssäkerhetschef (CISO), upphandling och säkerhetsteam i varje engagemang.

Integrerad övervakning och verktyg

Föreskriver integration av säkerhetsverktyg med leverantörskod, med automatiserade efterlevnadsgrindar och eskalering av automatiserade larm.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →