Prehľad

Politika outsourcovaného vývoja definuje povinné bezpečnostné, riadiace a súladové opatrenia pre zapájanie softvérových vývojárov tretích strán, čím zabezpečuje bezpečné programovanie, primeraný dohľad nad dodávateľmi a riadenie outsourcovaného vývoja na základe rizík v celej organizácii.

Bezpečnosť dodávateľov od začiatku do konca

Nariaďuje due diligence dodávateľov, posúdenie rizík a bezpečné programovanie pre všetkých vývojových partnerov tretích strán.

Dodržiavanie zmluvných podmienok

Vyžaduje právne záväzné bezpečnostné požiadavky, vlastníctvo IP a práva na audit v každej zmluvnej dohode o vývoji.

Komplexné riadenie prístupu

Definuje prísny prístup, monitorovanie a offboarding pre externých vývojárov na ochranu kódu a systémov.

Zosúladené s hlavnými normami

Podporuje súlad s ISO/IEC 27001, NIST, GDPR, NIS2, DORA a COBIT 2019 pre vývoj tretích strán.

Čítať celý prehľad

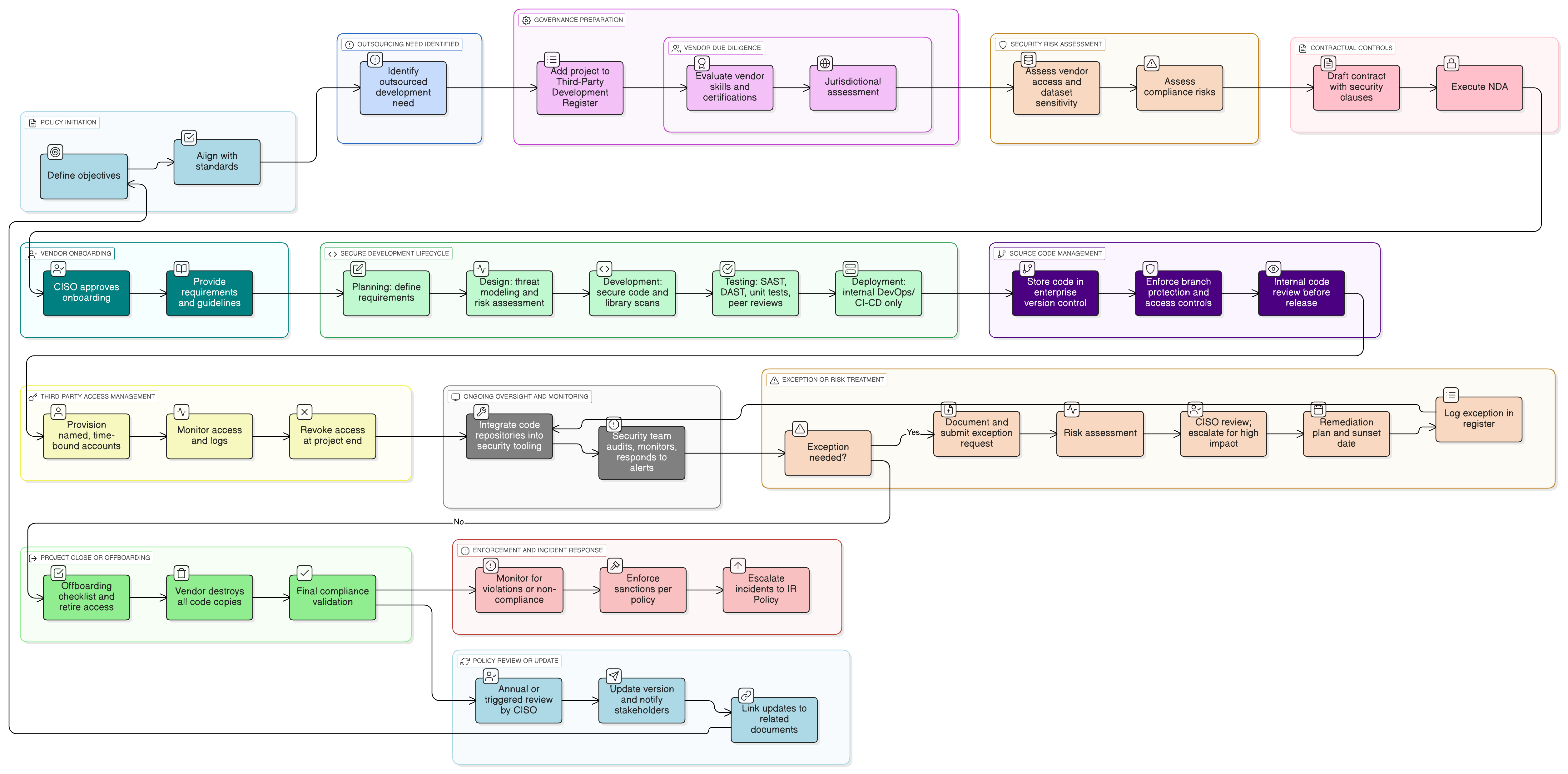

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá pre outsourcovaný vývoj

Požiadavky na riziko tretích strán a due diligence dodávateľov

Povinné zmluvné kontrolné opatrenia

Povinnosti správy zdrojového kódu

Proces výnimiek a ošetrenia rizík

Monitorovanie súladu a vynucovanie

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika auditu a monitorovania súladu

Poskytuje požiadavky na preskúmavanie aktivít outsourcovaného vývoja počas auditov alebo preskúmaní súladu.

P01 Politika informačnej bezpečnosti

Stanovuje podnikové bezpečnostné princípy, ktoré sa uplatňujú v kontexte interného aj vývoja tretími stranami.

P05 Politika riadenia zmien

Zabezpečuje, že všetky zmeny súvisiace s nasadením z outsourcovaných kódových základní sú pred implementáciou preskúmané a schválené.

Politika klasifikácie a označovania údajov

Určuje, ako sa identifikujú citlivé údaje pred ich sprístupnením vývojovým dodávateľom alebo repozitárom.

Politika kryptografických kontrol

Usmerňuje, ako sa musia počas vývoja a dodania spracúvať kľúče, tajomstvá a citlivé autentifikačné údaje.

Bezpečný vývoj

Definuje základné požiadavky na interné a externé postupy vývoja softvéru.

Politika reakcie na incidenty (P30)

Upravuje, ako sa porušenia alebo bezpečnostné problémy súvisiace s outsourcovaným vývojom eskalujú, vyšetrujú a riešia.

O politikách Clarysec - Politika outsourcovaného vývoja

Efektívna správa bezpečnosti vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Všeobecné šablóny často zlyhávajú a vytvárajú nejednoznačnosť prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá ako prevádzková chrbtica vášho bezpečnostného programu. Priraďujeme zodpovednosti konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), tímov IT a informačnej bezpečnosti a relevantných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez narušenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Centralizovaný register tretích strán

Vyžaduje, aby boli všetky projekty outsourcovaného vývoja zaznamenané a sledované na účely auditu, dohľadu a súladu.

Definovaná zodpovednosť na základe rolí

Špecifikuje jasné zodpovednosti pre manažment, riaditeľa informačnej bezpečnosti (CISO), obstarávanie a bezpečnostné tímy pri každom zapojení.

Integrované monitorovanie a nástroje

Nariaďuje integráciu bezpečnostných nástrojov s kódom dodávateľa, s automatizovanými bránami súladu a eskaláciou automatizovaných upozornení.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →