Yleiskatsaus

Ulkoistetun kehityksen politiikka määrittelee pakolliset tietoturva-, hallintotapa- ja vaatimustenmukaisuushallintakeinot kolmannen osapuolen ohjelmistokehittäjien käyttämiseksi. Se varmistaa turvallisen ohjelmoinnin, asianmukaisen toimittajavalvonnan ja riskienhallinnan mukaisen ulkoistetun kehityksen koko organisaatiossa.

Toimittajien tietoturva päästä päähän

Edellyttää toimittajahuolellisuusarviointia, riskien arviointia ja turvallista ohjelmointia kaikilta kolmannen osapuolen kehityskumppaneilta.

Sopimuksenmukaisuus

Edellyttää oikeudellisesti sitovia tietoturvaa, IP-omistajuutta ja tarkastusoikeuksia koskevia ehtoja jokaisessa kehityssopimuksessa.

Kattava pääsynhallinta

Määrittelee tiukat pääsynhallinnan, seurannan ja poistumismenettelyn ulkoisille kehittäjille koodin ja järjestelmien suojaamiseksi.

Yhdenmukainen keskeisten standardien kanssa

Tukee ISO/IEC 27001-, NIST-, GDPR-, NIS2-, DORA- ja COBIT 2019 -vaatimustenmukaisuutta kolmannen osapuolen kehityksessä.

Lue koko yleiskatsaus

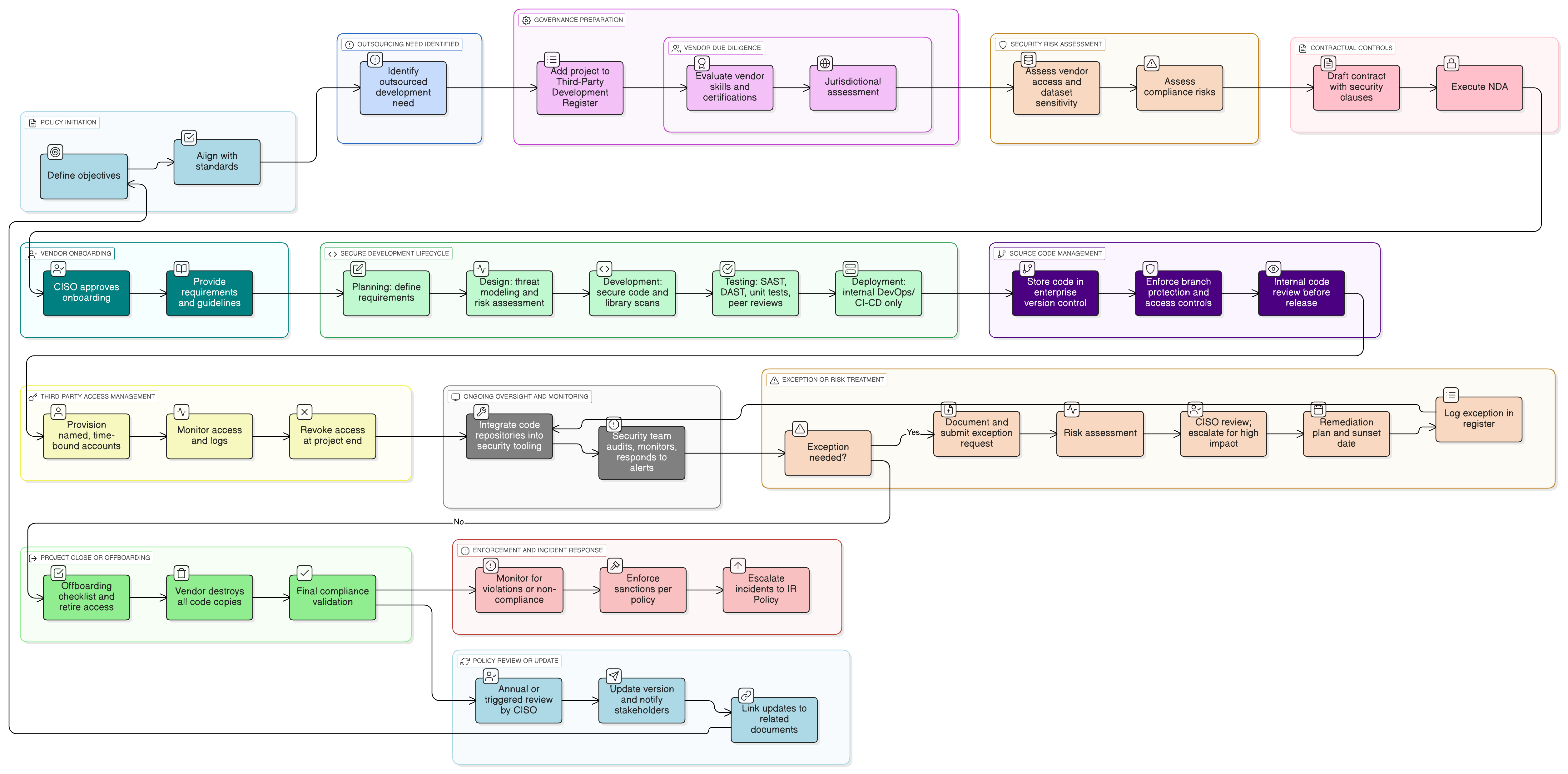

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Ulkoistetun kehityksen soveltamisala ja säännöt

Kolmannen osapuolen riskin ja toimittajahuolellisuusarvioinnin vaatimukset

Pakolliset sopimukselliset hallintakeinot

Lähdekoodin hallinnan velvoitteet

Poikkeusten ja riskien käsittelyn prosessi

Vaatimustenmukaisuuden seuranta ja täytäntöönpano

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Auditointi- ja vaatimustenmukaisuuden seurantapolitiikka

Määrittää vaatimukset ulkoistetun kehityksen toimien tarkastelulle auditoinneissa tai vaatimustenmukaisuuskatselmuksissa.

P01 Tietoturvapolitiikka

Määrittää yritystason tietoturvaperiaatteet, joita sovelletaan sekä sisäisessä että kolmannen osapuolen kehityksessä.

P05 Muutoksenhallintapolitiikka

Varmistaa, että kaikki ulkoistetuista koodipohjista johtuvat käyttöönottoon liittyvät muutokset katselmoidaan ja hyväksytään ennen toteutusta.

Tietojen luokittelu- ja merkintäpolitiikka

Määrittää, miten arkaluonteiset tiedot tunnistetaan ennen kuin ne altistuvat kehitystoimittajille tai repositorioille.

Kryptografisten hallintakeinojen politiikka

Ohjaa, miten avaimia, salaisuuksia ja arkaluonteisia todennustietoja on käsiteltävä kehityksen ja toimituksen aikana.

Turvallisen kehittämisen politiikka

Määrittää perustason vaatimukset sisäisille ja ulkoisille ohjelmistokehityskäytännöille.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrittää, miten ulkoistettuun kehitykseen liittyvät tietoturvaloukkaukset tai tietoturvaongelmat eskaloidaan, tutkitaan ja ratkaistaan.

Tietoa Clarysecin käytännöistä - Ulkoistetun kehityksen politiikka

Tehokas tietoturvan hallintotapa edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakenteen, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Määritämme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Keskitetty kolmannen osapuolen rekisteri

Edellyttää, että kaikki ulkoistetun kehityksen projektit kirjataan ja niitä seurataan auditointia, valvontaa ja vaatimustenmukaisuutta varten.

Määritetty roolipohjainen vastuunjako

Määrittää selkeät vastuut johdolle, tietoturvajohtajalle (CISO), hankinnalle ja tietoturvatiimeille jokaisessa toimeksiannossa.

Integroitu seuranta ja työkalusto

Edellyttää tietoturvatyökalujen integrointia toimittajakoodiin, automatisoituja vaatimustenmukaisuusportteja ja aktiivista hälytysten eskalointia.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →