Apžvalga

Išorinio kūrimo politika apibrėžia privalomas saugumo, valdysenos ir atitikties kontrolės priemones, skirtas įtraukti trečiųjų šalių programinės įrangos kūrėjus, užtikrinant saugų programavimą, tinkamą tiekėjų priežiūrą ir rizika pagrįstą išorinį kūrimą visoje organizacijoje.

Visapusiškas tiekėjų saugumas

Nustato privalomą tiekėjų deramą patikrinimą, rizikos vertinimą ir saugų programavimą visiems trečiųjų šalių paslaugų teikėjų kūrimo partneriams.

Sutartinė atitiktis

Reikalauja teisiškai įpareigojančių saugumo, intelektinės nuosavybės (IP) nuosavybės ir teisės atlikti auditą kiekviename kūrimo sutartiniame susitarime.

Išsami prieigos kontrolė

Apibrėžia griežtą prieigą, stebėseną ir darbo santykių nutraukimo procesą išoriniams kūrėjams, siekiant apsaugoti kodą ir sistemas.

Suderinta su pagrindiniais standartais

Palaiko ISO/IEC 27001, NIST, GDPR, NIS2, DORA ir COBIT 2019 atitiktį trečiųjų šalių kūrimui.

Skaityti visą apžvalgą

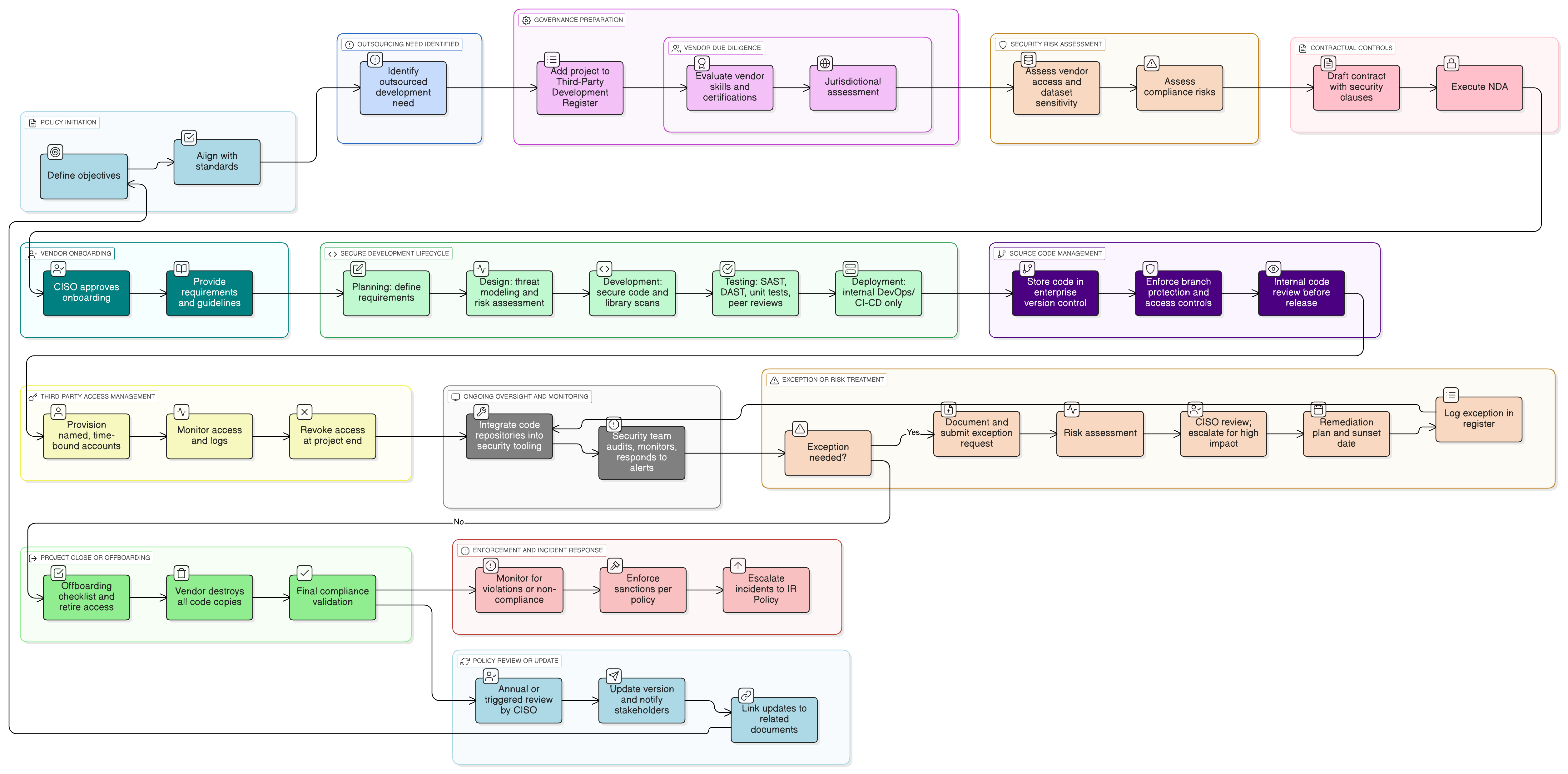

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Išorinio kūrimo taikymo sritis ir taisyklės

Trečiųjų šalių rizikos ir tiekėjų deramo patikrinimo reikalavimai

Privalomos sutartinės kontrolės priemonės

Šaltinio kodo valdymo įsipareigojimai

Išimčių ir rizikos tvarkymo procesas

Atitikties stebėsena ir vykdymo užtikrinimas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Audito ir atitikties stebėsenos politika

Pateikia reikalavimus peržiūrėti išorinio kūrimo veiklas audito ar atitikties peržiūrų metu.

P01 Informacijos saugumo politika

Nustato įmonės lygmens saugumo principus, taikomus tiek vidiniame, tiek trečiųjų šalių kūrimo kontekste.

P05 Pakeitimų valdymo politika

Užtikrina, kad visi su diegimu susiję pakeitimai iš išorinių kodų bazių būtų peržiūrėti ir patvirtinti prieš įgyvendinimą.

Duomenų klasifikavimo ir ženklinimo politika

Nustato, kaip jautrūs duomenys identifikuojami prieš juos atskleidžiant kūrimo tiekėjams ar saugykloms.

Kriptografinių kontrolės priemonių politika

Nurodo, kaip raktai, paslaptys ir jautrūs autentifikavimo duomenys turi būti tvarkomi kūrimo ir pristatymo metu.

Saugaus kūrimo politika

Apibrėžia bazinius reikalavimus vidinėms ir išorinėms programinės įrangos kūrimo praktikoms.

Reagavimo į incidentus politika

Reglamentuoja, kaip duomenų saugumo pažeidimai ar saugumo problemos, susijusios su išoriniu kūrimu, eskaluojamos, tiriamos ir sprendžiamos.

Apie Clarysec politikas - Išorinio kūrimo politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri plečiasi kartu su jūsų organizacija. Bendriniai šablonai dažnai nepasiteisina, sukurdami dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir informacijos saugumo komandas ir atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Centralizuotas trečiųjų šalių registras

Reikalauja, kad visi išorinio kūrimo projektai būtų registruojami ir sekami auditui, priežiūrai ir atitikčiai.

Apibrėžta vaidmenimis pagrįsta atskaitomybė

Nurodo aiškias atsakomybes vadovybei, vyriausiajam informacijos saugumo pareigūnui (CISO), pirkimams ir saugumo komandoms kiekviename įsitraukime.

Integruota stebėsena ir įrankiai

Nustato privalomą saugumo priemonių integraciją su tiekėjų kodu, su automatizuotais atitikties vartais ir aktyviu įspėjimų eskalavimu.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →