Преглед

Политиката за външно възложена разработка дефинира задължителни контроли за сигурност, управление и съответствие при ангажиране на доставчици на услуги на трети страни за разработка на софтуер, като осигурява сигурна разработка, подходящ правен надзор на доставчиците и външно възложена разработка, управлявана на база риск, в цялата организация.

Сигурност на доставчиците от край до край

Налага надлежна проверка на доставчиците, оценка на риска и практики за сигурно програмиране за всички доставчици на услуги на трети страни за разработка.

Договорно съответствие

Изисква правно обвързващи изисквания за сигурност, собственост върху интелектуална собственост и права на одит във всяко споразумение за разработка.

Всеобхватен контрол на достъпа

Дефинира строг контрол на достъпа, мониторинг и извеждане за външни разработчици, за да защити изходния код и системите.

Съгласувано с основни стандарти

Подпомага съответствие с ISO/IEC 27001, NIST, GDPR, NIS2, DORA и COBIT 2019 за разработка от трети страни.

Прочетете пълния преглед

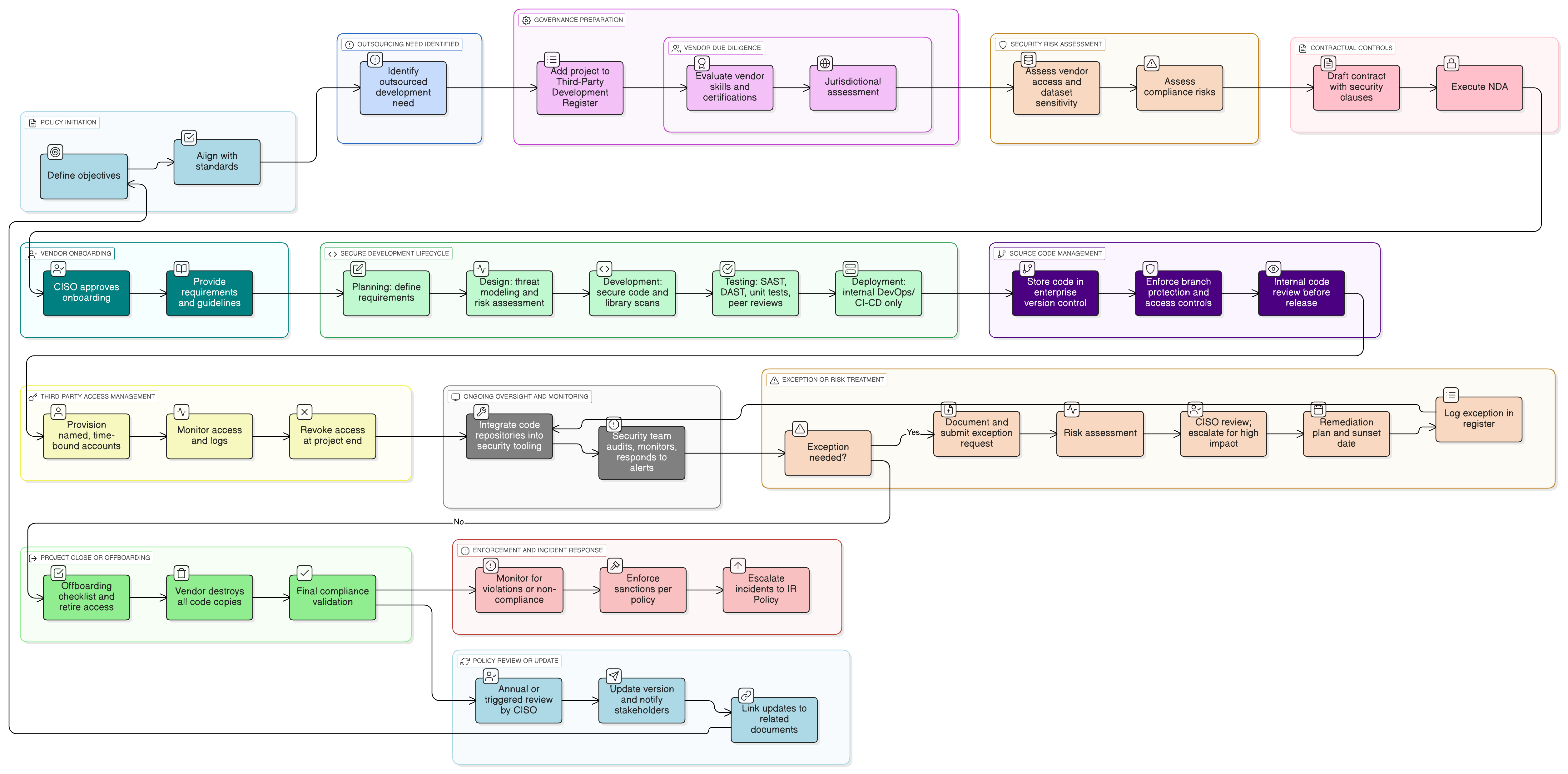

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за външно възложена разработка

Изисквания за риск от трети страни и надлежна проверка на доставчиците

Задължителни договорни контроли

Задължения за управление на изходния код

Процес за изключения и третиране на риска

Мониторинг на съответствието и прилагане

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за одит и мониторинг на съответствието

Предоставя изисквания за преглед на дейностите по външно възложена разработка по време на одити или прегледи по съответствие.

Политика за информационна сигурност

Установява принципи за сигурност на ниво предприятие, които се прилагат в контексти на вътрешна разработка и разработка от трети страни.

Политика за управление на промените

Гарантира, че всички промени, свързани с внедряване от външно възложени кодови бази, се преглеждат и одобряват преди внедряване.

Политика за класификация и етикетиране на данни

Определя как чувствителните данни се идентифицират, преди да бъдат изложени на доставчици за разработка или хранилища.

Политика за криптографски контроли

Насочва как ключове, тайни и чувствителни удостоверителни данни трябва да се обработват по време на разработка и доставка.

Политика за сигурна разработка

Дефинира базови изисквания за практики за разработка на софтуер във вътрешни и външни контексти.

Политика за реагиране при инциденти

Управлява как нарушения или проблеми по сигурността, свързани с външно възложена разработка, се ескалират, разследват и разрешават.

Относно политиките на Clarysec - Политика за външно възложена разработка

Ефективното управление на сигурността изисква повече от думи; то изисква яснота, отчетност и структура, която се мащабира с вашата организация. Общите шаблони често се провалят, създавайки неяснота с дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Ние възлагаме отговорности на конкретните роли, срещани в съвременното предприятие, включително директор по информационна сигурност (CISO), екипи по ИТ и информационна сигурност и съответните комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно адаптиране, без да се засяга целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Централизиран регистър на трети страни

Изисква всички проекти за външно възложена разработка да бъдат регистрирани и проследявани за одит, надзор и съответствие.

Дефинирана отчетност на базата на роли

Определя ясни отговорности за висшето ръководство, директора по информационна сигурност (CISO), закупуване и екипите по сигурност във всеки ангажимент.

Интегриран мониторинг и инструменти

Налага интеграция на инструменти за сигурност с кода на доставчика, с автоматизирани контролни точки за съответствие и ескалация на автоматични предупреждения при активен мониторинг.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →