Overzicht

Het Beleid inzake uitbestede ontwikkeling definieert verplichte beveiligings-, governance- en nalevingsmaatregelen voor het inschakelen van dienstverleners van derde partijen voor softwareontwikkeling en waarborgt veilig programmeren, passend leverancierstoezicht en risicogestuurde uitbestede ontwikkeling binnen de hele organisatie.

End-to-end leveranciersbeveiliging

Verplicht leveranciers-due diligence, risicobeoordeling en veilig programmeren voor alle dienstverleners van derde partijen voor ontwikkeling.

Contractuele naleving

Vereist juridisch bindende beveiliging, IP-eigendom en auditrechten in elke ontwikkelingsovereenkomst.

Uitgebreide toegangscontrole

Definieert strikte toegangscontrole, monitoring en offboarding voor externe ontwikkelaars om code en systemen te beschermen.

Afgestemd op belangrijke normen

Ondersteunt naleving van ISO/IEC 27001, NIST, GDPR, NIS2, DORA en COBIT 2019 voor ontwikkeling door derde partijen.

Volledig overzicht lezen

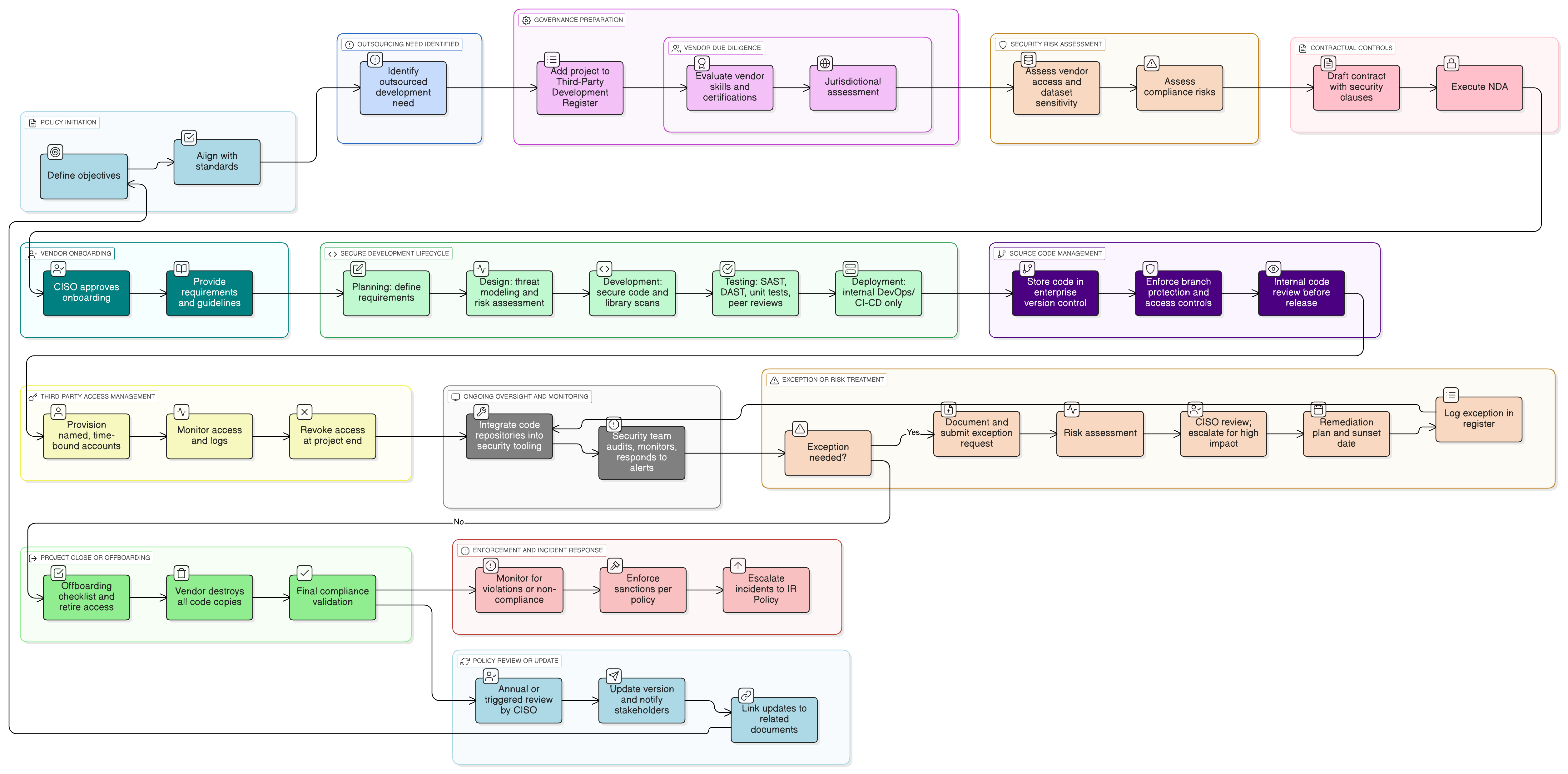

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Reikwijdte en regels voor uitbestede ontwikkeling

Vereisten voor leveranciersrisico en leveranciers-due diligence

Verplichte contractuele beheersmaatregelen

Verplichtingen voor broncodebeheer

Proces voor uitzonderingen en risicobehandeling

Continue nalevingsmonitoring en handhaving

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake audit en nalevingsmonitoring

Biedt vereisten voor het beoordelen van uitbestede ontwikkelingsactiviteiten tijdens audits of nalevingsbeoordelingen.

P01 Informatiebeveiligingsbeleid

Stelt beveiligingsprincipes op ondernemingsniveau vast die van toepassing zijn op interne ontwikkeling en ontwikkeling door derde partijen.

P05 Wijzigingsbeheerbeleid

Waarborgt dat alle uitrolgerelateerde wijzigingen vanuit uitbestede codebases worden beoordeeld en goedgekeurd vóór implementatie.

Beleid inzake gegevensclassificatie en labeling

Bepaalt hoe gevoelige gegevens worden geïdentificeerd voordat deze worden blootgesteld aan ontwikkelingsleveranciers of repositories.

Beleid inzake cryptografische beheersmaatregelen

Geeft richtsnoeren voor hoe sleutels, secrets en gevoelige authenticatiegegevens moeten worden verwerkt tijdens ontwikkeling en levering.

Beleid inzake veilige ontwikkeling

Definieert baseline-eisen voor interne en externe softwareontwikkelingspraktijken.

Incidentresponsbeleid (P30)

Regelt hoe inbreuken of beveiligingsproblemen met betrekking tot uitbestede ontwikkeling worden geëscaleerd, onderzocht en opgelost.

Over Clarysec-beleidsdocumenten - Beleid inzake uitbestede ontwikkeling

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat de verantwoordingsplicht helder is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Gecentraliseerd register voor ontwikkeling door derde partijen

Vereist dat alle uitbestede ontwikkelingsprojecten worden geregistreerd en opgevolgd voor audit, toezicht en naleving.

Gedefinieerde rolspecifieke verantwoordingsplicht

Specificeert duidelijke verantwoordelijkheden voor management, Chief Information Security Officer (CISO), inkoop en beveiligingsteams bij elke samenwerking.

Geïntegreerde monitoring en tooling

Verplicht integratie van beveiligingstools met leverancierscode, met geautomatiseerde nalevingspoorten en escalatie van geautomatiseerde waarschuwingen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →