Panoramica

La Politica di sviluppo esternalizzato definisce controlli obbligatori di sicurezza, governance e conformità per l’ingaggio di sviluppatori software di terze parti, garantendo programmazione sicura, adeguata gestione dei fornitori e sviluppo esternalizzato gestito in base al rischio in tutta l’organizzazione.

Sicurezza dei fornitori end-to-end

Impone due diligence sui fornitori, valutazione del rischio e programmazione sicura per tutti i partner di sviluppo di terze parti.

Conformità contrattuale

Richiede requisiti di sicurezza giuridicamente vincolanti, titolarità della proprietà intellettuale e diritto di audit in ogni accordo di sviluppo.

Controllo degli accessi completo

Definisce accesso rigoroso, monitoraggio e procedura di uscita per gli sviluppatori esterni per proteggere codice e sistemi.

Allineata ai principali standard

Supporta la conformità a ISO/IEC 27001, NIST, GDPR, NIS2, DORA e COBIT 2019 per lo sviluppo di terze parti.

Leggi panoramica completa

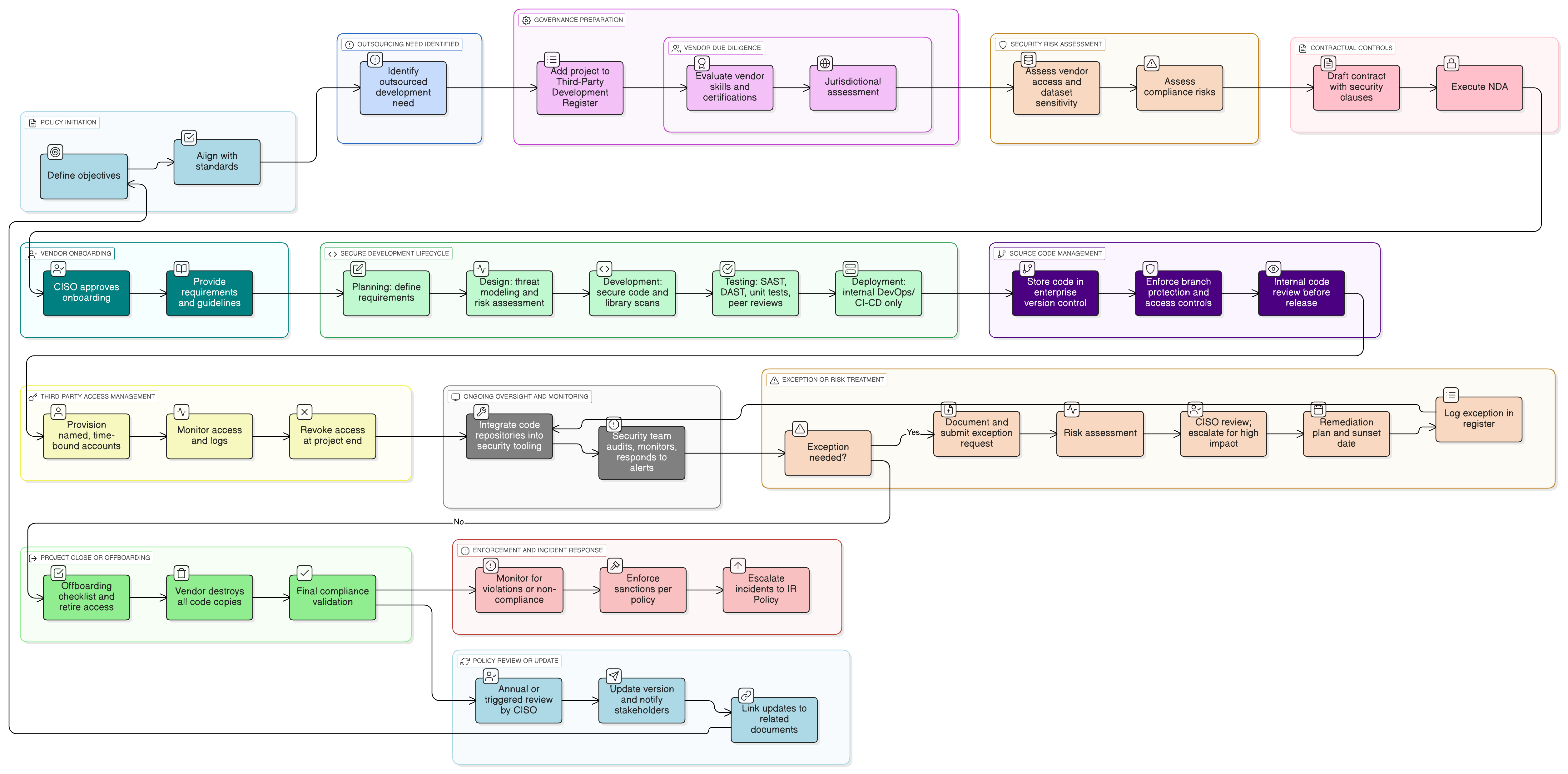

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito e regole per lo sviluppo esternalizzato

Requisiti di rischio di terze parti e due diligence sui fornitori

Controlli contrattuali obbligatori

Obblighi di gestione del codice sorgente

Processo di eccezione e trattamento del rischio

Monitoraggio della conformità e applicazione

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica di registrazione e monitoraggio di audit e conformità

Fornisce requisiti per riesaminare le attività di sviluppo esternalizzato durante audit o riesami di conformità.

P01 Politica per la sicurezza delle informazioni

Stabilisce principi di sicurezza a livello aziendale applicabili in contesti di sviluppo interni e di terze parti.

P05 Politica di gestione dei cambiamenti

Garantisce che tutte le modifiche relative al deployment provenienti da codebase esternalizzate siano riesaminate e approvate prima dell’implementazione.

Politica di classificazione ed etichettatura dei dati

Determina come i dati sensibili sono identificati prima di essere esposti a fornitori di sviluppo o repository.

Politica dei controlli crittografici

Indica come chiavi, segreti e credenziali sensibili devono essere trattati durante lo sviluppo e la consegna.

Sviluppo sicuro

Definisce requisiti di baseline per pratiche di sviluppo software interne ed esterne.

Politica di risposta agli incidenti (P30)

Disciplina come violazioni o problemi di sicurezza che coinvolgono lo sviluppo esternalizzato sono sottoposti a escalation, indagati e risolti.

Informazioni sulle Policy Clarysec - Politica di sviluppo esternalizzato

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del tuo programma di sicurezza. Assegniamo responsabilità ai ruoli specifici presenti in un’impresa moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), i team IT e di sicurezza e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da verificare rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a quadro dinamico e attuabile.

Registro centralizzato di terze parti

Richiede che tutti i progetti di sviluppo esternalizzato siano registrati e tracciati per audit, supervisione e conformità.

Responsabilità definite basate sui ruoli

Specifica responsabilità chiare per management, Responsabile della sicurezza delle informazioni (CISO), Approvvigionamento e team di sicurezza in ogni ingaggio.

Monitoraggio e strumenti integrati

Impone l’integrazione degli strumenti di sicurezza con il codice dei fornitori, con gate di conformità automatizzati ed escalation delle allerte automatizzate tramite monitoraggio attivo.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →