Visão geral

A Política de Desenvolvimento Externalizado define controlos obrigatórios de segurança, governação e conformidade para envolver desenvolvedores de software terceiros, assegurando programação segura, supervisão adequada de fornecedores e desenvolvimento externalizado gerido por risco em toda a organização.

Segurança de fornecedores de ponta a ponta

Impõe devida diligência de fornecedores, avaliação de riscos e programação segura para todos os parceiros de desenvolvimento de terceiros.

Conformidade contratual

Exige segurança juridicamente vinculativa, propriedade de PI e direitos de auditoria em todos os acordos de desenvolvimento.

Controlo de acesso abrangente

Define acesso remoto rigoroso, monitorização e desvinculação para desenvolvedores externos, para proteger código e sistemas.

Alinhado com as principais normas

Suporta conformidade com ISO/IEC 27001, NIST, GDPR, NIS2, DORA e COBIT 2019 para desenvolvimento de terceiros.

Ler visão geral completa

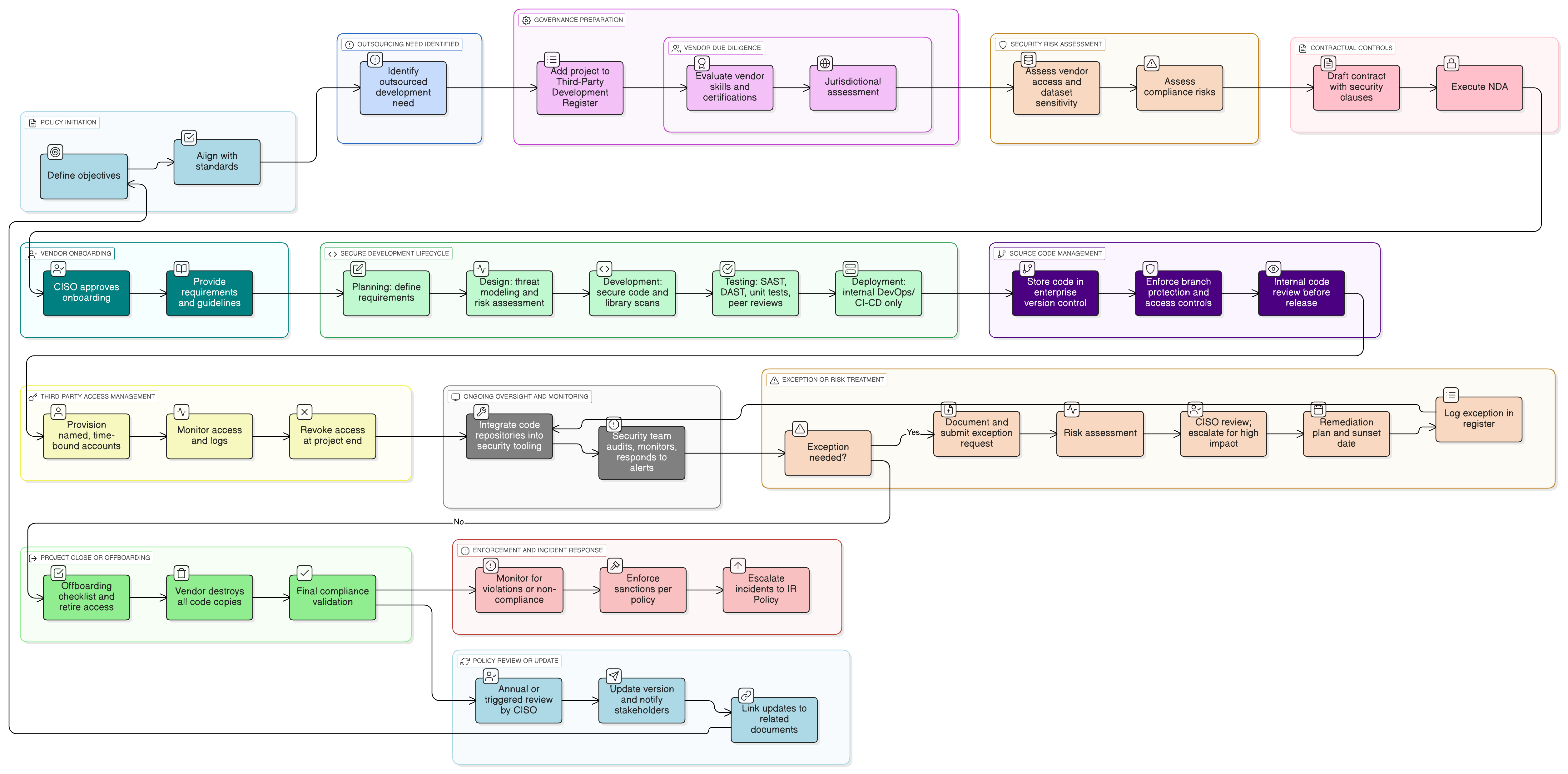

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras para desenvolvimento externalizado

Requisitos de risco de terceiros e devida diligência

Controlos contratuais obrigatórios

Obrigações de gestão de código-fonte

Processo de exceção e tratamento de riscos

Monitorização de conformidade e aplicação

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de Registo e Monitorização de Auditoria e Conformidade

Fornece requisitos para rever atividades de desenvolvimento externalizado durante auditorias ou revisões de conformidade.

P01 Política de Segurança da Informação

Estabelece princípios de segurança ao nível empresarial que se aplicam em contextos de desenvolvimento interno e de terceiros.

P05 Política de Gestão de Mudanças

Assegura que todas as alterações relacionadas com implementação provenientes de bases de código externalizadas são revistas e aprovadas antes da implementação.

Política de Classificação de dados e Rotulagem

Determina como dados regulamentados e dados sensíveis são identificados antes de serem expostos a fornecedores de desenvolvimento ou repositórios.

Política de Controlos criptográficos

Orienta como chaves, segredos e credenciais de autenticação sensíveis devem ser tratados durante o desenvolvimento e a entrega.

Política de Desenvolvimento seguro

Define requisitos de base para práticas de desenvolvimento de software internas e externas.

Política de Resposta a Incidentes (P30)

Rege como violações ou problemas de segurança envolvendo desenvolvimento externalizado são escalonados, investigados e resolvidos.

Sobre as Políticas Clarysec - Política de Desenvolvimento Externalizado

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e funções indefinidas. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades às funções específicas encontradas numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), as Equipas de TI e de Segurança da Informação e os comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, de auditar face a controlos específicos e de personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Registo centralizado de terceiros

Exige que todos os projetos de desenvolvimento externalizado sejam registados e acompanhados para auditoria, supervisão e conformidade.

Responsabilização definida baseada em funções

Especifica responsabilidades claras para gestão, Diretor de Segurança da Informação (CISO), aquisição e equipas de segurança em cada envolvimento.

Monitorização e ferramentas integradas

Impõe integração de ferramentas de segurança com código de fornecedores, com controlos automatizados de conformidade e escalonamento de alertas automáticos.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →