Pārskats

Ārpakalpojuma izstrādes politika nosaka obligātos drošības, pārvaldības un atbilstības kontroles pasākumus trešo pušu programmatūras izstrādātāju piesaistei, nodrošinot drošu kodēšanu, atbilstošu piegādātāju uzraudzību un uz risku balstītu ārpakalpojuma izstrādi visā organizācijā.

Pilna cikla piegādātāju drošība

Nosaka piegādātāju pienācīgu pārbaudi, riska novērtēšanu un drošu kodēšanu visiem trešo pušu izstrādes partneriem.

Atbilstība līgumsaistībām

Pieprasa juridiski saistošas drošības prasības, intelektuālā īpašuma īpašumtiesības un audita tiesības katrā izstrādes līgumā.

Visaptveroša piekļuves kontrole

Definē stingru piekļuvi, uzraudzību un darbinieka atiešanas procesu ārējiem izstrādātājiem, lai aizsargātu kodu un sistēmas.

Saskaņota ar galvenajiem standartiem

Atbalsta ISO/IEC 27001, NIST, GDPR, NIS2, DORA un COBIT 2019 atbilstību trešo pušu izstrādei.

Lasīt pilnu pārskatu

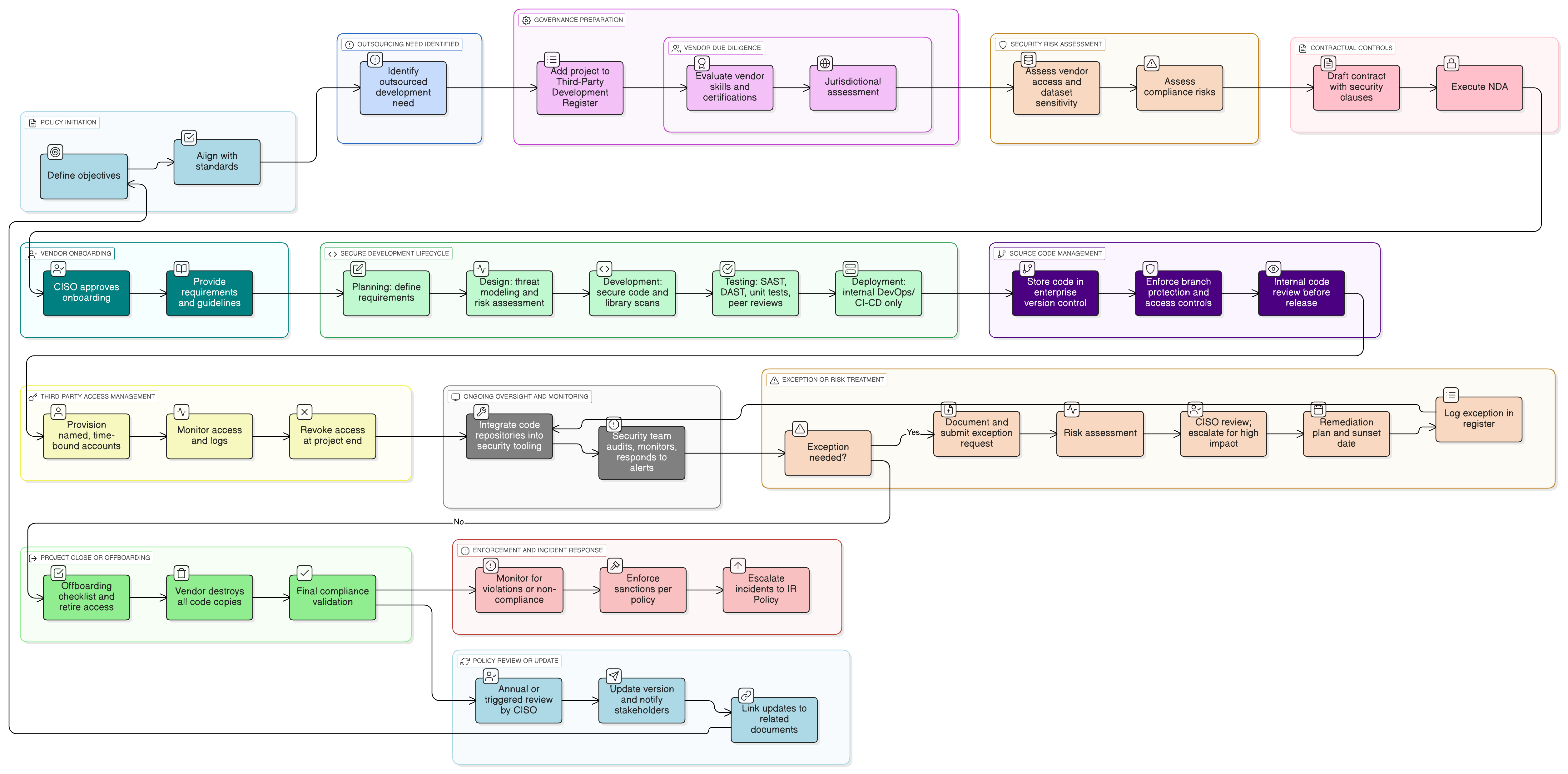

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Ārpakalpojuma izstrādes darbības joma un noteikumi

Trešo pušu risks un piegādātāju pienācīgas pārbaudes prasības

Obligātie līgumiskie kontroles pasākumi

Pirmkoda pārvaldības pienākumi

Izņēmumu un riska apstrādes process

Atbilstības uzraudzība un izpilde

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Audita un atbilstības uzraudzības politika

Nodrošina prasības ārpakalpojuma izstrādes aktivitāšu pārskatīšanai auditu vai atbilstības pārskatu laikā.

P01 Informācijas drošības politika

Nosaka uzņēmuma līmeņa drošības principus, kas attiecas gan uz iekšējās, gan trešo pušu izstrādes kontekstiem.

P05 Izmaiņu pārvaldības politika

Nodrošina, ka visas ar izvietošanu saistītās izmaiņas no ārpakalpojuma koda bāzēm tiek pārskatītas un apstiprinātas pirms ieviešanas.

Datu klasifikācijas un marķēšanas politika

Nosaka, kā jutīgi dati tiek identificēti pirms to pakļaušanas izstrādes piegādātājiem vai repozitorijiem.

Kriptogrāfisko kontroles pasākumu politika

Vada, kā atslēgas, noslēpumi un jutīgi autentifikācijas dati ir jāapstrādā izstrādes un piegādes laikā.

Drošas izstrādes politika

Definē bāzlīnijas prasības iekšējām un ārējām programmatūras izstrādes praksēm.

Incidentu reaģēšanas politika (P30)

Regulē, kā pārkāpumi vai drošības problēmas, kas saistītas ar ārpakalpojuma izstrādi, tiek eskalētas, izmeklētas un novērstas.

Par Clarysec politikām - Ārpakalpojuma izstrādes politika

Efektīvai drošības pārvaldībai ir nepieciešams vairāk nekā tikai vārdi; tai ir vajadzīga skaidrība, pārskatatbildība un struktūra, kas mērogojas līdz ar jūsu organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp galvenajam informācijas drošības vadītājam (CISO), IT un drošības komandām un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārveidojot to no statiska dokumenta par dinamisku, praktiski īstenojamu ietvaru.

Centralizēts trešo pušu reģistrs

Pieprasa, lai visi ārpakalpojuma izstrādes projekti tiktu reģistrēti un izsekoti auditam, uzraudzībai un atbilstībai.

Definēta uz lomām balstīta pārskatatbildība

Nosaka skaidrus pienākumus vadībai, galvenajam informācijas drošības vadītājam (CISO), iepirkumam un drošības komandām katrā sadarbībā.

Integrēta uzraudzība un rīki

Nosaka drošības rīku integrāciju ar piegādātāju kodu, ar automatizētiem atbilstības vārtiem un aktīvu brīdinājumu eskalāciju.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →