Επισκόπηση

Η Πολιτική Εξωτερικής Ανάθεσης Ανάπτυξης ορίζει υποχρεωτικούς ελέγχους ασφάλειας, διακυβέρνηση και συμμόρφωση για τη συνεργασία με τρίτους προγραμματιστές λογισμικού, διασφαλίζοντας ασφαλή προγραμματισμό, κατάλληλη εποπτεία προμηθευτών και εξωτερική ανάθεση ανάπτυξης με διαχείριση κινδύνου σε όλο τον οργανισμό.

Ασφάλεια προμηθευτών από άκρο σε άκρο

Επιβάλλει δέουσα επιμέλεια προμηθευτών, εκτίμηση κινδύνου και ασφαλή προγραμματισμό για όλους τους τρίτους παρόχους υπηρεσιών ανάπτυξης.

Συμβατική συμμόρφωση

Απαιτεί νομικά δεσμευτικές απαιτήσεις ασφάλειας, ιδιοκτησία πνευματικής ιδιοκτησίας και δικαιώματα ελέγχου σε κάθε συμβατική συμφωνία ανάπτυξης.

Ολοκληρωμένος έλεγχος πρόσβασης

Ορίζει αυστηρή πρόσβαση, παρακολούθηση και διαδικασία αποχώρησης για εξωτερικούς προγραμματιστές, ώστε να προστατεύονται ο κώδικας και τα συστήματα.

Ευθυγραμμισμένη με κύρια πρότυπα

Υποστηρίζει συμμόρφωση με ISO/IEC 27001, NIST, GDPR, NIS2, DORA και COBIT 2019 για ανάπτυξη από τρίτους.

Διαβάστε πλήρη επισκόπηση

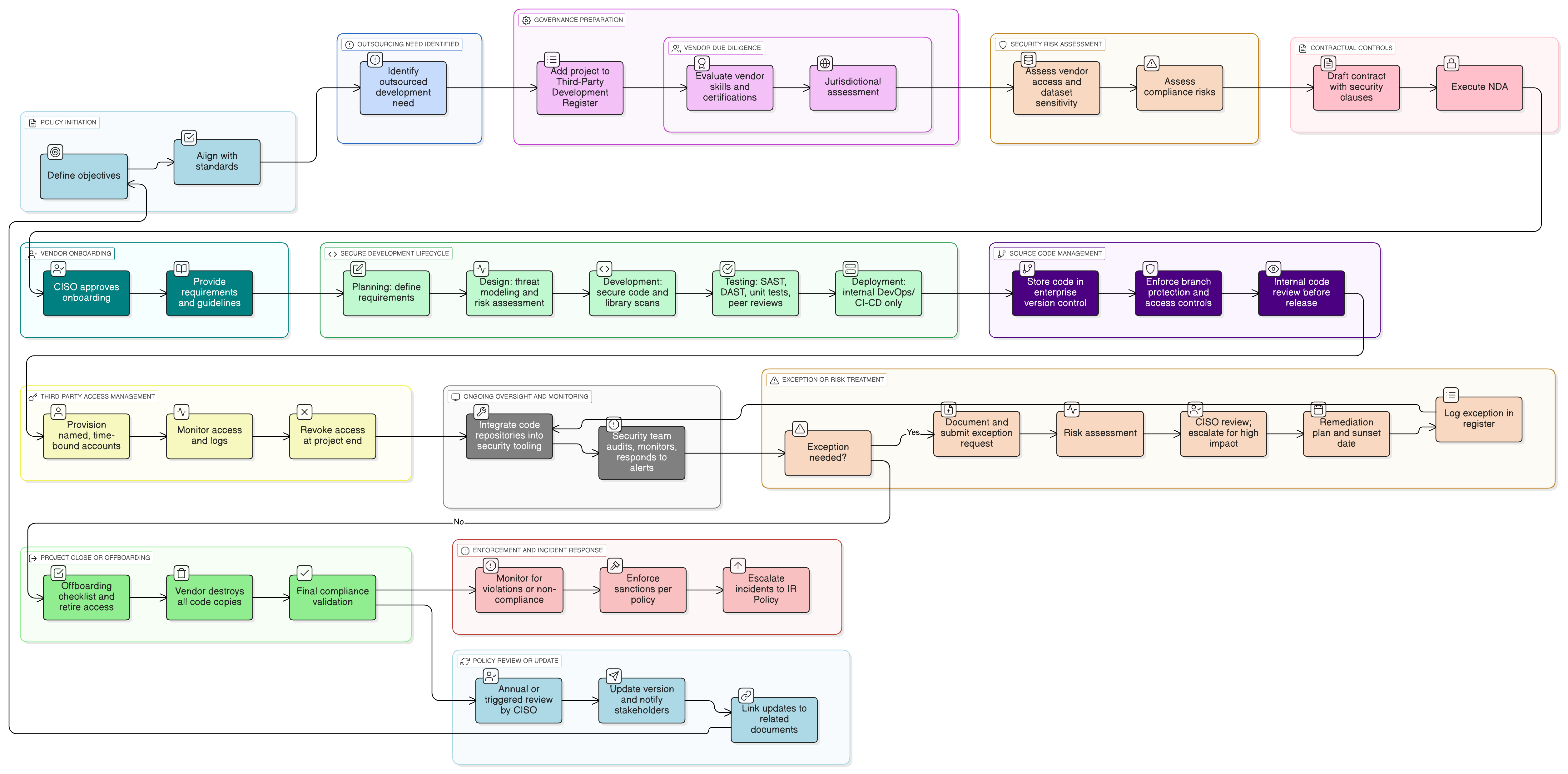

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και κανόνες για εξωτερική ανάθεση ανάπτυξης

Απαιτήσεις κινδύνου τρίτων και δέουσας επιμέλειας

Υποχρεωτικοί συμβατικοί έλεγχοι

Υποχρεώσεις διαχείρισης πηγαίου κώδικα

Διαδικασία εξαίρεσης και αντιμετώπισης κινδύνου

Συνεχής παρακολούθηση της συμμόρφωσης και επιβολή και συμμόρφωση

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική Ελέγχου και Παρακολούθησης Συμμόρφωσης

Παρέχει απαιτήσεις για την ανασκόπηση δραστηριοτήτων εξωτερικής ανάθεσης ανάπτυξης κατά τη διάρκεια ελέγχων ή ανασκοπήσεων συμμόρφωσης.

P01 Πολιτική Ασφάλειας Πληροφοριών

Θεσπίζει αρχές ασφάλειας σε επίπεδο επιχείρησης που εφαρμόζονται σε εσωτερικά και σε πλαίσια ανάπτυξης από τρίτους.

P05 Πολιτική Διαχείρισης Αλλαγών

Διασφαλίζει ότι όλες οι αλλαγές που σχετίζονται με ανάπτυξη από εξωτερικές βάσεις κώδικα ανασκοπούνται και εγκρίνονται πριν από την υλοποίηση.

Πολιτική Ταξινόμησης Δεδομένων και Επισήμανσης

Καθορίζει πώς τα ευαίσθητα δεδομένα αναγνωρίζονται πριν εκτεθούν σε προμηθευτές ανάπτυξης ή αποθετήρια.

Πολιτική Κρυπτογραφικών Ελέγχων

Καθοδηγεί τον τρόπο με τον οποίο κλειδιά, μυστικά και ευαίσθητα διαπιστευτήρια πρέπει να χειρίζονται κατά την ανάπτυξη και την παράδοση.

Πολιτική Ασφαλούς Ανάπτυξης

Ορίζει βασικές απαιτήσεις για εσωτερικές και εξωτερικές πρακτικές ανάπτυξης λογισμικού.

Πολιτική Αντιμετώπισης Περιστατικών (P30)

Διέπει τον τρόπο με τον οποίο παραβιάσεις ή ζητήματα ασφάλειας που αφορούν εξωτερική ανάθεση ανάπτυξης κλιμακώνονται, διερευνώνται και επιλύονται.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Εξωτερικής Ανάθεσης Ανάπτυξης

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και μια δομή που κλιμακώνεται με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Αυτή η πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένου του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των Ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Κεντρικοποιημένο Μητρώο Ανάπτυξης από Τρίτους

Απαιτεί όλα τα έργα εξωτερικής ανάθεσης ανάπτυξης να καταγράφονται και να παρακολουθούνται για έλεγχο, εποπτεία και συμμόρφωση.

Καθορισμένη λογοδοσία βάσει ρόλων

Προσδιορίζει σαφείς αρμοδιότητες για τη διοίκηση, τον Επικεφαλής Ασφάλειας Πληροφοριών (CISO), την προμήθεια και τις ομάδες ασφάλειας σε κάθε συνεργασία.

Ενοποιημένη παρακολούθηση και ενοποίηση εργαλείων και αυτοματισμών

Επιβάλλει ενοποίηση εργαλείων ασφάλειας με κώδικα προμηθευτών, με αυτοματοποιημένες πύλες συμμόρφωσης και ενεργή παρακολούθηση κλιμάκωσης ειδοποιήσεων.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →