Přehled

Politika outsourcingu vývoje definuje povinná bezpečnostní, řídicí a compliance opatření pro zapojení poskytovatelů služeb třetích stran do vývoje softwaru, zajišťuje bezpečné kódování, řádný dohled nad dodavateli a řízení rizik u outsourcingu vývoje v celé organizaci.

Komplexní bezpečnost dodavatelů

Nařizuje prověrku dodavatelů, posouzení rizik a bezpečné kódování pro všechny poskytovatele služeb třetích stran v oblasti vývoje.

Soulad se smluvními požadavky

Vyžaduje právně závazné zabezpečení, vlastnictví duševního vlastnictví a práva na audit v každém smluvním ujednání o vývoji.

Komplexní řízení přístupu

Definuje přísný přístup, monitorování a výstupní proces pro externí vývojáře za účelem ochrany kódu a systémů.

Sladěno s hlavními normami

Podporuje soulad s ISO/IEC 27001, NIST, GDPR, NIS2, DORA a COBIT 2019 pro vývoj třetí stranou.

Přečíst celý přehled

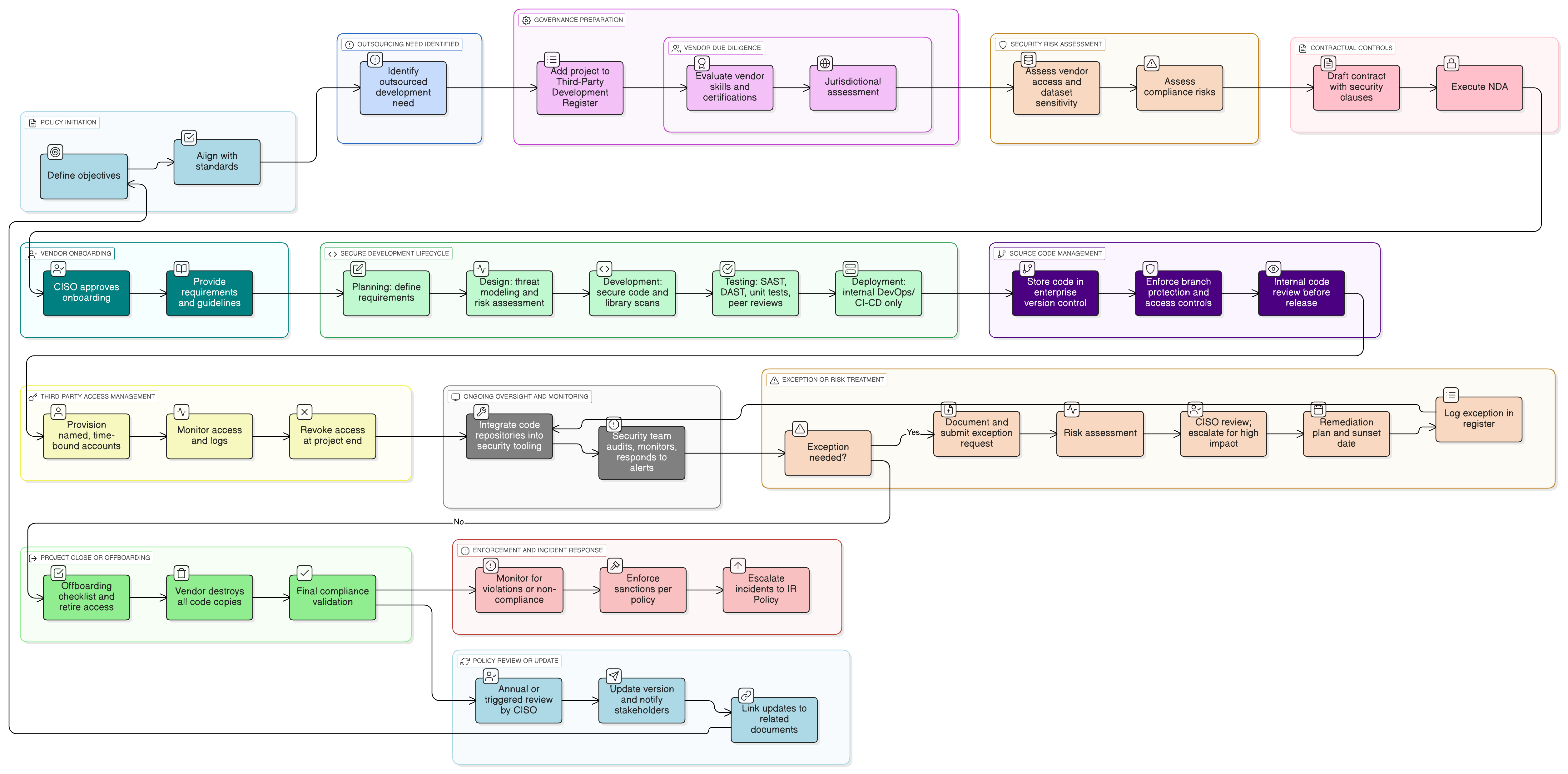

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla pro outsourcing vývoje

Požadavky na dodavatelské riziko a prověrku dodavatelů

Povinné smluvní kontroly

Povinnosti správy zdrojového kódu

Proces výjimek a ošetření rizik

Monitorování souladu a vynucování

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika monitorování auditu a souladu

Poskytuje požadavky na přezkoumávání činností outsourcingu vývoje během auditů nebo přezkumů souladu.

P01 Politika informační bezpečnosti

Stanovuje podnikové principy bezpečnosti, které se uplatňují v interním i ve vývoji třetí stranou.

P05 Politika řízení změn

Zajišťuje, že všechny změny související s nasazením z outsourcingových kódových základen jsou před implementací přezkoumány a schváleny.

Politika klasifikace dat a označování

Určuje, jak jsou citlivá data identifikována před jejich zpřístupněním dodavatelům vývoje nebo repozitářům.

Politika kryptografických opatření

Usměrňuje, jak musí být během vývoje a dodání nakládáno s klíči, tajemstvími a citlivými autentizačními údaji.

Politika bezpečného vývoje

Definuje základní požadavky pro interní i externí postupy vývoje softwaru.

Politika reakce na incidenty (P30)

Řídí, jak jsou porušení nebo bezpečnostní problémy související s outsourcingem vývoje eskalovány, vyšetřovány a řešeny.

O politikách Clarysec - Politika outsourcingu vývoje

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím běžným v moderním podniku, včetně ředitele informační bezpečnosti (CISO), IT a informační bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, audit vůči konkrétním kontrolám a bezpečné přizpůsobení bez narušení integrity dokumentu – mění ji ze statického dokumentu na dynamický, proveditelný rámec.

Centralizovaný registr třetích stran

Vyžaduje, aby všechny projekty outsourcingu vývoje byly zaznamenány a sledovány pro audit, dohled a soulad.

Definovaná odpovědnost podle rolí

Specifikuje jasné odpovědnosti pro vedení, ředitele informační bezpečnosti (CISO), pořizování a bezpečnostní týmy v každém zapojení.

Integrované monitorování a nástroje

Nařizuje integraci bezpečnostních nástrojů s kódem dodavatelů, s automatizovanými branami souladu a eskalací aktivních upozornění.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →