Pregled

Politika zunanjega izvajanja razvoja opredeljuje obvezne kontrole varnosti, upravljanja in skladnosti za vključevanje ponudnikov storitev tretjih oseb za razvoj programske opreme, s čimer zagotavlja varno programiranje, ustrezen nadzor dobaviteljev in obravnavo tveganja pri zunanjem izvajanju razvoja v celotni organizaciji.

Varnost dobaviteljev od začetka do konca

Zahteva skrbni pregled dobaviteljev, oceno tveganja in varno programiranje za vse ponudnike storitev tretjih oseb za razvoj.

Pogodbena skladnost

Zahteva pravno zavezujoče določbe o varnosti, lastništvu intelektualne lastnine in pravici do revizije v vsakem razvojnem pogodbenem dogovoru.

Celovit nadzor dostopa

Opredeljuje strog dostop, spremljanje in postopek izstopa za zunanje razvijalce za zaščito izvorne kode in sistemov.

Usklajeno z glavnimi standardi

Podpira skladnost z ISO/IEC 27001, NIST, GDPR, NIS2, DORA in COBIT 2019 za razvoj s strani tretjih oseb.

Preberi celoten pregled

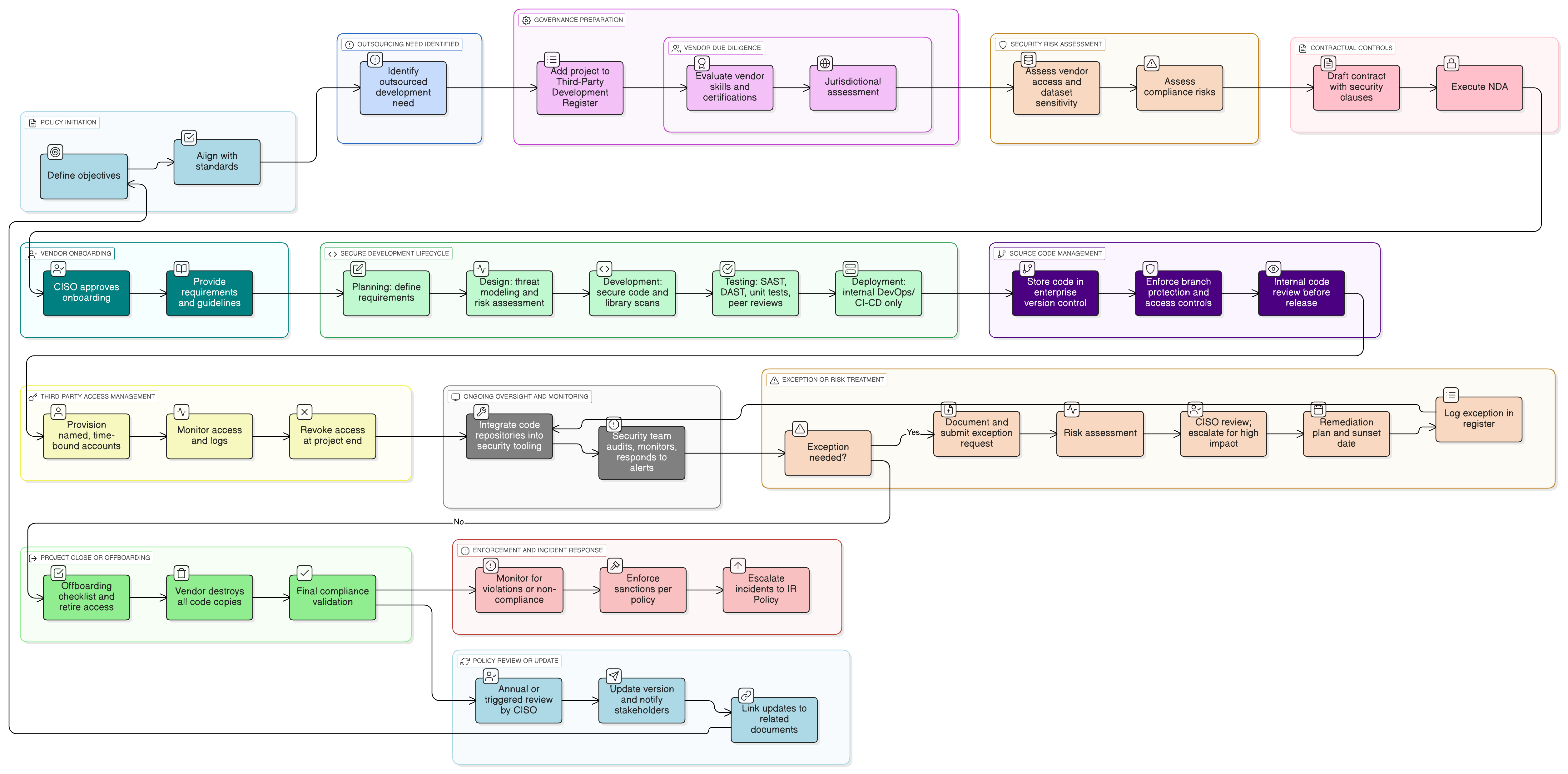

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila za zunanji razvoj

Zahteve glede tveganja tretjih oseb in skrbnega pregleda dobaviteljev

Obvezne pogodbene kontrole

Obveznosti upravljanja izvorne kode

Postopek izjem in obravnave tveganja

Spremljanje skladnosti in uveljavljanje

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika spremljanja presoje in skladnosti

Zagotavlja zahteve za pregled dejavnosti zunanjega razvoja med presojami ali pregledi skladnosti.

P01 Politika informacijske varnosti

Vzpostavlja načela informacijske varnosti na ravni podjetja, ki veljajo v kontekstih notranjega razvoja in razvoja s strani tretjih oseb.

P05 Politika upravljanja sprememb

Zagotavlja, da so vse spremembe, povezane z uvajanjem iz zunanjih kodnih baz, pregledane in odobrene pred implementacijo.

Politika razvrščanja in označevanja podatkov

Določa, kako se občutljivi podatki identificirajo, preden so izpostavljeni razvojnim dobaviteljem ali repozitorijem.

Politika kriptografskih kontrol

Usmerja, kako je treba med razvojem in dostavo ravnati s ključi, skrivnostmi in občutljivimi avtentikacijskimi poverilnicami.

Politika varnega razvoja

Opredeljuje osnovne zahteve za prakse razvoja programske opreme v notranjih in zunanjih kontekstih.

Politika odzivanja na incidente (P30)

Ureja, kako se kršitve ali varnostna vprašanja, povezana z zunanjim razvojem, eskalirajo, preiskujejo in razrešujejo.

O pravilnikih Clarysec - Politika zunanjega izvajanja razvoja

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se širi skupaj z vašo organizacijo. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in informacijske varnosti ter ustreznimi odbori, s čimer zagotovimo jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Centraliziran register tretjih oseb

Zahteva, da se vsi projekti zunanjega razvoja beležijo in spremljajo za presojo, nadzor in skladnost.

Opredeljena odgovornost na podlagi vlog

Določa jasne odgovornosti za vodstvo, vodjo informacijske varnosti (CISO), nabavo in varnostne ekipe pri vsakem sodelovanju.

Integrirano spremljanje in orodja

Zahteva integracijo varnostnih orodij z dobaviteljsko kodo, z avtomatiziranimi vrati skladnosti in aktivno eskalacijo samodejnih opozoril.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →