Oversigt

Politik for outsourced udvikling definerer obligatoriske sikkerheds-, styrings- og compliance-kontroller for engagement af tredjeparts softwareudviklere og sikrer sikker kodning, korrekt leverandørstyring og risikostyret outsourced udvikling i hele organisationen.

End-to-end leverandørsikkerhed

Pålægger leverandør-due diligence, risikovurdering og sikker kodning for alle tredjepartsudviklingspartnere.

Kontraktlig overholdelse

Kræver juridisk bindende sikkerhed, ejerskab af IP og revisionsrettigheder i enhver udviklingsaftale.

Omfattende adgangskontrol

Definerer streng adgang, overvågning og fratrædelsesproces for eksterne udviklere for at beskytte kode og systemer.

Tilpasset større standarder

Understøtter ISO/IEC 27001, NIST, GDPR, NIS2, DORA og COBIT 2019-overholdelse for tredjepartsudvikling.

Læs fuld oversigt

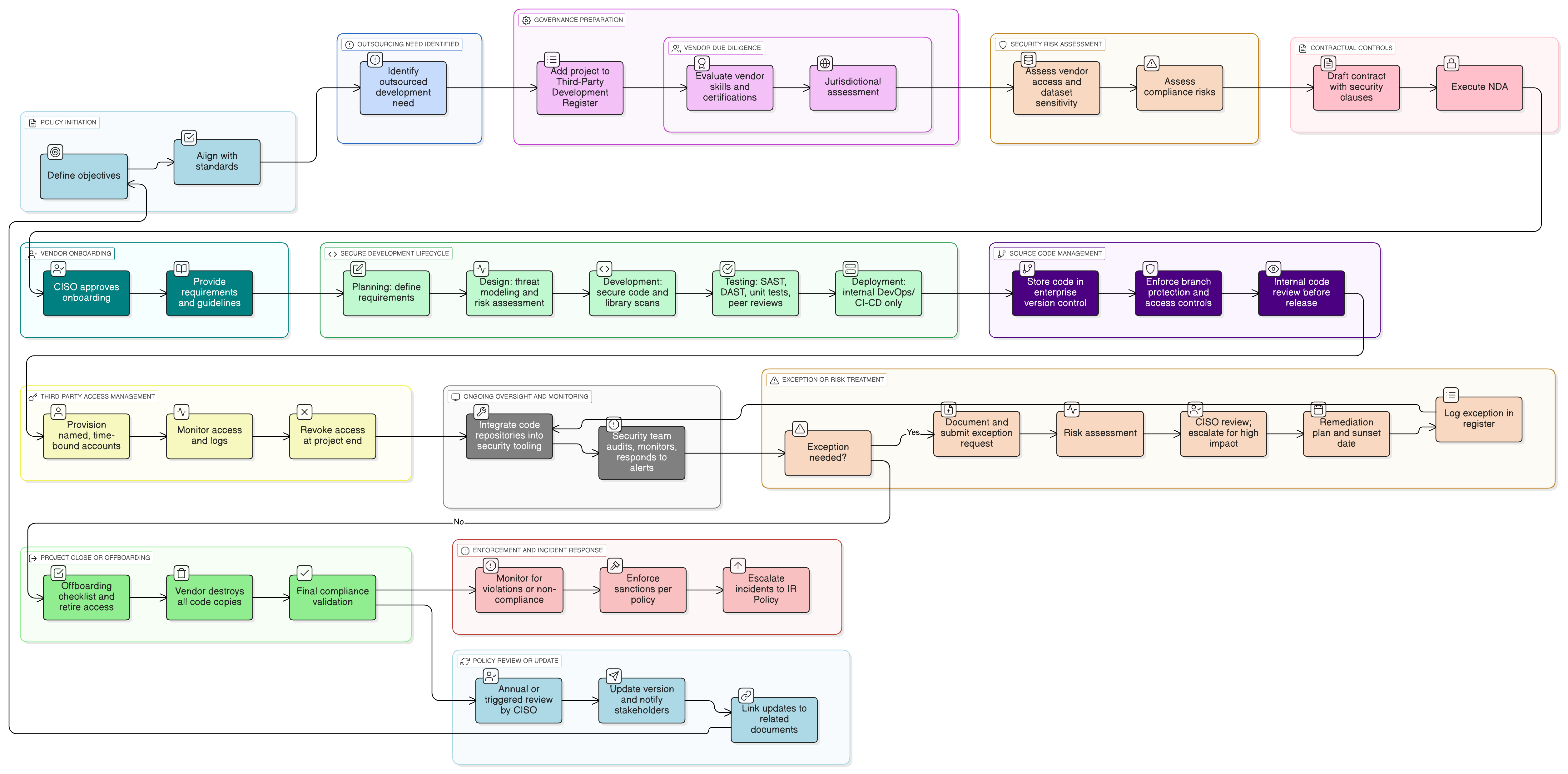

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for outsourced udvikling

Krav til tredjepartsrisiko og leverandør-due diligence

Obligatoriske kontraktlige kontroller

Forpligtelser for håndtering af kildekode

Proces for undtagelser og risikobehandling

Løbende overvågning af overholdelse samt håndhævelse

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Politik for revision og løbende overvågning af overholdelse

Angiver krav til gennemgang af outsourced udviklingsaktiviteter under audits eller compliance-gennemgange.

P01 Informationssikkerhedspolitik

Etablerer sikkerhedsprincipper på virksomhedsniveau, der gælder på tværs af interne og tredjepartsudviklingskontekster.

P05 Ændringsstyringspolitik

Sikrer, at alle udrulningsrelaterede ændringer fra outsourced kodebaser gennemgås og godkendes før implementering.

Politik for dataklassificering og mærkning

Fastlægger, hvordan følsomme data identificeres, før de eksponeres for udviklingsleverandører eller repositories.

Politik for kryptografiske kontroller

Vejleder i, hvordan nøgler, secrets og følsomme autentifikationsoplysninger skal håndteres under udvikling og levering.

Sikker udvikling-politik

Definerer grundlæggende krav til interne og eksterne praksisser for softwareudvikling.

Politik for hændelseshåndtering (P30)

Regulerer, hvordan brud eller sikkerhedsproblemer, der involverer outsourced udvikling, eskaleres, undersøges og løses.

Om Clarysec-politikker - Politik for outsourced udvikling

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der skalerer med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er konstrueret til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT- og sikkerhedsteams og relevante udvalg, hvilket sikrer tydelig ansvarlighed. Hvert krav er en unikt nummereret klausul (fx 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, auditere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentintegritet, så den går fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Centraliseret tredjepartsregister

Kræver, at alle outsourced udviklingsprojekter logges og spores til revision, tilsyn og overholdelse.

Defineret rollebaseret ansvarlighed

Specificerer tydeligt ansvar for ledelse, informationssikkerhedschef (CISO), indkøb og sikkerhedsteams i hvert engagement.

Integreret overvågning og værktøjer

Pålægger integration af sikkerhedsværktøjer med leverandørkode med automatiserede compliance-gates og eskalering af automatiske advarsler.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →