Übersicht

Die Richtlinie zur ausgelagerten Entwicklung definiert verbindliche Sicherheits-, Governance- und Compliance-Kontrollen für die Beauftragung von Drittdienstleister-Softwareentwicklern und stellt sicheres Programmieren, angemessene Lieferantenaufsicht und risikogesteuerte ausgelagerte Entwicklung in der gesamten Organisation sicher.

End-to-End-Lieferantensicherheit

Schreibt Lieferantensorgfaltsprüfung, Risikobeurteilung und sicheres Programmieren für alle Drittdienstleister-Entwicklungspartner vor.

Einhaltung vertraglicher Anforderungen

Erfordert rechtlich bindende Sicherheit, IP-Eigentum und Prüfungsrechte in jeder Entwicklungsvereinbarung.

Umfassende Zugangskontrolle

Definiert strengen Zugriff, Überwachung und Offboarding für externe Entwickler zum Schutz von Code und Systemen.

An großen Normen ausgerichtet

Unterstützt die Einhaltung von ISO/IEC 27001, NIST, GDPR, NIS2, DORA und COBIT 2019 für Drittparteienentwicklung.

Vollständige Übersicht lesen

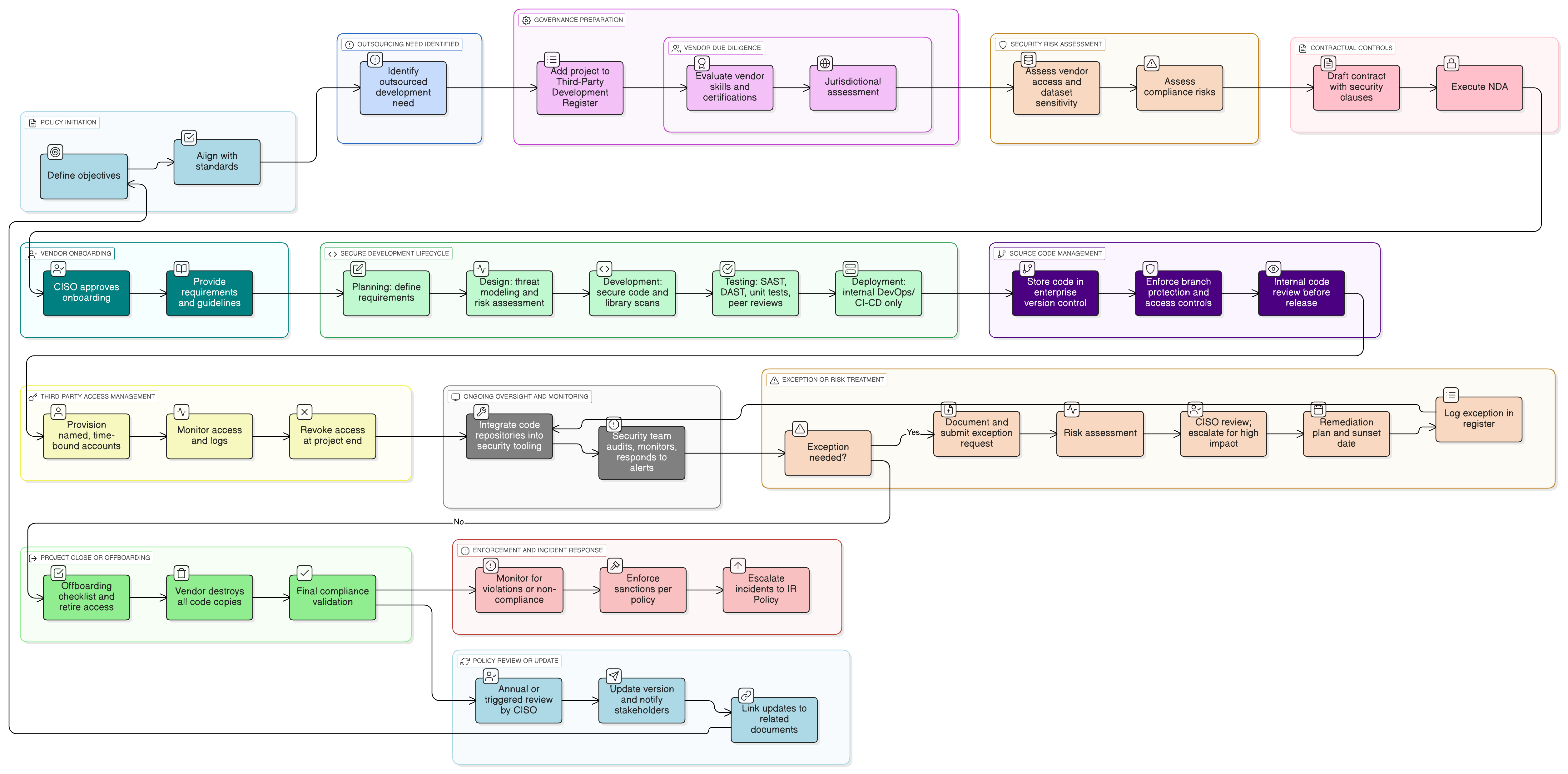

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für ausgelagerte Entwicklung

Anforderungen an Lieferantenrisiko und Lieferantensorgfaltsprüfung

Verbindliche vertragliche Kontrollen

Pflichten zur Quellcodeverwaltung

Ausnahme- und Risikobehandlungsprozess

Compliance-Überwachung und Durchsetzung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zur Audit- und Compliance-Überwachung

Stellt Anforderungen für die Überprüfung ausgelagerter Entwicklungsaktivitäten im Rahmen von Audits oder Compliance-Überprüfungen bereit.

Informationssicherheitsleitlinie

Etabliert unternehmensweite Sicherheitsprinzipien, die in internen und Drittparteien-Entwicklungskontexten gelten.

Änderungsmanagement-Richtlinie

Stellt sicher, dass alle bereitstellungsbezogenen Änderungen aus ausgelagerten Codebasen vor der Implementierung geprüft und genehmigt werden.

Richtlinie zur Datenklassifizierung und Kennzeichnung

Legt fest, wie sensible Daten identifiziert werden, bevor sie Entwicklungs-Lieferanten oder Repositories offengelegt werden.

Richtlinie zu kryptografischen Kontrollen

Leitet an, wie Schlüssel, Secrets und sensible Authentifizierungsdaten während Entwicklung und Lieferung zu handhaben sind.

Richtlinie zur sicheren Entwicklung

Definiert Basisanforderungen für interne und externe Softwareentwicklungspraktiken.

Incident-Response-Richtlinie (P30)

Regelt, wie Datenschutzverletzungen oder Sicherheitsprobleme im Zusammenhang mit ausgelagerter Entwicklung eskaliert, untersucht und behoben werden.

Über Clarysec-Richtlinien - Richtlinie zur ausgelagerten Entwicklung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), IT- und Informationssicherheitsteams sowie relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie sich von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk verwandelt.

Zentralisiertes Third-Party Development Register

Erfordert, dass alle ausgelagerten Entwicklungsprojekte für Audit, Aufsicht und Compliance protokolliert und nachverfolgt werden.

Definierte rollenbasierte Rechenschaftspflicht

Spezifiziert klare Verantwortlichkeiten für Management, Chief Information Security Officer (CISO), Beschaffung und Sicherheitsteams in jeder Beauftragung.

Integrierte Überwachung und Werkzeugunterstützung

Schreibt die Integration von Sicherheitswerkzeugen mit Lieferantencode vor, mit automatisierten Compliance-Gates und Eskalation aktiver Warnmeldungen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →