Przegląd

Niniejsza polityka ustanawia kompleksowy, oparty na ryzyku program audytu i monitorowania zgodności, zapewniając skuteczność środków kontroli bezpieczeństwa oraz dostosowanie do globalnych ram regulacyjnych we wszystkich istotnych systemach, aktywach i relacjach ze stronami trzecimi.

Solidna struktura audytu

Wdraża oparty na ryzyku, systematyczny program zapewniający integralność i dojrzałość Systemu Zarządzania Bezpieczeństwem Informacji (SZBI).

Dostosowanie regulacyjne

Dostosowuje praktyki audytowe do globalnych standardów, takich jak ISO 27001, GDPR, NIS2, DORA i SOC 2.

Jasne przypisanie ról

Definiuje kompleksowe obowiązki dla liderów audytu, Dyrektora ds. bezpieczeństwa informacji (CISO), kierownictwa, zespołów IT i bezpieczeństwa informacji oraz koordynatorów stron trzecich.

Monitorowanie oparte na dowodach

Zapewnia, że procesy gromadzenia dowodów, raportowania i retencji wspierają certyfikacje oraz przeglądy regulacyjne.

Czytaj pełny przegląd

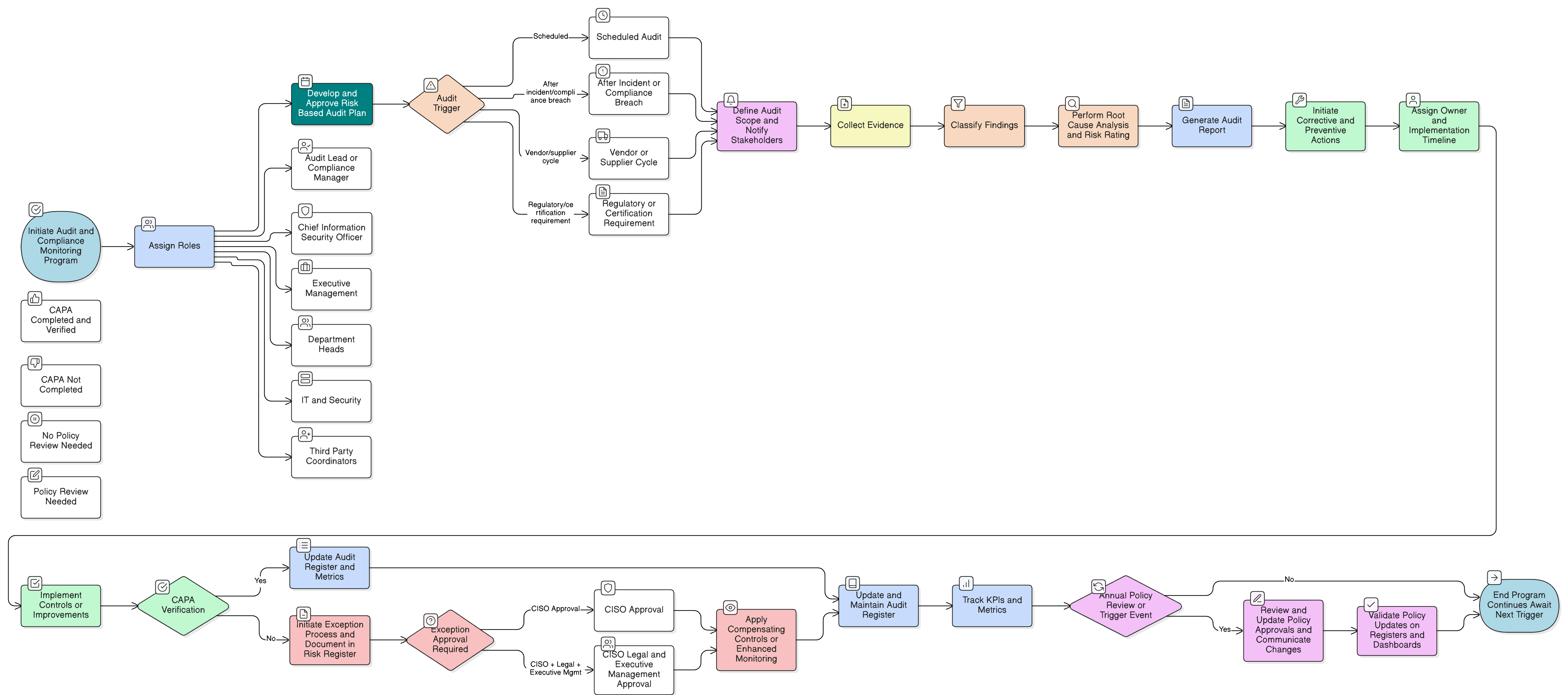

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania dotyczące zarządzania

Metodyka audytów wewnętrznych i zewnętrznych

Działania korygujące i zapobiegawcze (CAPA)

Techniczne monitorowanie zgodności

Audyty stron trzecich i dostawców

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 24Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka bezpieczeństwa informacji

Definiuje System Zarządzania Bezpieczeństwem Informacji (SZBI) i ustanawia rozliczalność za zgodność oraz ciągłe doskonalenie.

Polityka zarządzania zmianami

Zapewnia widoczność audytową zmian w infrastrukturze i ustawieniach konfiguracyjnych wpływających na środowiska kontrolne.

Polityka zarządzania ryzykiem

Integruje wyniki audytów z oceną ryzyka oraz działaniami w zakresie postępowania z ryzykiem w przedsiębiorstwie.

Polityka retencji danych i utylizacji

Reguluje retencję dowodów z audytu, rejestry zdarzeń oraz zapisy zgodności.

Polityka kontroli kryptograficznych

Wspiera bezpieczne przechowywanie i transfer wrażliwych danych audytowych.

Polityka bezpieczeństwa dostawców

Obejmuje prawo do audytu, dokumentację zapewnienia skuteczności zabezpieczeń oraz nadzór zgodności dostawców.

Polityka reagowania na incydenty (P30)

Dostosowuje audyty obsługi incydentów do celów zapewnienia SZBI.

Polityka ciągłości działania i odtwarzania po awarii

Wymaga weryfikacji testów ciągłości oraz zgodności DRP w cyklach audytowych.

O politykach Clarysec - Polityka monitorowania audytu i zgodności

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych deklaracji; wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audytowanie względem konkretnych środków kontroli oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Integralność ścieżki audytu

Wymaga szyfrowanej, odpornej na manipulacje retencji dzienników audytowych i ustaleń, chroniąc dowody przed nieuprawnionymi zmianami.

Proces wyjątków i ryzyka

Zawiera ustrukturyzowany proces wyjątków z przeglądami Dyrektora ds. bezpieczeństwa informacji (CISO) i nadzorem prawnym, zapewniając kontrolę i dokumentowanie ryzyk.

Mechanizm ciągłego doskonalenia

Łączy wyniki audytów bezpośrednio z działaniami korygującymi, kluczowymi wskaźnikami efektywności (KPI) oraz ramami zarządzania ryzykiem dla ciągłej ewolucji programu bezpieczeństwa.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →