Przegląd

Niniejsza polityka ciągłości działania i odtwarzania po awarii zapewnia utrzymanie operacji krytycznych oraz szybkie odtworzenie po zakłóceniach dzięki proaktywnemu planowaniu, testowaniu, jasno określonym rolom oraz zgodności z kluczowymi normami i regulacjami.

Odporność operacyjna

Zapewnia ciągłość operacji biznesowych podczas kryzysów dzięki przetestowanym planom odtwarzania i ciągłości działania.

Zgodność regulacyjna

Zgodna z ISO, NIST, GDPR, DORA i NIS2 w celu spełnienia międzynarodowych norm i obowiązków prawnych.

Jasne role i zarządzanie

Definiuje odpowiedzialności od kierownictwa wykonawczego po zespoły IT i zespoły kryzysowe dla skoordynowanej reakcji.

Regularne testowanie i ciągłe doskonalenie

Wymaga corocznych ocen odporności, aktualizacji planów oraz ćwiczeń w celu wzmocnienia gotowości.

Czytaj pełny przegląd

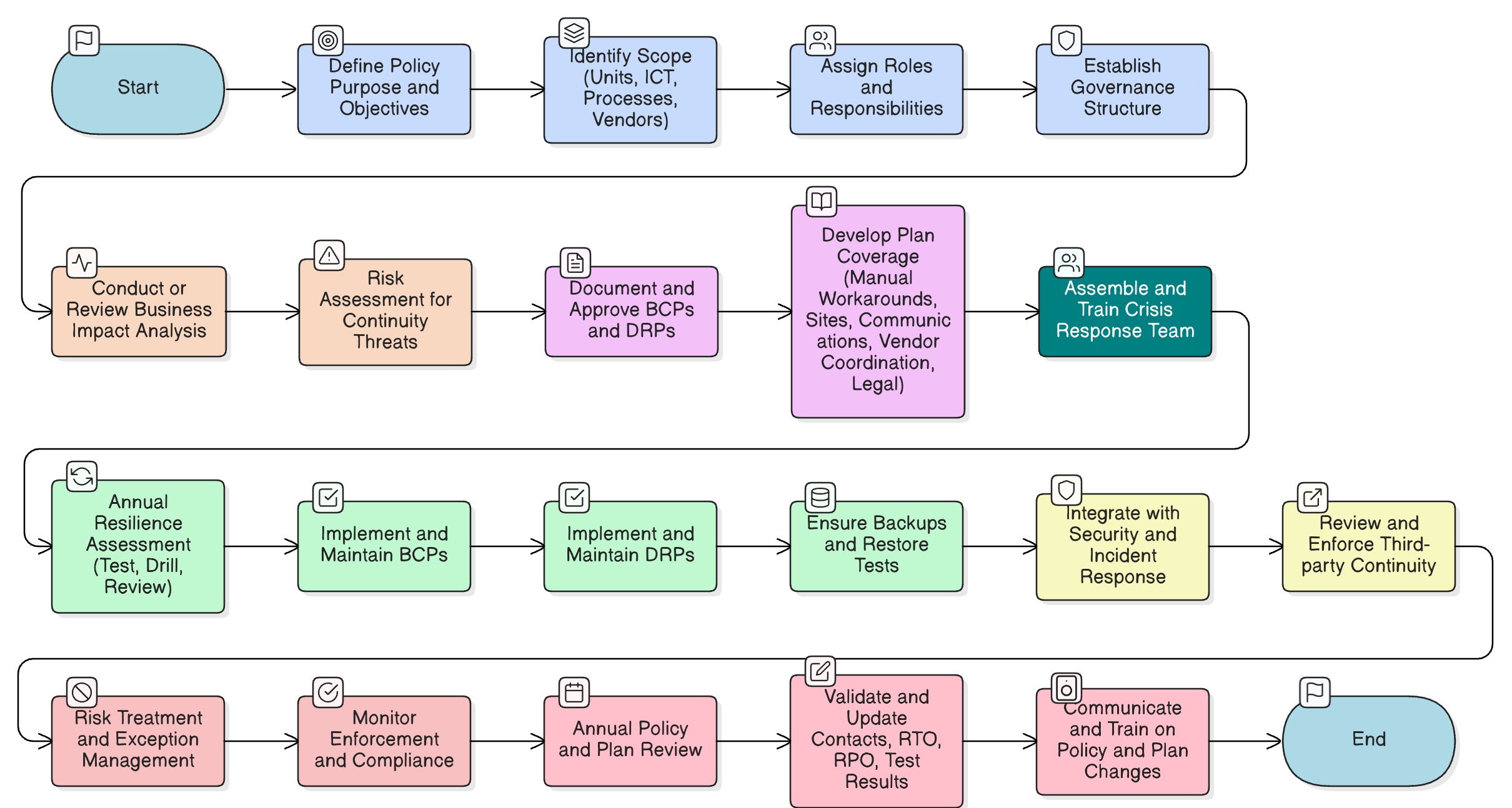

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Analiza wpływu na działalność (BIA) i ocena ryzyka

Wymagania dotyczące planów ciągłości działania i odtwarzania

Komunikacja kryzysowa i eskalacja

Procedury testowania i audytu

Ciągłość działania stron trzecich i dostawców

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-34 Rev.1 |

Contingency Planning

|

| ISO 22301:2019 |

Business Continuity Management System Requirements

|

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka monitorowania audytu i zgodności

Waliduje integralność i skuteczność praktyk ciągłości działania i odtwarzania w systemach i procesach.

P01 Polityka bezpieczeństwa informacji

Ustanawia wymóg prowadzenia operacji odpornych i opartych na ryzyku we wszystkich warunkach.

P05 Polityka zarządzania zmianą

Zapewnia, że wszelkie zmiany konfiguracji lub infrastruktury związane z odtwarzaniem podlegają udokumentowanym i zatwierdzonym ścieżkom akceptacji.

Polityka retencji danych i utylizacji

Reguluje cykl życia nośników kopii zapasowych oraz odtworzonych danych wykorzystywanych w operacjach ciągłości działania.

Polityka kopii zapasowych i odtwarzania

Egzekwuje środki kontrolne dotyczące częstotliwości kopii zapasowych, bezpieczeństwa oraz weryfikacji odtwarzania.

Polityka kontroli kryptograficznych

Zapewnia, że procesy odtwarzania utrzymują standardy szyfrowania i poufność.

Polityka rejestrowania i monitorowania

Wspiera wykrywanie i eskalację zdarzeń wpływających na ciągłość działania.

Polityka reagowania na incydenty (P30)

Definiuje powstrzymanie, eskalację oraz procesy ustalania przyczyn źródłowych zgodne z wyzwalaczami ciągłości działania.

O politykach Clarysec - Polityka ciągłości działania i odtwarzania po awarii

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról występujących w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audyt względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją z dokumentu statycznego w dynamiczne, wykonalne ramy.

Wykonalne plany odtwarzania

BCP i DRP krok po kroku, odwzorowane na rzeczywiste ryzyka biznesowe, zależności i poziomy systemów dla ukierunkowanej reakcji.

Solidny przepływ pracy wyjątków

Formalny proces odstępstw z kontrolami kompensacyjnymi oraz przeglądem ryzyka dla udokumentowanych, bezpiecznych odchyleń.

Zintegrowane dostosowanie do bezpieczeństwa

Zapewnia, że działania w zakresie ciągłości działania nie naruszają bezpieczeństwa ani nie łamią powstrzymania podczas sytuacji awaryjnych.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →