Przegląd

Niniejsza polityka reguluje wymagania dotyczące bezpieczeństwa, ryzyka i zgodności dla wszystkich relacji ze stronami trzecimi i dostawcami, opisując due diligence, umowne zabezpieczenia, bieżące monitorowanie oraz procedury offboardingu dla stron trzecich przetwarzających dane organizacji lub świadczących usługi.

Kompleksowy nadzór nad dostawcami

Wymaga rygorystycznych zabezpieczeń technicznych, klasyfikacji ryzyka oraz audytów dla wszystkich dostawców usług stron trzecich w całym cyklu życia usług.

Umowne zabezpieczenia bezpieczeństwa

Zapewnia, że umowy z dostawcami obejmują powiadamianie o naruszeniach, postępowanie z danymi, prawo do audytu oraz egzekwowalne klauzule zgodności.

Ciągłe monitorowanie zgodności

Wymaga regularnych przeglądów wydajności, audytów certyfikacji oraz eskalacji incydentów w celu utrzymania rozliczalności stron trzecich.

Czytaj pełny przegląd

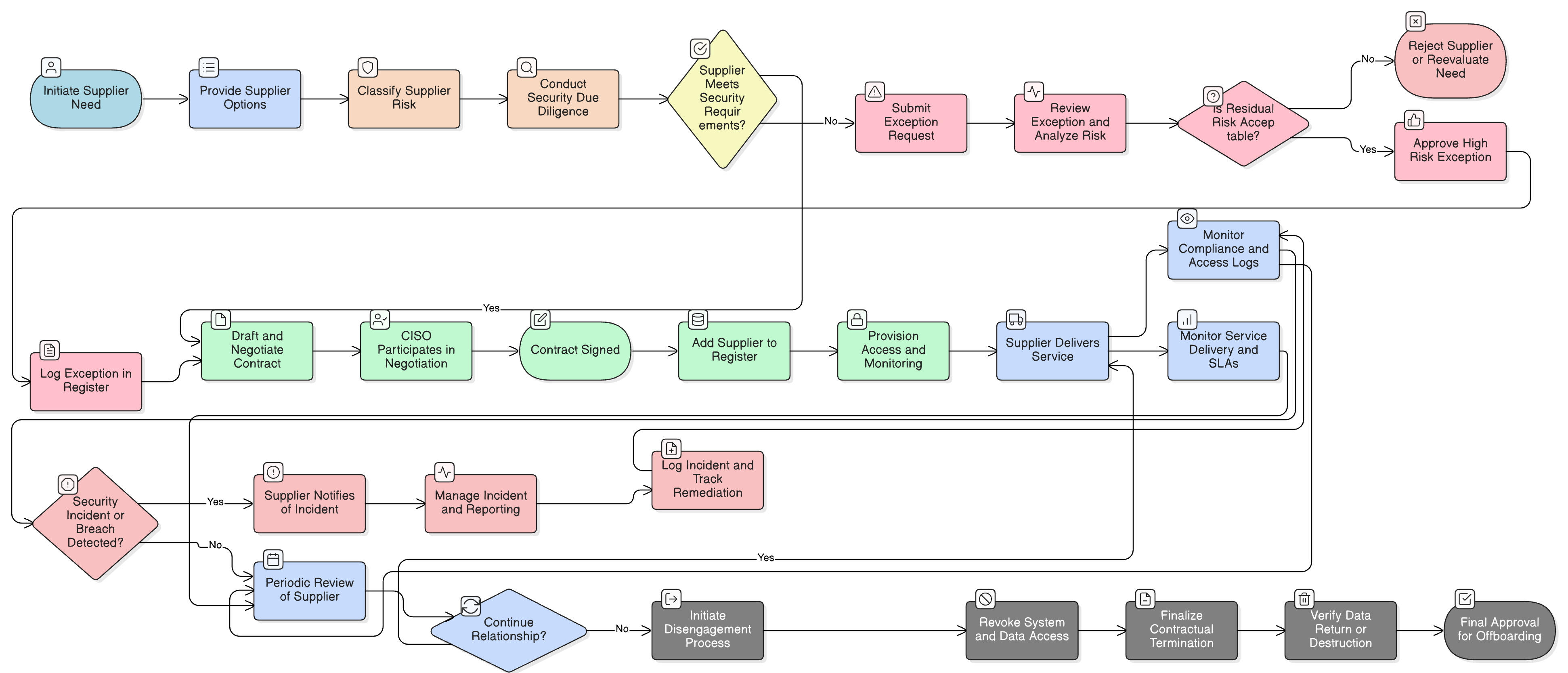

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Wymagania due diligence dostawców

Model klasyfikacji i klasyfikacji ryzyka stron trzecich

Umowne klauzule bezpieczeństwa

Ciągłe przeglądy wydajności i zgodności

Protokoły zakończenia współpracy i offboardingu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji

Ustanawia nadrzędne zobowiązanie do zabezpieczenia wszystkich operacji organizacji, w tym polegania na dostawcach i dostawcach usług stron trzecich.

Polityka zarządzania ryzykiem

Ukierunkowuje identyfikację ryzyka, ocenę ryzyka oraz ograniczanie ryzyka związane z relacjami ze stronami trzecimi, w tym ryzyka dziedziczone lub systemowe wynikające z ekosystemów dostawców.

Polityka ochrony danych i prywatności

Ma zastosowanie do wszystkich dostawców, którzy przetwarzają dane osobowe, wymagając odpowiednich warunków umownych, zabezpieczeń transferu oraz zasad ochrony danych na etapie projektowania.

Polityka kontroli dostępu

Kontroluje, w jaki sposób personel stron trzecich uzyskuje dostęp do systemów informatycznych organizacji, egzekwując kontrolę dostępu opartą na rolach (RBAC), kontrole sesji oraz procedury obsługi incydentów.

Polityka rejestrowania i monitorowania

Wymaga, aby dostęp dostawców do systemów był monitorowany, rejestrowany audytowo oraz przeglądany, w szczególności w środowiskach, w których występują działania uprzywilejowane lub skoncentrowane na danych.

Polityka reagowania na incydenty (P30)

Definiuje procedury eskalacji oraz wymagania zgłaszania incydentów dla zdarzeń bezpieczeństwa pochodzących od dostawców lub wspólnych dochodzeń obejmujących systemy stron trzecich.

O politykach Clarysec - Polityka bezpieczeństwa dostawców i stron trzecich

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Wbudowane zarządzanie wyjątkami

Zawiera formalny proces odstępstw bezpieczeństwa dostawców, wymagający uzasadnienia, analizy ryzyka oraz zabezpieczeń ograniczonych czasowo.

Integracja procesu cyklu życia

Integruje bezpieczeństwo z zakupami, wdrażaniem, monitorowaniem usług oraz offboardingiem dla każdej relacji z dostawcą.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →