Übersicht

Diese Richtlinie etabliert ein umfassendes, risikobasiertes Programm für Audit- und Compliance-Überwachung und stellt die Kontrollwirksamkeit von Sicherheitskontrollen sowie die Ausrichtung an globalen regulatorischen Rahmenwerken über alle relevanten Systeme, Assets und Beziehungen zu Drittdienstleistern sicher.

Robuste Audit-Struktur

Implementiert ein risikogesteuertes, systematisches Programm zur Sicherstellung der Integrität und Reife Ihres Informationssicherheits-Managementsystems (ISMS).

Regulatorische Ausrichtung

Richtet Auditpraktiken an globalen Standards wie ISO 27001, GDPR, NIS2, DORA und SOC 2 aus.

Klare Rollenzuweisung

Definiert umfassende Verantwortlichkeiten für Audit-Leads, Chief Information Security Officer (CISO), Management, IT- und Sicherheitsteams sowie Drittparteien-Koordinatoren.

Nachweisbasierte Überwachung

Stellt sicher, dass Prozesse zur Nachweiserhebung, Berichterstattung und Aufbewahrung Zertifizierungen und regulatorische Überprüfungen unterstützen.

Vollständige Übersicht lesen

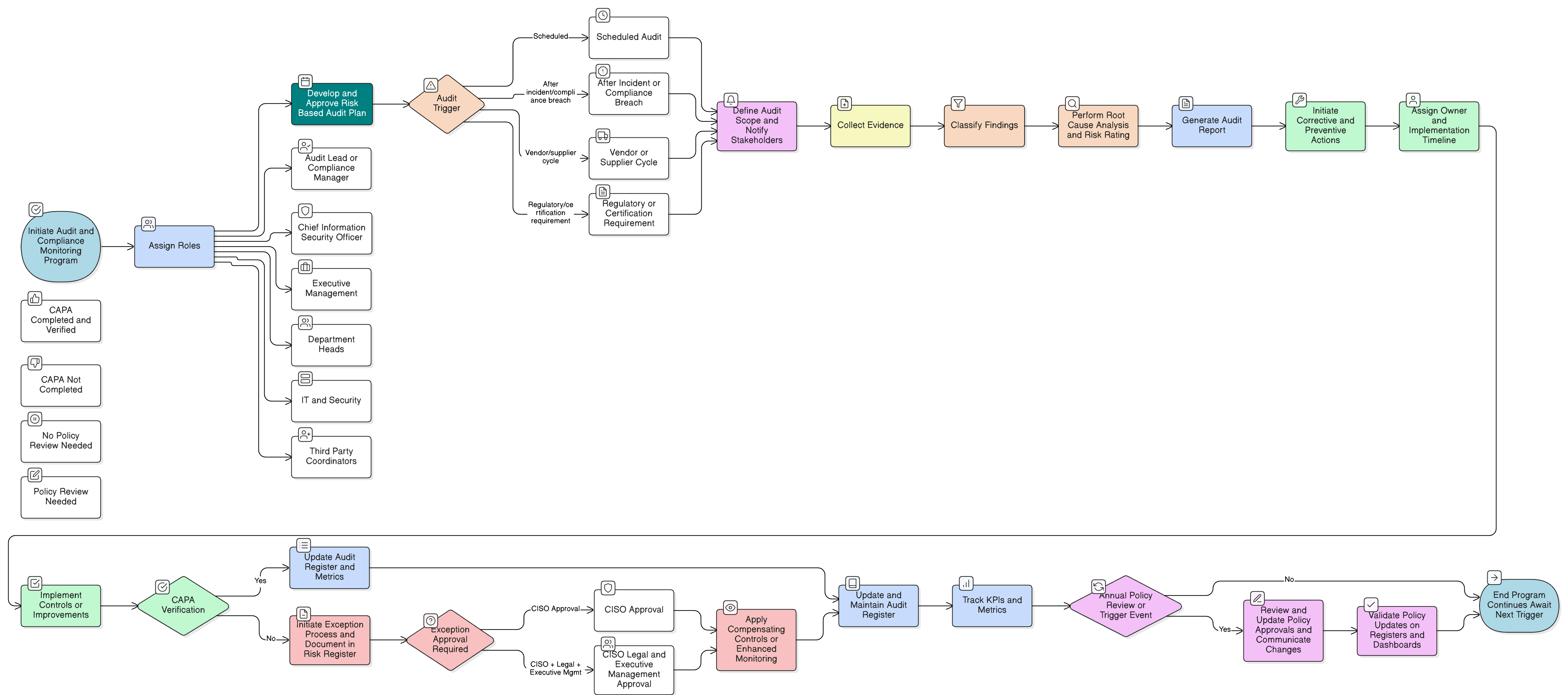

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Governance-Anforderungen

Methodik für interne und externe Audits

Korrekturmaßnahmen und präventive Kontrollen

Technische Compliance-Überwachung

Drittparteien- und Lieferantenaudits

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 24Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Informationssicherheitsleitlinie

Definiert das Informationssicherheits-Managementsystem (ISMS) und etabliert Rechenschaftspflicht für Compliance und kontinuierliche Verbesserung.

Änderungsmanagement-Richtlinie

Stellt Audit-Transparenz für Infrastruktur- und Konfigurationsänderungen sicher, die Kontrollumgebungen beeinflussen.

Risikomanagement-Richtlinie

Integriert Auditergebnisse in Risikobewertung und Risikobehandlungsmaßnahmen auf Unternehmensebene.

Datenaufbewahrungs- und Entsorgungsrichtlinie

Regelt die Aufbewahrung von Auditnachweisen, Protokollen und Compliance-Aufzeichnungen.

Richtlinie zu kryptografischen Kontrollen

Unterstützt die sichere Speicherung und Übertragung sensibler Auditdaten.

Lieferantensicherheitsrichtlinie

Deckt Prüfungsrechte, Kontrollsicherstellungsdokumentation und Compliance-Aufsicht über Drittanbieter ab.

Incident-Response-Richtlinie (P30)

Richtet Audits der Bewältigung von Sicherheitsvorfällen an ISMS-Kontrollsicherstellungszielen aus.

Richtlinie zu Business Continuity und Disaster Recovery

Erfordert die Verifizierung von Kontinuitätstests und DRP-Compliance während Auditzyklen.

Über Clarysec-Richtlinien - Richtlinie zur Audit- und Compliance-Überwachung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und erzeugen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist als operatives Rückgrat Ihres Sicherheitsprogramms konzipiert. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich Chief Information Security Officer (CISO), IT- und Sicherheitsteams und relevanten Ausschüssen, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, gegen spezifische Kontrollen auditierbar und sicher anpassbar, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Integrität des Prüfpfads

Schreibt die verschlüsselte, manipulationssichere Aufbewahrung von Audit-Protokollierung und Auditfeststellungen vor und schützt Nachweise vor unbefugten Änderungen.

Ausnahme- und Risiko-Workflow

Enthält einen strukturierten Ausnahmeantragsprozess mit CISO- und Rechtsaufsichtsüberprüfungen und stellt sicher, dass Risiken kontrolliert und dokumentiert sind.

Motor der kontinuierlichen Verbesserung

Verknüpft Auditergebnisse direkt mit Korrekturmaßnahmen, Leistungskennzahlen (KPIs) und Risikomanagement für die fortlaufende Weiterentwicklung des Sicherheitsprogramms.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →