Overzicht

Dit Netwerkbeveiligingsbeleid definieert de verplichte beheersmaatregelen en governance die nodig zijn om netwerken van de organisatie te beschermen tegen ongeautoriseerde toegang, datalekken en verstoring van diensten. Het verplicht netwerksegmentatie, firewallregels, gemonitorde toegang op afstand en voortdurende naleving van toonaangevende regelgeving en beste praktijken van de sector op het gebied van cyberbeveiliging.

Gelaagde netwerkbescherming

Implementeert netwerksegmentatie, firewallregels, veilige routing en gecentraliseerde monitoring van netwerken voor maximale verdediging.

Duidelijke rollen en governance

Definieert verantwoordelijkheden voor IT, beveiliging en operaties bij het beschermen, monitoren en auditen van IT-infrastructuur.

Afgestemd op wereldwijde normen

Waarborgt naleving van ISO/IEC 27001:2022, GDPR, NIS2, DORA, COBIT en meer voor assurance over beheersmaatregelen.

Volledig overzicht lezen

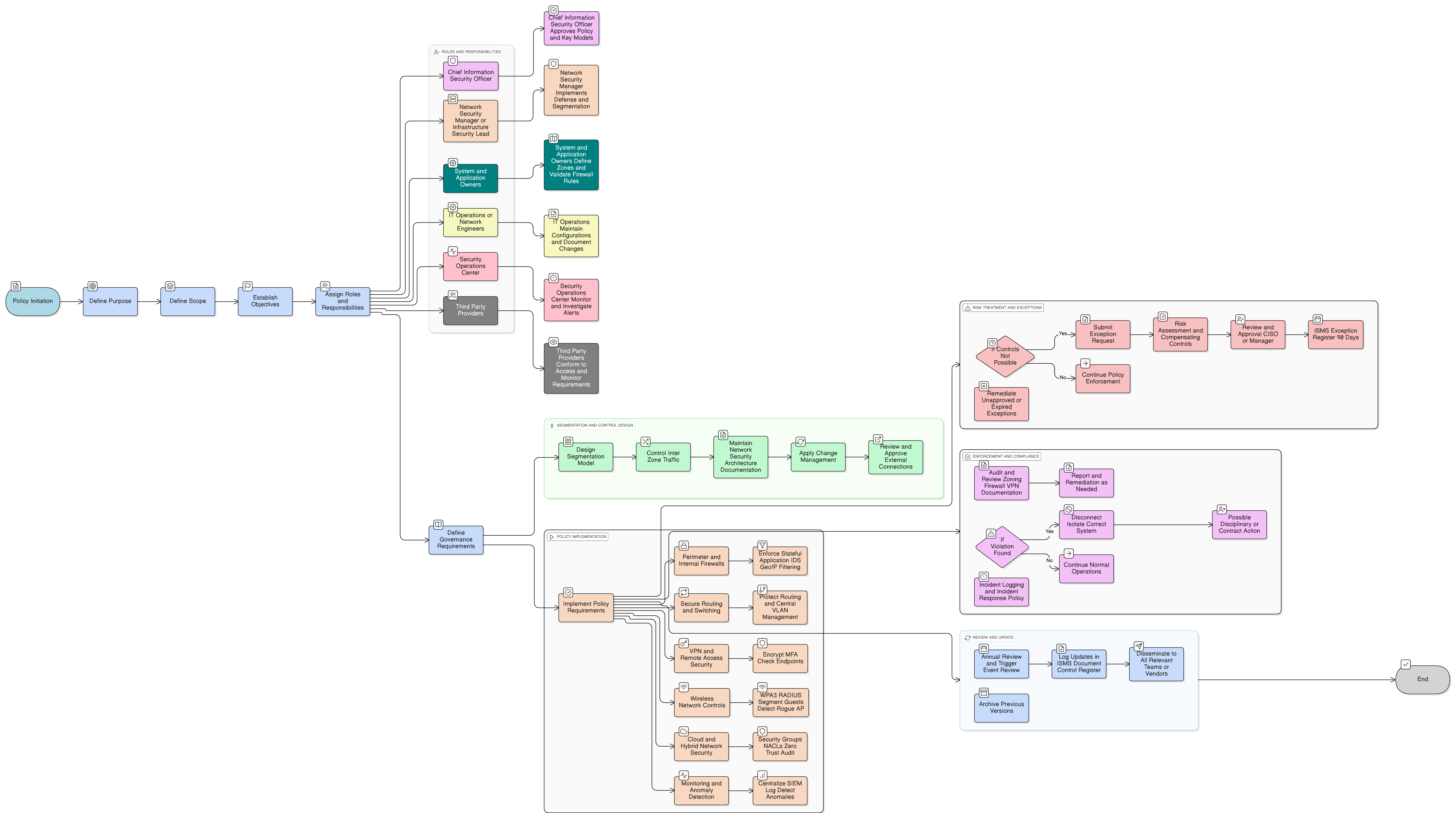

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Toepassingsgebied en spelregels

Netwerksegmentatie- en firewallvereisten

Cloud-, VPN- en draadloze beheersmaatregelen

Rollen en verantwoordelijkheden

Afhandeling en beoordeling van uitzonderingen

Monitoring- en auditlogging-verplichtingen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Stelt basale beveiligingsprincipes vast en verplicht gelaagde beschermingsmaatregelen, inclusief netwerkgebaseerde toegangs- en dreigingsbeheersmaatregelen.

Beleid inzake toegangscontrole

Waarborgt dat netwerksegmentatie wordt afgedwongen in lijn met gebruikersrollen, het beginsel van minimale bevoegdheden en regels voor toekenning van toegangsrechten.

P05 Wijzigingsbeheerbeleid

Reguleert firewallwijzigingen, aanpassingen van VPN-regels en routingwijzigingen via een gedocumenteerd en auditeerbaar proces.

Assetmanagementbeleid

Ondersteunt de identificatie en classificatie van bedrijfsmiddelen van netwerkgebonden systemen en zorgt dat alle verbonden bedrijfsmiddelen worden beheerd binnen beleidsmatig gedefinieerde scopegrenzen.

Logging- en monitoringbeleid

Stuurt de verzameling, correlatie en logretentie van netwerklogs aan, inclusief firewallgebeurtenissen, toegangspogingen en anomaliedetecties.

Incidentresponsbeleid (P30)

Definieert escalatie-, indammings- en uitroeiingsprocedures als reactie op netwerkgedragen dreigingen of intrusies, zoals DDoS, laterale beweging of ongeautoriseerde toegang.

Over Clarysec-beleidsdocumenten - Netwerkbeveiligingsbeleid

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit met lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde bepaling (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig op maat te maken zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Strikte wijzigingscontrole en uitzonderingsbeheer

Verplicht formeel wijzigingsbeheer en uitzonderingsbeoordelingen, vermindert ongeautoriseerde/ongeplande wijzigingen en maakt snelle, auditeerbare risicobeperking mogelijk.

Automatische audittrails en traceerbaarheid

Vereist auditlogging, beoordeling en veilige archivering voor alle updates en uitzonderingen, waardoor traceerbaarheid en regelgevende respons worden geborgd.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →