Overzicht

Het Beleid inzake tijdsynchronisatie verplicht consistente, nauwkeurige tijdconfiguratie in alle IT- en cloudsystemen ter ondersteuning van auditlogging, naleving van de regelgeving en betrouwbare incidentrespons.

Gecentraliseerde tijdnauwkeurigheid

Verplicht vertrouwde NTP-bronnen en drift-detectie voor auditconforme, betrouwbare logs en transacties.

Ondersteunt naleving van de regelgeving

Sluit aan op ISO 27001, GDPR, DORA, NIS2 en meer voor audittraceerbaarheid en veilige operaties.

Geautomatiseerde drift-detectie

Handhaaft geplande synchronisatie, anomaliedetectiesysteemwaarschuwingen en escalatie als drempels voor klokdrift worden overschreden.

Van toepassing op alle belanghebbenden

Omvat werknemers, contractanten en externe leveranciers die on-premises of cloudgehoste systemen beheren die tijdgevoelig zijn.

Volledig overzicht lezen

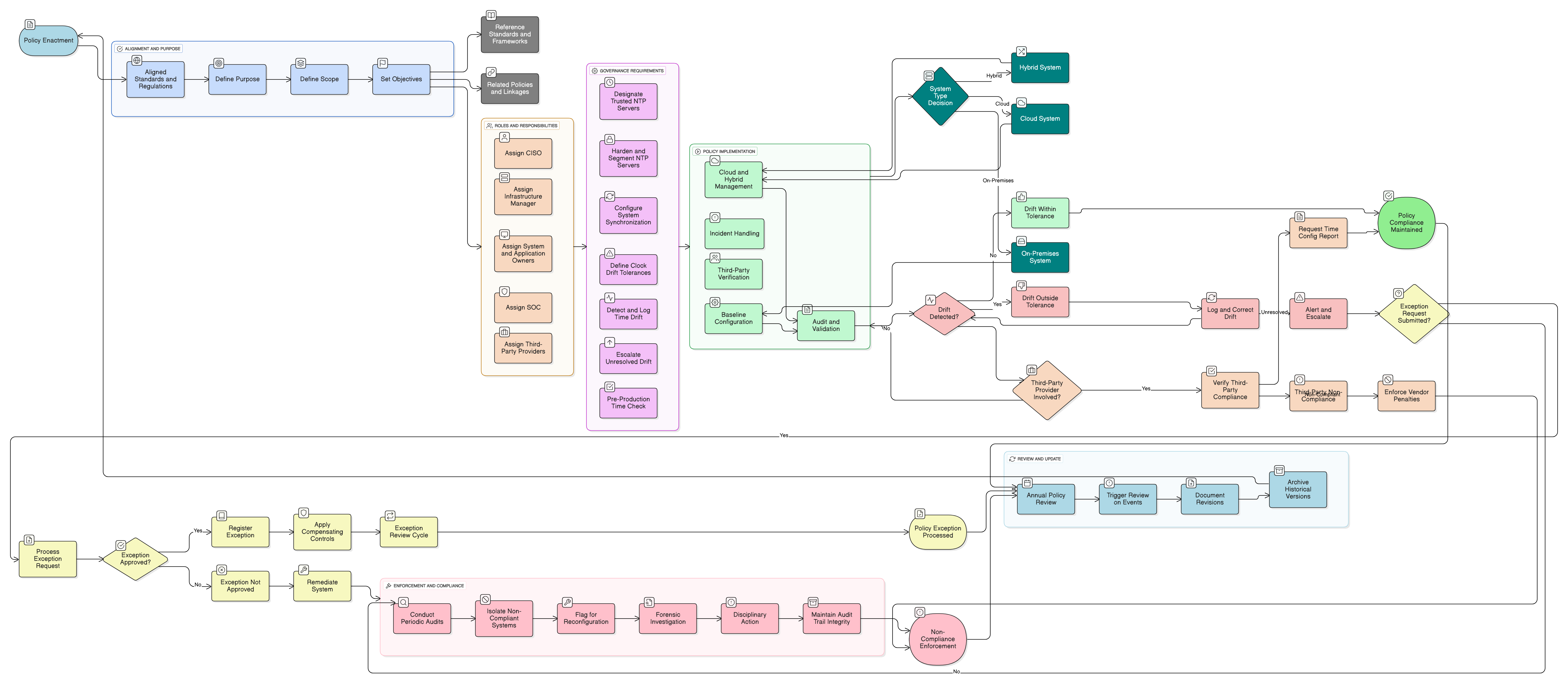

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en scopegrenzen

Rollen en verantwoordelijkheden

Governance en afhandeling van uitzonderingen

Drift-detectie en escalatie

Audit- en validatiemechanismen

Handhaving en naleving

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Endpointbescherming en malwarebeschermingsbeleid

Vereist tijdnauwkeurige waarschuwingen en gedragsanalyse om malwareverspreiding, laterale beweging en toegangs-anomalieën te detecteren.

P01 Informatiebeveiligingsbeleid

Stelt het overkoepelende mandaat vast om de integriteit en traceerbaarheid van alle informatiesystemen te waarborgen, waarvoor tijdnauwkeurigheid fundamenteel is.

P05 Wijzigingsbeheerbeleid

Regelt wijzigingen aan systeemconfiguraties, inclusief aanpassingen van tijdbronnen, en waarborgt juiste documentatie, testen en rollbackplannen.

Logging- en monitoringbeleid

Is direct afhankelijk van gesynchroniseerde tijd om gebeurtenisvolgorde, logcorrelatie en integriteit van incidentonderzoek in diverse systemen te waarborgen.

Incidentresponsbeleid (P30)

Is afhankelijk van nauwkeurige tijdstempels voor forensisch onderzoek, incidenttijdlijnen en chain-of-custody-bewijsmateriaal. Onnauwkeurige tijd ondermijnt de geloofwaardigheid van incidentrapporten.

Risicobeheerbeleid

Definieert desynchronisatie als een potentieel operationeel en forensisch risico en vereist beheersmaatregelen uit dit beleid om de impact te mitigeren.

Over Clarysec-beleidsdocumenten - Beleid inzake tijdsynchronisatie

Effectieve governance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordelijkheid en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit met lange alinea's en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Gestructureerd uitzonderingsbeheer

Formeel proces voor risicogebaseerde uitzonderingen op tijdsynchronisatie, inclusief herstelmaatregelen en vereiste herzieningscycli.

Forensische audittrail-integriteit

Isolatie en markering van logs tijdens tijdanomalieën waarborgen chain-of-custody en regelgevende verdedigbaarheid.

Consistentie over meerdere clouds

Verplicht uniforme tijdconfiguratie voor hybride, cloud- en on-premises systemen, waardoor risico’s op replay en log-mismatches afnemen.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →