Yleiskatsaus

Tämä Verkkoturvallisuuspolitiikka määrittelee pakolliset hallintakeinot ja hallintotavan, joita edellytetään organisaation verkkojen suojaamiseksi luvattomalta pääsyltä, tietovuodolta ja palvelun häiriöiltä. Se edellyttää verkon segmentointia, palomuurisääntöjen valvontaa, valvottua etäkäyttöä sekä jatkuvaa vaatimustenmukaisuutta johtavien kyberturvallisuussääntelyjen ja alan parhaiden käytäntöjen kanssa.

Kerrostettu verkkosuojaus

Toteuttaa verkon segmentoinnin, palomuurisääntöjen valvonnan, suojatun reitityksen sekä keskitetyn verkon seurannan maksimaalisen suojauksen varmistamiseksi.

Selkeät roolit ja hallintotapa

Määrittelee vastuut IT- ja tietoturvatiimeille sekä IT-toiminnoille verkko-infrastruktuurin suojaamisessa, seurannassa ja auditoinnissa.

Linjakas kansainvälisten standardien kanssa

Varmistaa vaatimustenmukaisuuden standardien ISO/IEC 27001:2022, GDPR:n, NIS2:n, DORA:n, COBITin ja muiden kanssa sääntelyvarmuuden tueksi.

Lue koko yleiskatsaus

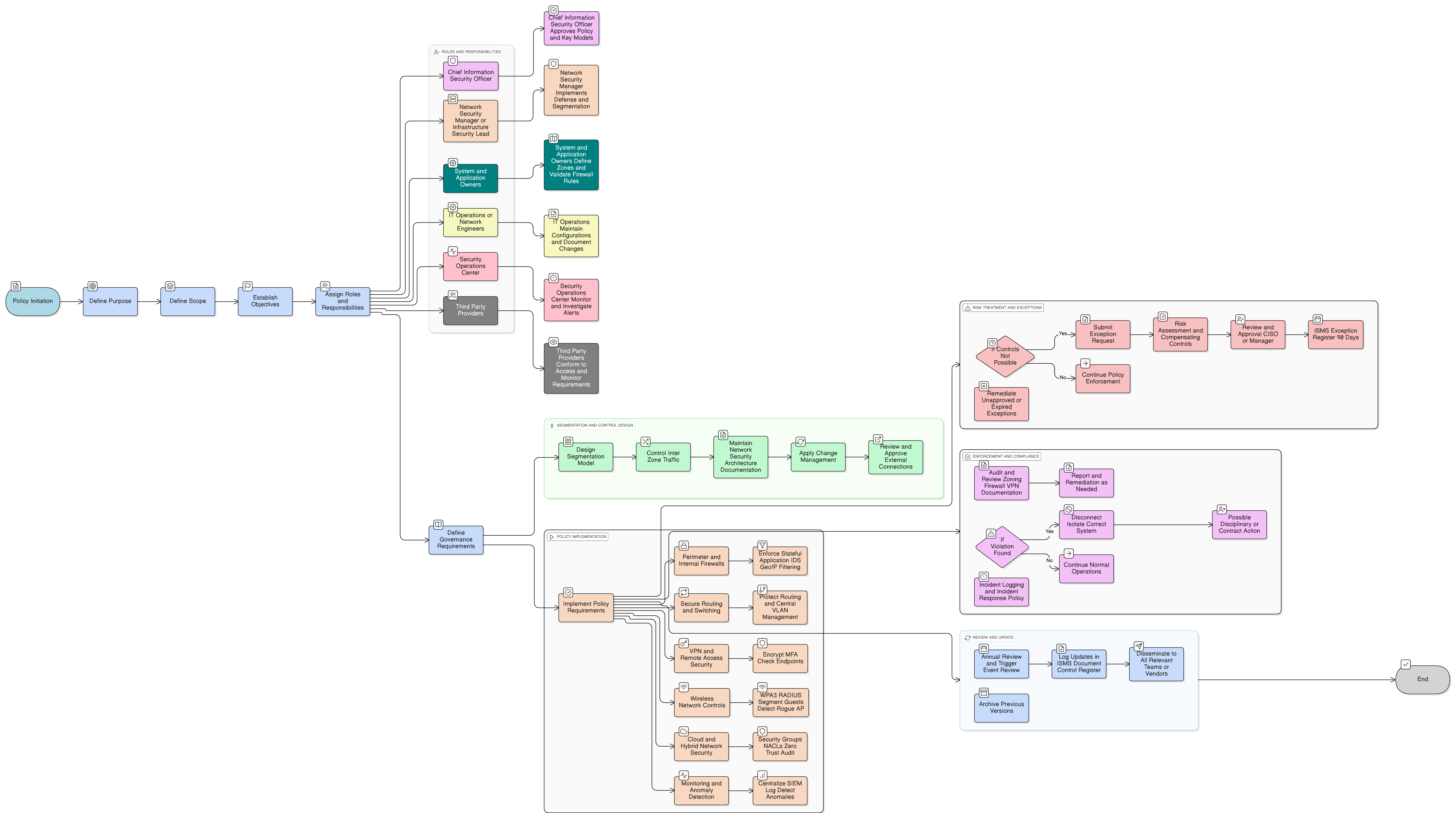

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintasäännöt

Segmentointi- ja palomuurivaatimukset

Pilvi-, VPN- ja langattomien verkkojen hallintakeinot

Roolit ja vastuut

Poikkeusten käsittely ja katselmointi

Seuranta- ja tarkastuslokitusvaatimukset

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

P01 Tietoturvapolitiikka

Määrittää perustason tietoturvaperiaatteet ja edellyttää kerrostettuja suojauksia, mukaan lukien verkkoon perustuva pääsynhallinta ja uhkien hallintakeinot.

Pääsynhallintapolitiikka

Varmistaa, että verkon segmentointi toteutetaan linjassa käyttäjäroolien, vähimpien oikeuksien periaatteen ja käyttöoikeuksien myöntämisen sääntöjen kanssa.

Muutoksenhallintapolitiikka

Säätelee palomuurimuutoksia, VPN-sääntöjen muutoksia ja reititysmuutoksia dokumentoidun ja auditoitavan prosessin kautta.

Omaisuuden luokittelu

Tukee verkotettujen järjestelmien tunnistamista ja luokittelua sekä varmistaa, että kaikki liitetyt omaisuuserät hallitaan politiikassa määritettyjen soveltamisalojen mukaisesti.

Lokitus- ja valvontapolitiikka

Ohjaa verkon lokien keräämistä, korrelointia ja säilytystä, mukaan lukien palomuuritapahtumat, pääsy-yritykset ja poikkeamien havaitseminen.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Määrittelee eskaloinnin, rajaamisen ja hävittämisen menettelyt vasteena verkon kautta tuleviin uhkiin tai tunkeutumisiin, kuten DDoS, sivuttaisliike tai luvaton pääsy.

Tietoa Clarysecin käytännöistä - Verkkoturvallisuuspolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä kirjauksia; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu toimimaan tietoturvaohjelmasi operatiivisena selkärankana. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat toimikunnat, varmistaen selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida yksittäisiä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Tiukka muutoksenhallinta ja poikkeusten käsittely

Edellyttää muodollista muutoksenhallintaa ja poikkeuskatselmointeja, vähentäen luvattomia tai aikatauluttamattomia muutoksia ja mahdollistaen nopean, auditoitavan riskien lieventämisen.

Automaattiset tarkastusjäljet ja jäljitettävyys

Edellyttää tarkastuslokitusta, katselmointia ja turvallista arkistointia kaikille päivityksille ja poikkeuksille, varmistaen jäljitettävyyden ja sääntelyvasteen.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →