Yleiskatsaus

Ajan synkronointipolitiikka edellyttää yhdenmukaisia ja tarkkoja aikamäärityksiä kaikissa IT- ja pilvijärjestelmissä turvallisen lokituksen, sääntelyvaatimusten noudattamisen ja luotettavan tietoturvapoikkeamiin reagoinnin tueksi.

Keskitetty ajan tarkkuus

Edellyttää luotettuja NTP-lähteitä ja ajautumisen havaitsemista auditointivaatimukset täyttäviä, luotettavia lokeja ja tapahtumia varten.

Tukee sääntelyvaatimusten noudattamista

Yhdenmukaistuu ISO 27001:n, GDPR:n, DORA:n, NIS2:n ja muiden kanssa auditointijäljitettävyyden ja turvallisten toimintojen varmistamiseksi.

Automaattinen ajautumisen havaitseminen

Edellyttää ajastettua synkronointia, poikkeamahälytyksiä ja eskalointia, jos kellon ajautumiskynnykset ylittyvät.

Soveltuu kaikkiin sidosryhmiin

Kattaa työntekijät, urakoitsijat ja toimittajat, jotka hallinnoivat omissa tiloissa tai pilvipohjaisia, aikariippuvaisia järjestelmiä.

Lue koko yleiskatsaus

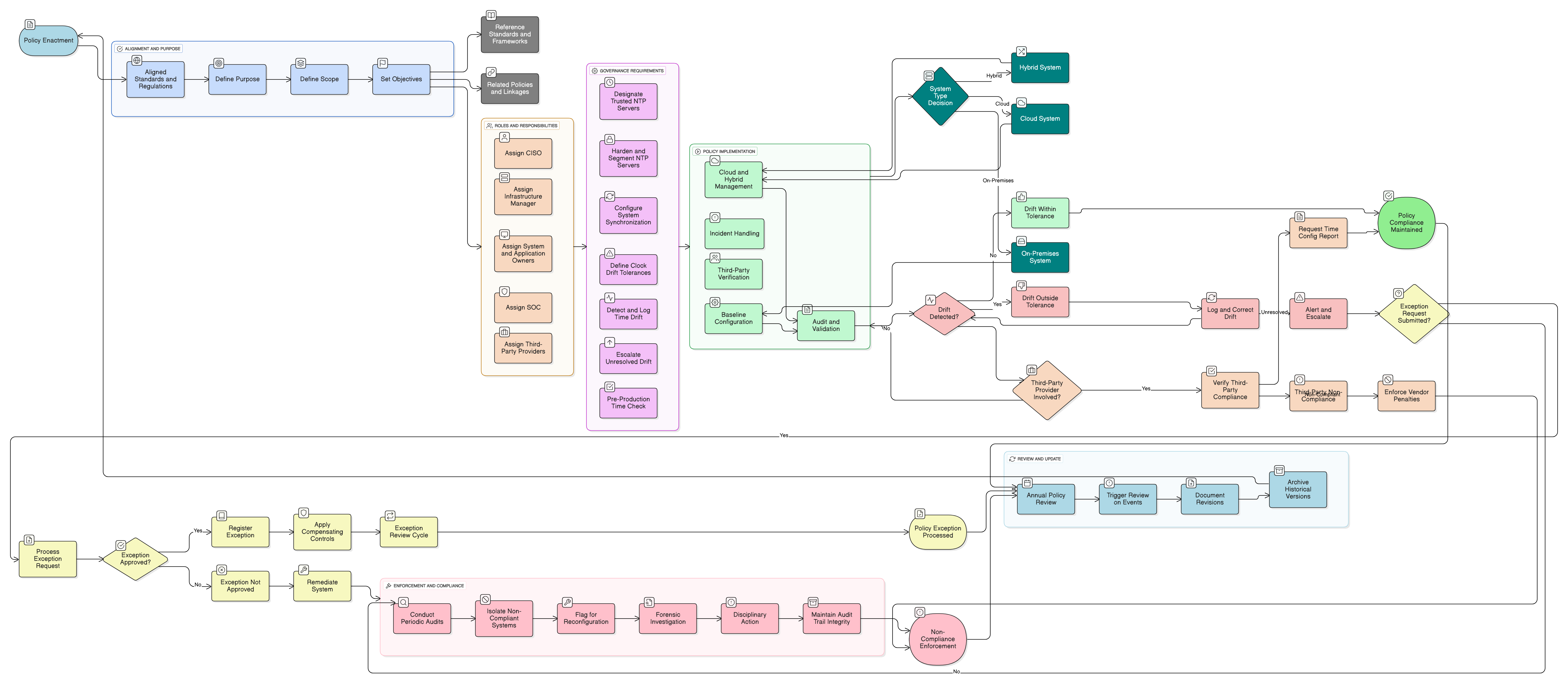

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja pelisäännöt

Roolit ja vastuut

Hallintotapa ja poikkeusten käsittely

Ajautumisen havaitseminen ja eskalointi

Auditointi ja validointimekanismit

Politiikan täytäntöönpano ja vaatimustenmukaisuus

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

| Kehys | Katetut lausekkeet / Kontrollit |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Liittyvät käytännöt

Päätelaitesuojaus ja haittaohjelmien torjunta -politiikka

Edellyttää ajantasaisia hälytyksiä ja käyttäytymisanalyysiä haittaohjelmien leviämisen, sivuttaisliikkeen ja käyttöoikeuspoikkeamien havaitsemiseksi.

P01 Tietoturvapolitiikka

Määrittää yleisen velvoitteen varmistaa kaikkien tietojärjestelmien eheys ja jäljitettävyys, joille ajan tarkkuus on perustavaa.

P05 Muutoksenhallintapolitiikka

Ohjaa järjestelmäkonfiguraatioihin tehtäviä muutoksia, mukaan lukien aikalähteen muutokset, varmistaen asianmukaisen dokumentoinnin, testauksen ja palautussuunnitelmat.

Lokitus- ja valvontapolitiikka

On suoraan riippuvainen synkronoidusta ajasta tapahtumien järjestyksen, lokien korreloinnin ja poikkeamatutkinnan eheyden varmistamiseksi eri järjestelmissä.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Perustuu tarkkoihin aikaleimoihin forensisia tutkintoja, poikkeama-aikajanoja ja todistusaineiston hallintaketjua varten. Epätarkka aika heikentää poikkeamaraporttien uskottavuutta.

Riskienhallintapolitiikka

Määrittää desynkronoinnin mahdolliseksi operatiiviseksi ja forensiseksi riskiksi ja edellyttää tässä politiikassa määriteltyjä hallintakeinoja vaikutusten lieventämiseksi.

Tietoa Clarysecin käytännöistä - Ajan synkronointipolitiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä sanoja; se vaatii selkeyttä, vastuuvelvollisuutta ja rakenteen, joka skaalautuu organisaatiosi mukana. Geneeriset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat toimikunnat, ja varmistamme selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon ottaa käyttöön, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Jäsennelty poikkeusten hallinta

Muodollinen prosessi riskiperusteisille ajan synkronoinnin poikkeuksille, mukaan lukien korjaavat toimenpiteet ja vaaditut katselmointisyklit.

Forensiikkatasoinen tarkastusjäljen eheys

Lokien eristäminen ja merkitseminen aika-anomalioiden aikana varmistaa todistusaineiston hallintaketjun ja sääntelypuolustettavuuden.

Pilvien välinen yhdenmukaisuus

Edellyttää yhtenäistä aikakonfiguraatiota hybridi-, pilvi- ja omissa tiloissa oleville järjestelmille, vähentäen toistohyökkäysten ja lokiepäyhtenäisyyksien riskejä.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →