Yleiskatsaus

Tämä pk-yrityksille suunnattu politiikka kuvaa, miten tietoturvaroolit, tehtävät ja valvonta osoitetaan ja ylläpidetään, varmistaen vaatimustenmukaisuuden ja auditoitavuuden myös ilman erillistä IT-tiimiä.

Selkeä tietoturvan vastuuvelvollisuus

Roolit, tehtävät ja valvonta dokumentoidaan, jotta selkeys ja vaatimustenmukaisuus varmistuvat.

Pk-yrityksille sopiva yksinkertaisuus

Mukautettu organisaatioille ilman erillistä IT- tai tietoturvatiimiä; mahdollistaa esihenkilöille vaatimustenmukaisuuden ylläpidon.

Auditointivalmius ja luottamus

Tukee auditointeja, vähentää epäselvyyksiä ja vahvistaa asiakasluottamusta muodollisten vastuiden avulla.

Lue koko yleiskatsaus

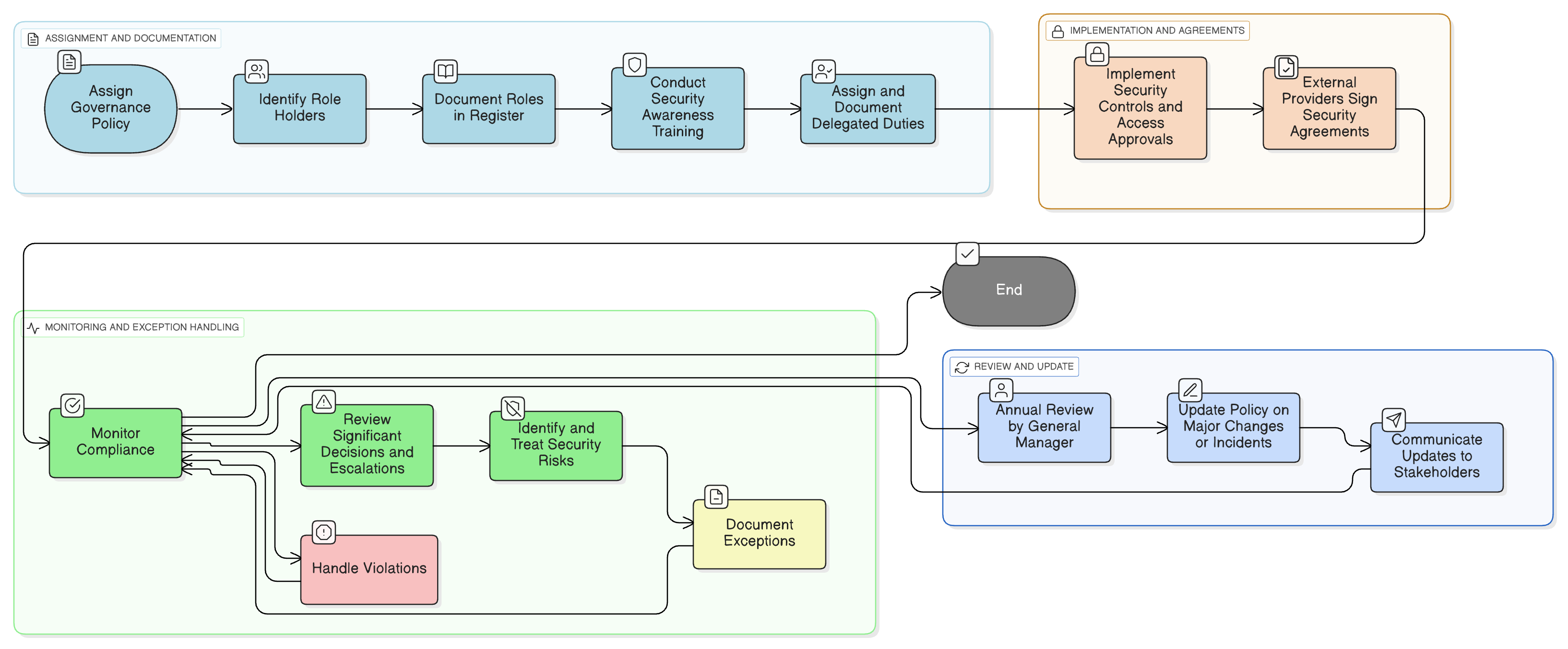

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja roolimäärittelyt

Vastuiden delegointi ja valvontasäännöt

Rooli- ja vastuurekisterin ohjeistus

Palveluntarjoajien tietoturvavelvoitteet

Poikkeus- ja eskalointiprotokollat

Katselmointi- ja viestintäprosessit

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Pääsynhallintapolitiikka – pk-yrityksille

Määrittää, miten käyttöoikeuksien myöntäminen, käyttäjien käyttöoikeuksien hallinta ja käyttöoikeuksien peruminen toteutetaan, ja kytkeytyy suoraan osoitettuihin rooleihin ja valvontaan.

Tietoturvatietoisuus- ja koulutuspolitiikka – pk-yrityksille

Vahvistaa roolikohtaisia vastuita ja odotuksia.

Tietosuoja ja tietojen minimointi -politiikka – pk-yrityksille

Kuvaa GDPR:n mukaiset lakisääteiset velvoitteet, jotka osoitetaan tässä hallintotavan politiikassa määritellyille rooleille.

Tietoturvapoikkeamiin reagoinnin politiikka (P30) – pk-yrityksille

Edellyttää määriteltyjä vastuita poikkeamien raportointi-, eskalointi- ja ratkaisu -toiminnoille.

Tietoa Clarysecin käytännöistä - Hallintotavan roolit ja vastuut -politiikka – pk-yrityksille

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienyritykset kamppailevat monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. Pk-yrityspolitiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa ilman erillisiä tietoturvatiimejä. Osoitamme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja kolmannen osapuolen palveluntarjoaja -kumppanille, emme joukolle asiantuntijoita, joita teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, jonka avulla se on helppo ottaa käyttöön, auditoida ja räätälöidä ilman kokonaisten osioiden uudelleenkirjoittamista.

Jäljitettävä delegointiprosessi

Kaikki delegoinnit ja poikkeukset on dokumentoitava ja katselmoitava, jotta tietoturvapääätökset ovat aina seurattavia ja vastuutettuja.

Helppo integraatio IT-palveluntarjoajien kanssa

Ulkoisilla IT-kumppaneilla on selkeät, sopimuksenmukaisesti sitovat tehtävät, mikä tekee valvonnasta ja eskaloinnista yksinkertaista pk-yrityksille.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →