Yleiskatsaus

SME-pääsynhallintapolitiikka (P04S) määrittelee, miten pääsy järjestelmiin, tietoihin ja toimitiloihin hallitaan, varmistaen, että vain valtuutettu pääsy myönnetään ja että vähimpien oikeuksien periaate toteutuu, sekä yhdenmukaistaen ISO/IEC 27001:2022 -standardin kanssa. Se kuvaa selkeät roolit, vuosittaiset katselmoinnit ja vaatimustenmukaisuusvaatimukset organisaatioille, joilla ei ole omistautuneita tietoturvatiimejä.

Vähimpien oikeuksien periaate

Rajoittaa käyttäjien käyttöoikeudet vain työtehtävien kannalta tarpeelliseen, mikä vähentää luvattoman pääsyn riskejä.

Selkeä roolipohjainen käyttöoikeus

Määrittelee vastuut toimitusjohtajalle, IT-toiminnoille, osastopäälliköille ja henkilöstölle sujuvaa käyttäjien käyttöoikeuksien hallintaa varten.

Vuosittainen katselmointi ja auditointi

Edellyttää vuosittaisia käyttöoikeuksien tarkastuksia ja vahvaa tarkastusjälkeä jatkuvan vaatimustenmukaisuuden varmistamiseksi.

BYOD ja fyysinen pääsy

Suojaa organisaation omaisuuserät laitteissa ja sijainneissa, mukaan lukien omien laitteiden käyttö (BYOD) ja turva-alueet.

Lue koko yleiskatsaus

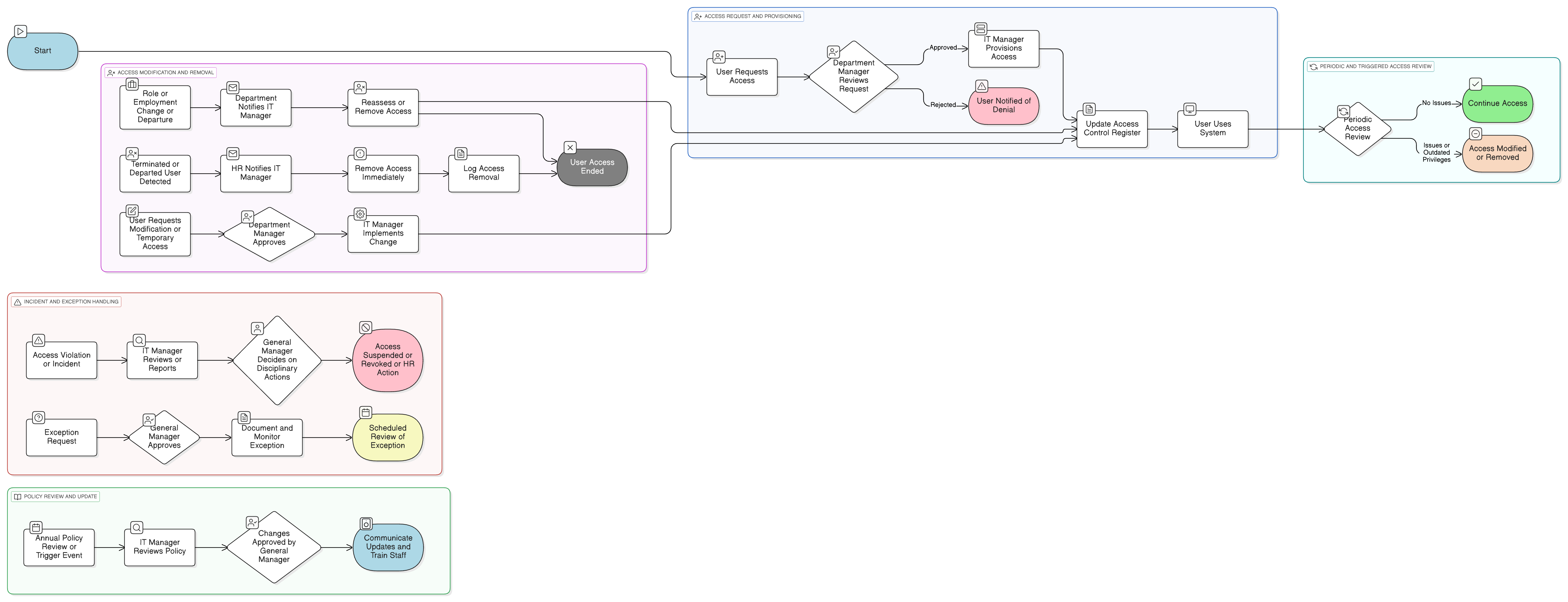

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja roolit

Käyttäjän elinkaaren menettelyt (käyttöoikeuksien provisiointi/poistaminen)

Säännöllinen käyttöoikeuksien katselmointi ja auditointi

Etuoikeutetun pääsyn hallinta

Omien laitteiden käyttö (BYOD) ja fyysisen pääsyn hallinnan vaatimukset

Poikkeusten ja rikkomusten käsittely

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Hyväksyttävän käytön politiikka – SME

Varmistaa, että käyttäjät ymmärtävät myönnettyyn pääsyyn liittyvän hyväksyttävän toiminnan.

Muutoksenhallintapolitiikka – SME

Varmistaa, että käyttöoikeudet ovat linjassa hyväksyttyjen järjestelmämuutosten kanssa.

Perehdytys- ja työsuhteen päättämispolitiikka – SME

Määrittelee käynnistyskohdat käyttöoikeuksien myöntämiselle ja käyttöoikeuksien poistaminen -toimille.

Tietosuoja- ja tietosuojapolitiikka – SME

Varmistaa, että pääsynhallinta on linjassa henkilötietojen suojatoimien kanssa.

Tietoturvapoikkeamiin reagoinnin politiikka (P30) – SME

Määrittelee, miten pääsyyn liittyviä tietoturvapoikkeamia (esim. väärinkäyttö tai tietoturvaloukkaukset) hallitaan ja tutkitaan.

Tietoa Clarysecin käytännöistä - Pääsynhallintapolitiikka – SME

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset kamppailevat monimutkaisten sääntöjen ja epäselvien roolien kanssa. Tämä politiikka on erilainen. SME-politiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole omistautuneita tietoturvatiimejä. Osoitamme vastuut rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle erikoisasiantuntijoita, joita teillä ei ole. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi, vaiheittaiseksi tarkistuslistaksi, mikä tekee siitä helpon toteuttaa, auditoida ja räätälöidä ilman, että kokonaisia osioita täytyy kirjoittaa uudelleen.

Pääsynhallinnan rekisteri

Edellyttää kaikkien käyttöoikeusmuutosten turvallista seurantaa yksityiskohtaisilla lokeilla, käyttäjätunnuksella, rooleilla, hyväksynnöillä ja aikaleimoilla.

Automatisoitu ja manuaalinen käyttöoikeuksien provisiointi

Tukee sekä automatisoituja työkaluja että manuaalisia malleja käyttäjätilien luontiin, mikä varmistaa joustavuuden mihin tahansa SME-ympäristöön.

Poikkeusten käsittelyprosessi

Poikkeamat on hyväksyttävä, dokumentoitava ja niiden riskiä on seurattava, mikä suojaa vaatimustenmukaisuutta ilman tarpeetonta monimutkaisuutta.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →