Översikt

Policyn för säkerhetskopiering och återställning fastställer organisationens krav på frekvens, lagringstid, säkerhet, återställning och regelefterlevnad för säkerhetskopiering, skyddar mot dataförlust och säkerställer återhämtning i linje med ledande standarder och mål för verksamhetskontinuitet.

Säkerställer dataskydd

Definierar krav för att skydda mot dataförlust, korruption och cyberattacker genom robusta strategier för säkerhetskopiering.

Regulatorisk regelefterlevnad

Anpassas till ISO 27001, NIST, GDPR, DORA och NIS2 för regelefterlevnad avseende datalagring, säkerhetskopiering och återställning.

Operativ motståndskraft

Integreras med Business Continuity Plans för att stödja snabb och tillförlitlig återhämtning vid incidenter.

Läs fullständig översikt

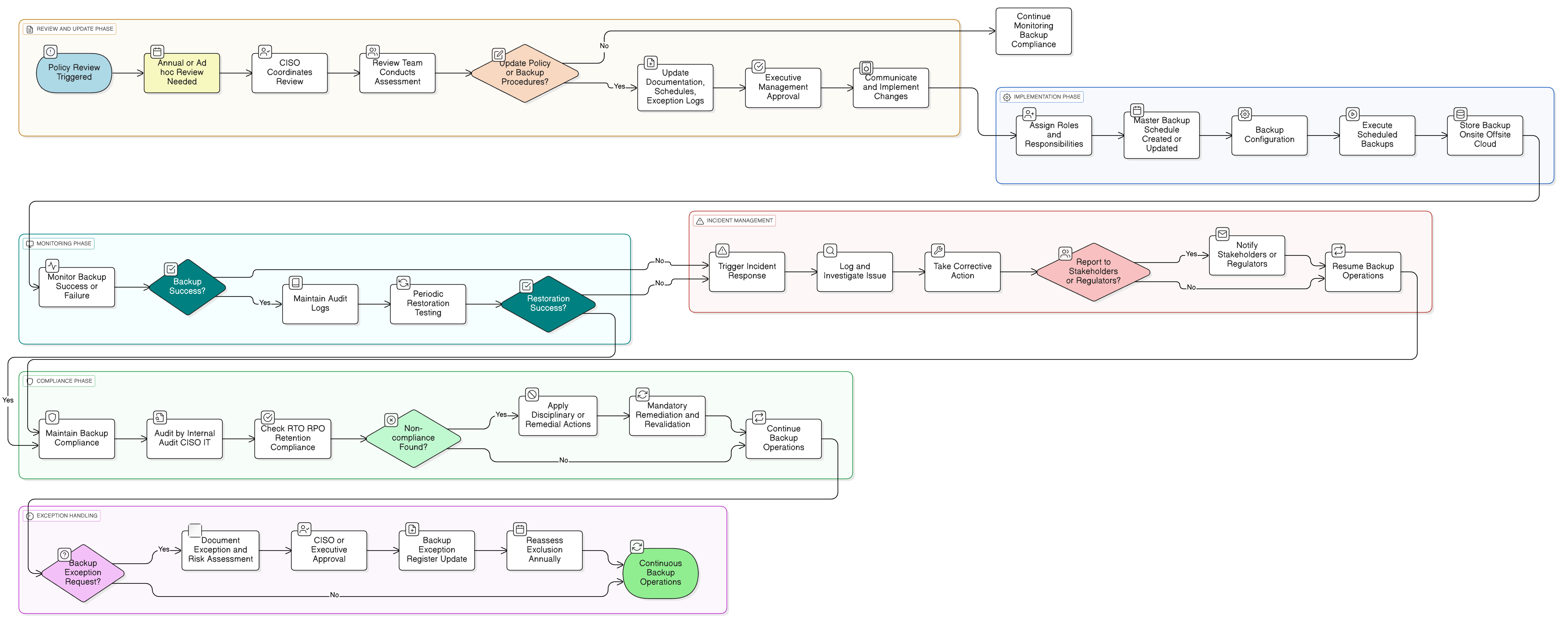

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Krav för säkerhetskopiering och återställning

Kontroller för tredjeparts- och molnbaserad säkerhetskopiering

Styrning och testning

Procedurer för lagringstid och säkert bortskaffande

Hantering av undantag och riskbehandling

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Recital 49

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Riskhanteringspolicy

Identifierar riskbaserad prioritering av skydd för säkerhetskopiering för system och tjänster.

Policy för tillgångshantering

Säkerställer att system som är berättigade till säkerhetskopiering finns i tillgångsförteckning och kopplas till livscykeluppföljning och klassificering.

Policy för dataklassificering och märkning

Vägledar vilka datakategorier som kräver säkerhetskopiering, inklusive märkningsmetadata för prioritering.

Datalagrings- och bortskaffandepolicy

Samordnar lagringstid för säkerhetskopior med regulatoriska lagringsgränser och korrekt bortskaffande av utgångna media.

Policy för datamaskning och pseudonymisering

Stödjer dataskydd och uppgiftsminimering vid säkerhetskopiering av känsliga datamängder.

Policy för incidenthantering (P30)

Aktiveras vid fel i säkerhetskopiering, återställningsproblem eller kompromettering av lagringsplatser för säkerhetskopieringsdata.

Om Clarysecs policyer - Policy för säkerhetskopiering och återställning

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och säkerhetsteam och relevanta kommittéer, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och anpassa säkert utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Testade återställningsprocedurer

Kräver återställningsövningar och integritetskontroller, vilket säkerställer att säkerhetskopior fungerar i praktiken och att system verkligen kan återställas.

Oföränderliga och revisionsbara säkerhetskopior

Säkerhetskopior skyddas med strikt oföränderlighet, versionshantering och fullständiga revisionsspår för att förhindra manipulering eller otillåtna ändringar.

Granulärt rollansvar

Tydlig tilldelning av säkerhetskopieringsuppgifter till verkställande ledning, informationssäkerhetschef (CISO), IT och verksamhetsägare minskar operativ oklarhet.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →