Översikt

Denna policy kräver säker hantering och förvaltning av testdata och testmiljöer, vilket säkerställer konfidentialitet, regelefterlevnad, åtkomstkontroll och operativ säkerhet genom hela livscykeln för programvarutestning.

Skydda känsliga data

Kräver anonymisering eller maskning av produktionsdata, vilket förhindrar obehörig användning i testmiljöer.

Separata miljöer

Kräver logisk och fysisk separation mellan test och produktion för att förhindra kontaminering.

Rollbaserad åtkomst

Kräver rollbaserad åtkomstkontroll (RBAC), revisionsloggning och kvartalsvisa åtkomstgranskningar för att styra och övervaka åtkomst till testsystem.

Läs fullständig översikt

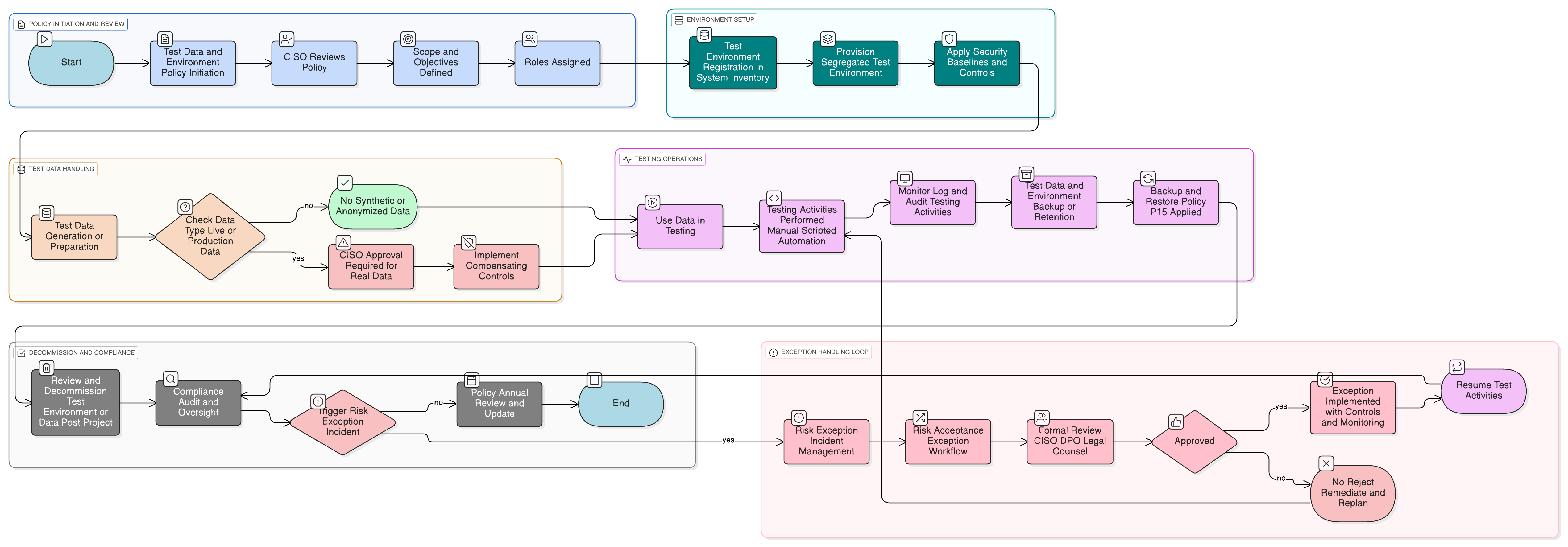

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för genomförande

Klassificering av testdata och kontroller

Krav på säker anonymisering och maskning

Miljöseparation och åtkomstkontroll

Säkerhetskopiering och logglagring för testdata

Övervakning, undantag och tillsynsförfaranden

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Policy för revision och efterlevnadsövervakning

Möjliggör validering av policyefterlevnad och kontinuerlig kontrollsäkring.

P01 Informationssäkerhetspolicy

Fastställer övergripande säkerhetsprinciper som styr skydd av testdata och hantering av miljöer.

P05 Ändringshanteringspolicy

Gäller skapande, uppdatering och avveckling av testmiljöer och CI/CD-pipelines.

Policy för dataklassificering och märkning

Vägledar val av testdata och genomdrivande av kontroller baserat på känslighetsnivå.

Policy för datalagring och bortskaffning

Definierar tidslinjer för logglagring och krav på säker bortskaffning för testdataset.

Policy för säkerhetskopiering och återställning

Kräver säkerhetskopieringspraxis och validering av återställning för testmiljöer.

Policy för kryptografiska kontroller

Specificerar obligatoriska krypteringsstandarder för data i vila och under överföring i testplattformar.

Loggnings- och övervakningspolicy

Styr synlighet och anomalidetekteringssystem för aktiviteter i testmiljöer.

Policy för incidenthantering (P30)

Definierar eskalering och avhjälpande åtgärder vid överträdelser eller incidenter som involverar testsystem.

Om Clarysecs policyer - Policy för testdata och testmiljö

Effektiv säkerhetsstyrning kräver mer än bara ord; den kräver tydlighet, ansvarsskyldighet och en struktur som kan skalas med organisationen. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är utformad för att vara den operativa ryggraden i ert säkerhetsprogram. Vi tilldelar ansvar till specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT- och informationssäkerhetsteam och relevanta styrgrupper, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentets integritet, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsbart ramverk.

Starka leverantörskontroller

Kräver leverantörsriskbedömning, sekretessavtal (NDA) och uttryckliga behörigheter för all tredjepartsåtkomst till testdata eller testmiljöer.

Säker integration av verktygskedja

Integrerar kontroller i CI/CD-pipelines och säkerställer att testbyggen inte av misstag kan driftsättas i produktionsmiljö.

Omfattande revisionsspår

Kräver full revisionsloggning, efterincidentgranskning och versionshantering för alla ändringar av testmiljöer och testdata.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →