Översikt

Denna SME-fokuserade policy för tillgångshantering säkerställer att alla verksamhetstillgångar, fysiska och digitala, inventeras, skyddas och hanteras genom hela sin livscykel, med tydliga roller, krav på regelefterlevnad och säkra bortskaffningsrutiner.

Fullständig tillgångsöversikt

Upprätthåll en fullständig tillgångsförteckning över verksamhetens tillgångar i alla miljöer för att minimera risker och stödja regelefterlevnad.

Tydligt ägarskap och ansvarsskyldighet

Tilldela och följ upp ansvar för tillgångar med förenklade roller anpassade för SME utan dedikerade IT-team.

Säkerhetskontroller för livscykeln

Säkerställ att tillgångar tilldelas, används och avvecklas på ett säkert sätt, vilket minskar risken för förlust eller obehörig åtkomst.

Stöd för regulatorisk regelefterlevnad

Visa regelefterlevnad med ISO 27001, GDPR, DORA, NIS2 med mera genom strukturerad tillgångshantering.

Läs fullständig översikt

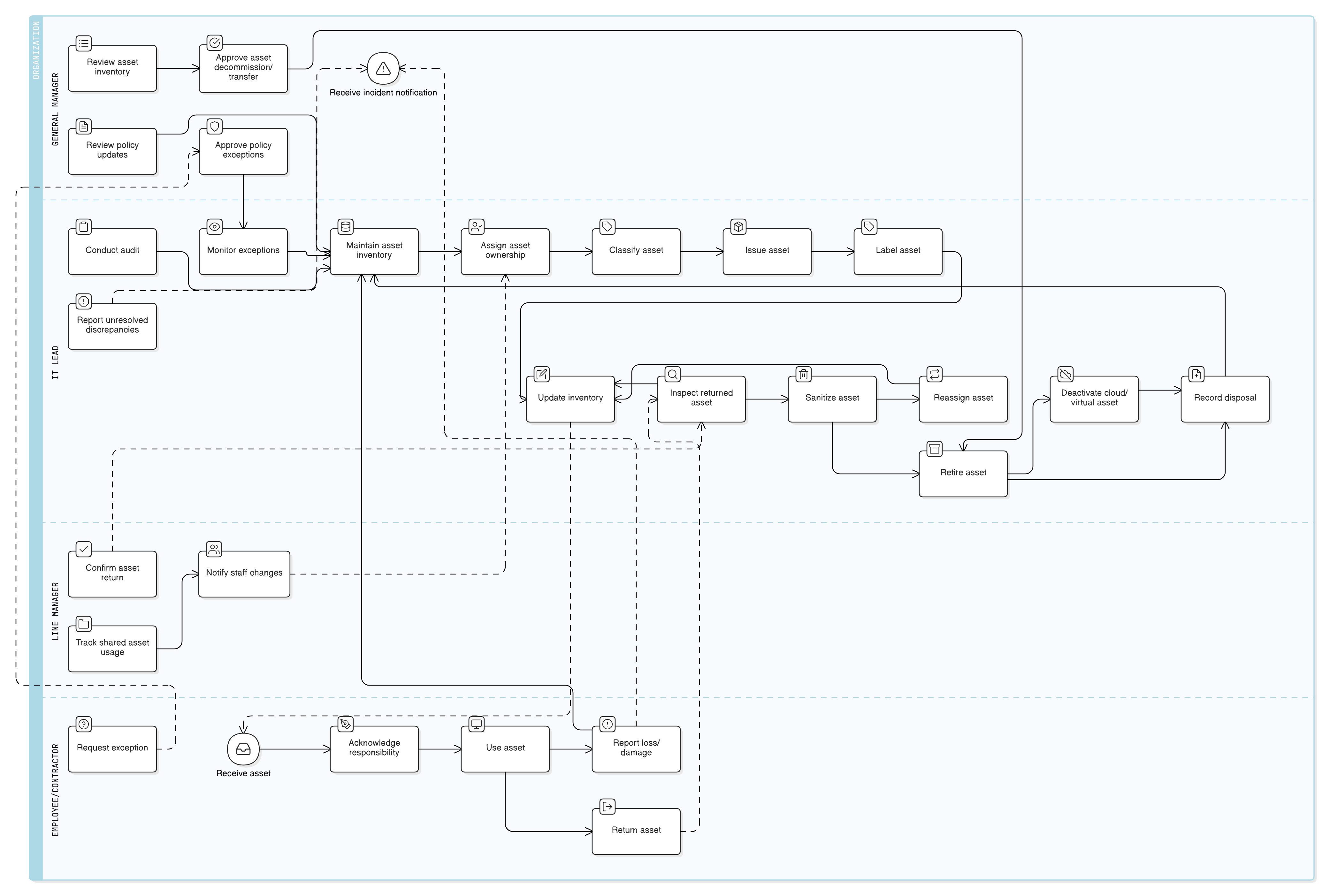

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Minimikrav för tillgångsförteckning

Roller och ansvar för SME

Tillgångsklassificering och livscykelkontroller

Säker bortskaffning och BYOD-bestämmelser

Revision, undantag och granskningsrutiner

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Relaterade policyer

Policy för styrningsroller och ansvar – SME

Tilldelar ansvarsskyldighet för policyägarskap och IT-drift.

Åtkomstkontrollpolicy – SME

Kopplar tillgångsanvändning (t.ex. bärbara datorer, mobila enheter) till åtkomsträttigheter och identitets- och åtkomsthantering (IAM).

Policy för introduktion och avslut – SME

Säkerställer att utfärdande och återställning av tillgångar byggs in i nyanställningar, interna förflyttningar och avgångar.

Policy för dataklassificering och märkning – SME

Tillhandahåller regler för att avgöra om en tillgång ska klassificeras som internt bruk eller konfidentiell.

Policy för incidenthantering (P30) – SME

Vägleder procedurer om en tillgångsrelaterad händelse leder till en informationssäkerhetsincident eller personuppgiftsincident.

Om Clarysecs policyer - Policy för tillgångshantering – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som verkställande direktör och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Det gör policyn till en tydlig, steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Utformad för verkliga SME-roller

Ansvar kopplas till roller som faktiskt finns i små företag, vilket säkerställer att varje åtgärd är praktisk och genomförbar.

Revisionsklara tillgångsregister

Använder precisa fält i tillgångsförteckningen och revisionsloggning, vilket hjälper er att klara revisioner eller regulatorisk översyn utan dyra konsulter.

Säker bortskaffning och återhämtningsprocess

Tillgångar spåras från inköp till säker avveckling, med dokumenterade rutiner för radering, destruktion och ansvarsskyldighet hos leverantör.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →