Översikt

Denna SME Loggnings- och övervakningspolicy fastställer obligatoriska krav för insamling, granskning, logglagring och skydd av loggar i alla informationssystem och för alla användare. Den säkerställer regelefterlevnad med ISO/IEC 27001:2022, GDPR och andra standarder, med förenklade roller anpassade för organisationer utan dedikerade IT-team.

Omfattande revisionsloggning

Definierar vilka händelser som måste revisionsloggas, bevarandeperioder och säker lagring för att skydda mot manipulering och förlust.

Inbyggd regulatorisk regelefterlevnad

Anpassad till ISO/IEC 27001:2022, GDPR, NIS2 och DORA för revisionsberedskap och krav på incidentrespons vid rapporteringspliktiga överträdelser.

Anpassad för SME

Anpassad för organisationer utan dedikerade IT- och säkerhetsteam, med tydliga roller för verkställande direktör, IT-driftstöd och dataskyddssamordnare.

Läs fullständig översikt

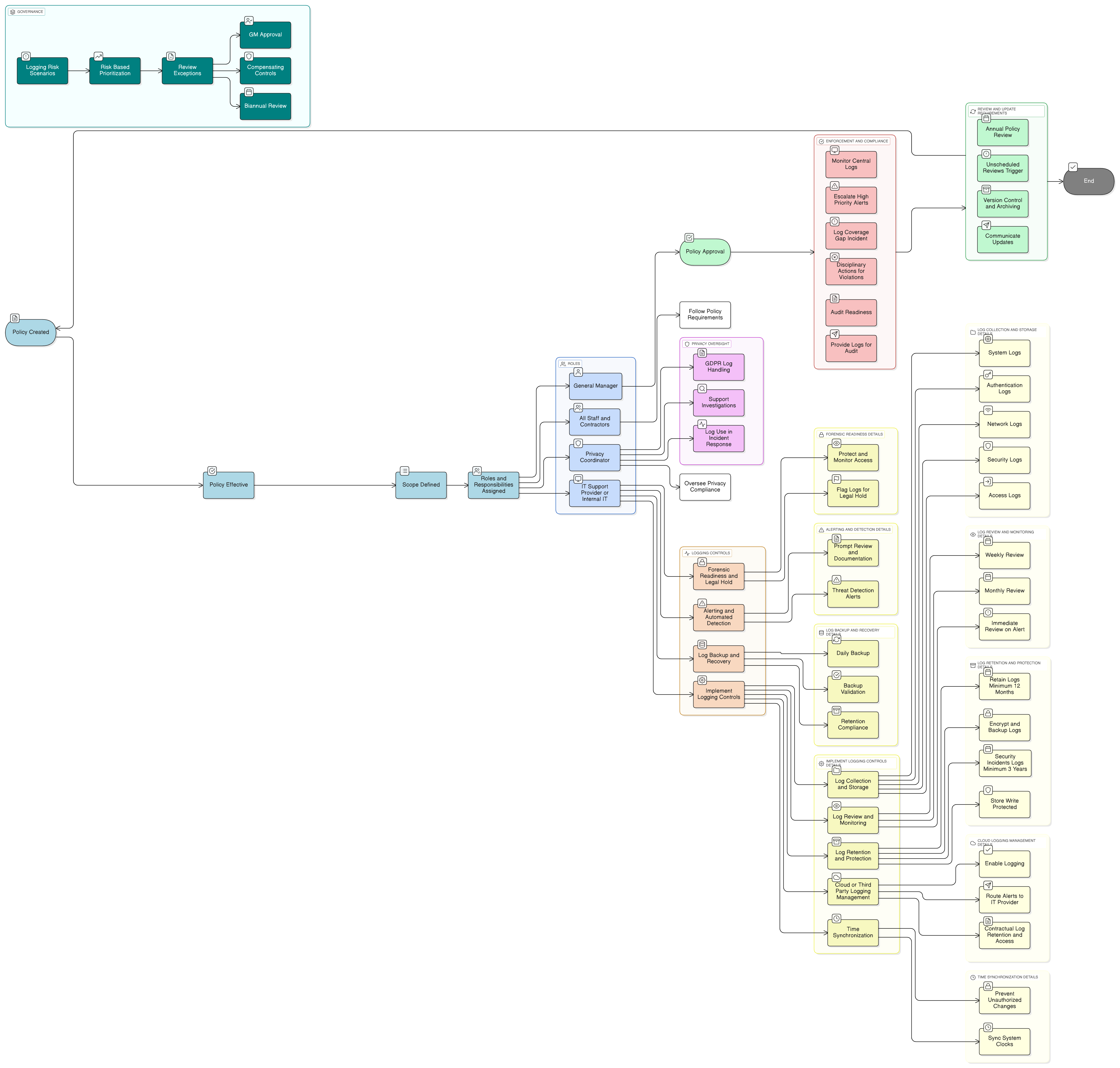

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för samverkan

Obligatoriska loggkategorier

Logglagring, åtkomst och skyddskontroller

Loggning för moln och tredjepart

Krav på tidssynkronisering

Riskbehandling och revisionsberedskap

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

| Ramverk | Täckta klausuler / Kontroller |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 32Article 33

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Relaterade policyer

Dataskydds- och integritetspolicy – SME

Säkerställer att loggdata som innehåller personuppgifter hanteras med riktighet, logglagring och åtkomstskydd i linje med GDPR-krav.

Nätverkssäkerhetspolicy – SME

Ger grunden för att samla in loggar relaterade till brandväggar, trådlös åtkomst, virtuellt privat nätverk (VPN) och övervakning av nätverkssegmentering.

Policy för säker utveckling – SME

Säkerställer att applikationsloggar (t.ex. för inloggningsförsök, fel och undantag) byggs in i programvarudesign och drift.

Policy för incidenthantering (P30) – SME

Förlitar sig på korrekt och fullständig loggdata för att upptäcka, analysera och svara på informationssäkerhetshändelser.

Policy för tidssynkronisering – SME

Säkerställer konsekventa och spårbara tidsstämplar i alla system, så att loggar kan korreleras under utredningar.

Om Clarysecs policyer - Loggnings- och övervakningspolicy – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller du faktiskt har, som verkställande direktör och din IT-leverantör, inte en armé av specialister som du inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Detta gör policyn till en tydlig, steg-för-steg-checklista, vilket gör den enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Snabb incidentutredning

Möjliggör snabb logggranskning och forensisk beredskap, vilket påskyndar incidentanalys och regulatorisk rapportering för små team.

Stöd för moln- och fjärrloggning

Utökar kontroller för revisionsloggning till molnplattformar, SaaS, Bring Your Own Device (BYOD) och fjärranvändare, vilket säkerställer att inga luckor finns i övervakning av kritiska händelser.

Rollbaserad ansvarsskyldighet

Tilldelar logggranskning, larmning och eskalering till faktiska SME-roller för tydligt ansvar och spårbara åtgärder.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →