Översikt

Åtkomstkontrollpolicy (P04S) för SME definierar hur åtkomst till system, data och lokaler hanteras, säkerställer att endast behöriga användare får tillträde, tillämpar principen om minsta privilegium och är anpassad till ISO/IEC 27001:2022. Den beskriver tydliga roller, årlig revalidering och standarder för regelefterlevnad för organisationer utan dedikerade säkerhetsteam.

Principen om minsta privilegium

Begränsar användaråtkomst till endast det som är nödvändigt för arbetsroller, vilket minskar risker för obehörig åtkomst.

Tydlig rollbaserad åtkomstkontroll

Definierar ansvar för verkställande direktör, IT, avdelningschefer och all personal för smidig användaråtkomsthantering.

Årlig översyn och revision

Kräver periodiska behörighetsgranskningar med minst årlig kadens och robusta revisionsspår för att säkerställa löpande regelefterlevnad.

BYOD och fysisk åtkomstsäkerhet

Skyddar organisationens tillgångar över enheter och platser, inklusive Bring Your Own Device (BYOD) och säkra områden.

Läs fullständig översikt

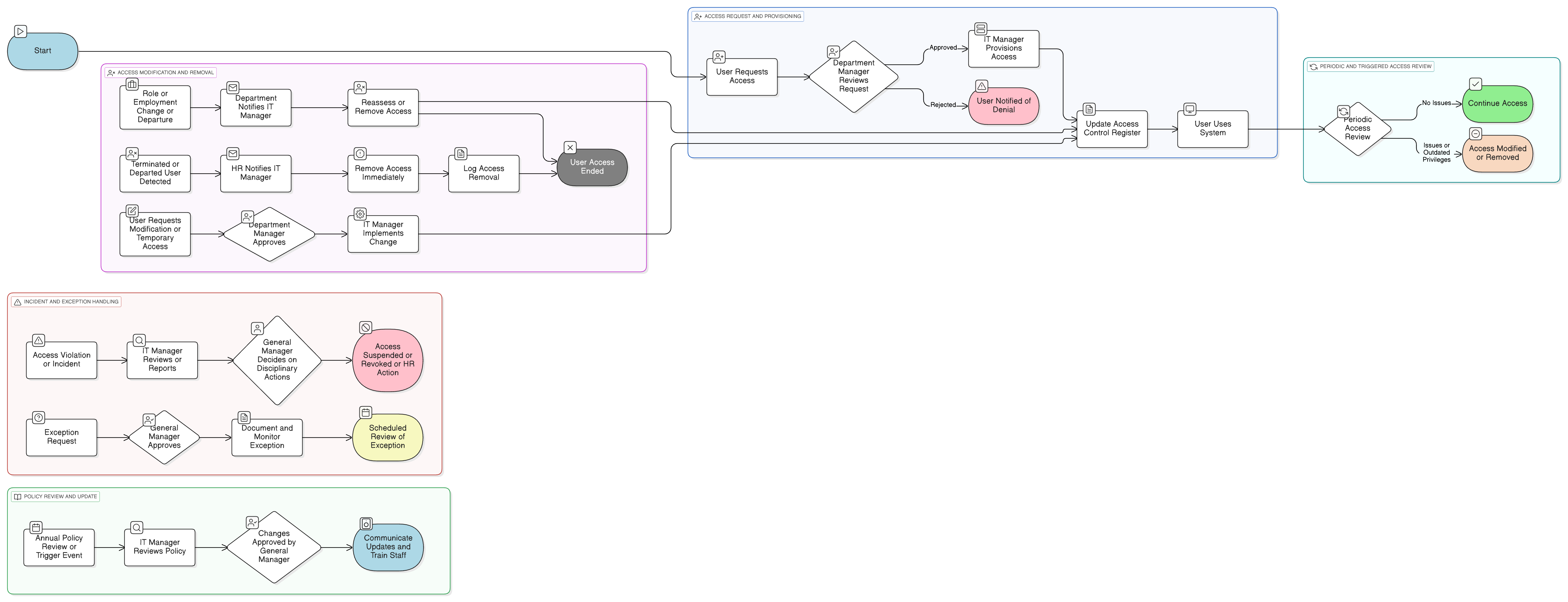

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och roller för engagemang

Rutiner för användarlivscykel (åtkomsttilldelning/borttagning)

Periodisk behörighetsgranskning och revision

Privilegierad åtkomsthantering

Krav för BYOD och fysisk åtkomstsäkerhet

Undantags- och överträdelsehantering

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Policy för godtagbar användning – SME

Säkerställer att användare förstår godtagbar användning av organisationens tillgångar vid beviljad åtkomst.

Ändringshanteringspolicy – SME

Säkerställer att åtkomsträttigheter är anpassade till godkända systemändringar.

Policy för introduktion och avslut – SME

Definierar utlösande punkter för åtkomsttilldelning och behörighetsavveckling av användaråtkomst.

Dataskydd och integritetspolicy – SME

Säkerställer att åtkomstkontroll är anpassad till skyddsåtgärder för personuppgifter.

Policy för incidenthantering (P30) – SME

Definierar hur åtkomstrelaterade incidenter (t.ex. missbruk eller rapporteringspliktiga överträdelser) hanteras och utreds.

Om Clarysecs policyer - Åtkomstkontrollpolicy – SME

Generiska säkerhetspolicyer är ofta byggda för stora företag, vilket gör att små företag får svårt att tillämpa komplexa regler och otydliga roller. Denna policy är annorlunda. Våra SME-policyer är utformade från grunden för praktiskt införande i organisationer utan dedikerade säkerhetsteam. Vi tilldelar ansvar till de roller ni faktiskt har, som verkställande direktör och er IT-leverantör, inte en armé av specialister som ni inte har. Varje krav är uppdelat i en unikt numrerad klausul (t.ex. 5.2.1, 5.2.2). Det gör policyn till en tydlig, steg-för-steg-checklista som är enkel att införa, revidera och anpassa utan att skriva om hela avsnitt.

Åtkomstkontrollregister

Kräver säker spårning av alla åtkomständringar med detaljerade loggar, användarnamn, roller, godkännanden och tidsstämpling.

Automatiserad och manuell åtkomsttilldelning

Stödjer både automatiserade verktyg och manuella mallar för kontoskapande, vilket ger flexibilitet för alla SME-upplägg.

Process för undantagshantering

Avvikelser måste godkännas, dokumenteras och riskövervakas, vilket skyddar regelefterlevnad utan onödig komplexitet.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga SMF-paketet

Spara 78%Få alla 37 SMF-policyer för €399, istället för €1 813 om du köper separat.

Visa fullständigt SMF-paket →