Pregled

Politika varnostnega kopiranja in obnovitve določa organizacijske zahteve glede pogostosti varnostnega kopiranja, hrambe, varnosti, obnovitve in skladnosti, s čimer ščiti pred izgubo podatkov in zagotavlja obnovitev v skladu z vodilnimi standardi in cilji neprekinjenega poslovanja.

Zagotavlja varstvo podatkov

Opredeljuje zahteve za zaščito pred izgubo podatkov, okvaro in kibernetskimi napadi z odpornimi strategijami varnostnega kopiranja.

Skladnost s predpisi

Usklajena z ISO 27001, NIST, GDPR, DORA in NIS2 za skladno hrambo podatkov, varnostno kopiranje in obnovitev.

Operativna odpornost

Integrira se z načrti neprekinjenega poslovanja za podporo hitri in zanesljivi obnovitvi v primeru incidentov.

Preberi celoten pregled

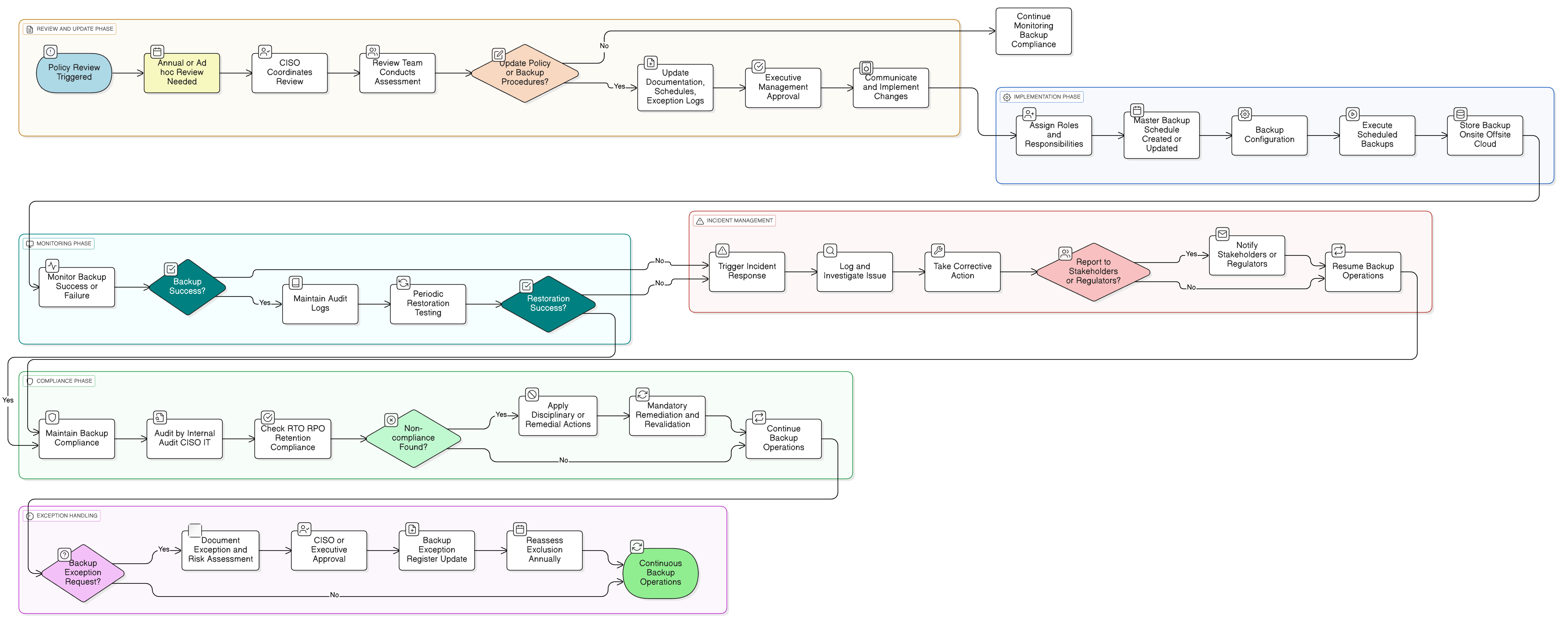

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Zahteve za varnostno kopiranje in obnovitev

Kontrole varnostnega kopiranja za ponudnike storitev tretjih oseb in oblak

Upravljanje in testiranje

Postopki hrambe in varnega odstranjevanja

Upravljanje izjem in obravnava tveganja

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

| Okvir | Pokrite klavzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 32Recital 49

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Sorodne politike

Politika obvladovanja tveganj

Opredeljuje prioritizacijo zaščite varnostnega kopiranja za sisteme in storitve na podlagi tveganj.

Politika upravljanja sredstev

Zagotavlja, da so sistemi, primerni za varnostno kopiranje, vključeni v popis sredstev ter povezani s sledenjem življenjskega cikla in klasifikacijo sredstev.

Politika razvrščanja in označevanja podatkov

Usmerja, katere kategorije podatkov zahtevajo varnostno kopiranje, vključno z označevanjem metapodatkov za prioritizacijo.

Politika hrambe podatkov in odstranjevanja

Usklajuje hrambo varnostnih kopij z regulativnimi omejitvami hrambe in pravilnim odstranjevanjem medijev s pretečenim rokom.

Politika maskiranja podatkov in psevdonimizacije

Podpira varstvo in minimizacijo podatkov pri varnostnem kopiranju občutljivih naborov podatkov.

Politika odzivanja na incidente (P30)

Aktivira se ob odpovedih varnostnega kopiranja, težavah pri obnovitvi ali kompromitaciji repozitorijev podatkov varnostnih kopij.

O pravilnikih Clarysec - Politika varnostnega kopiranja in obnovitve

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja vaši organizaciji. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki so prisotne v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami za IT in varnost ter relevantnimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na celovitost dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Testirani postopki obnovitve

Zahteva vaje obnovitve in preverjanje celovitosti, s čimer zagotavlja, da varnostne kopije delujejo v praksi in da so sistemi dejansko obnovljivi.

Nespremenljive in revidirljive varnostne kopije

Varnostne kopije so zaščitene s strogo nespremenljivostjo, verzioniranjem in popolnimi revizijskimi sledmi za preprečevanje posegov ali nepooblaščenih sprememb.

Granularna odgovornost po vlogah

Jasna dodelitev nalog varnostnega kopiranja izvršnemu vodstvu, vodji informacijske varnosti (CISO), IT in poslovnim lastnikom odpravlja operativne nejasnosti.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →