Pregled

Ta politika zahteva varno ravnanje in upravljanje testnih podatkov in okolij ter zagotavlja zaupnost podatkov, skladnost s predpisi, nadzor dostopa in operativno celovitost v vseh dejavnostih testiranja programske opreme.

Zaščitite občutljive podatke

Uveljavlja anonimizacijo ali maskiranje produkcijskih podatkov ter preprečuje nepooblaščeno uporabo v testnih okoljih.

Ločena okolja

Zahteva logično in fizično ločevanje med testnim in produkcijskim okoljem, da se prepreči kontaminacija.

Nadzor dostopa na podlagi vlog (RBAC)

Zahteva nadzor dostopa na podlagi vlog (RBAC), revizijsko beleženje in četrtletne preglede za nadzor in spremljanje dostopa do testnih sistemov.

Preberi celoten pregled

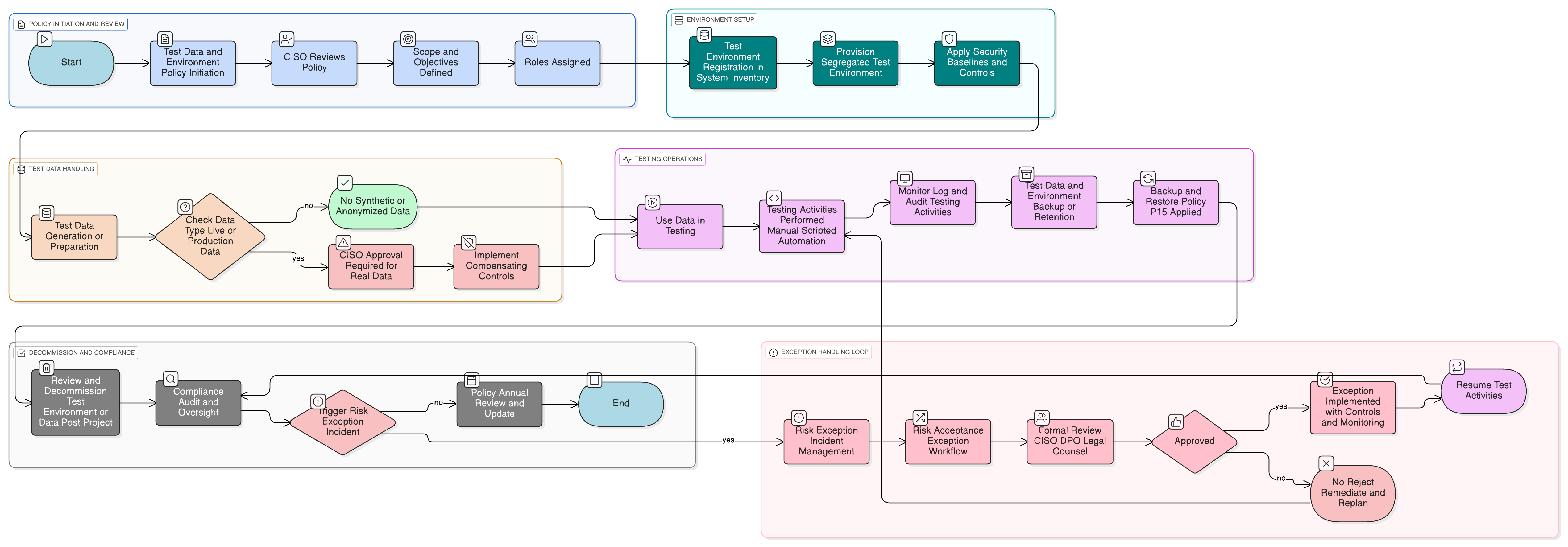

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Klasifikacija testnih podatkov in kontrole

Zahteve za varno anonimizacijo in maskiranje

Ločevanje okolij in nadzor dostopa

Varnostno kopiranje in hramba testnih podatkov

Spremljanje, izjeme in postopki uveljavljanja

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika spremljanja presoje in skladnosti

Omogoča validacijo kontrol skladnosti s politiko in stalno spremljanje skladnosti.

P01 Politika informacijske varnosti

Vzpostavlja krovna varnostna načela, ki urejajo varstvo testnih podatkov in upravljanje okolij.

P05 Politika upravljanja sprememb

Uporablja se za ustvarjanje, posodabljanje in izločanje iz uporabe testnih okolij ter CI/CD cevovodov.

Politika razvrščanja in označevanja podatkov

Usmerja izbiro testnih podatkov in uveljavljanje kontrol glede na občutljivost.

Politika hrambe podatkov in odstranjevanja

Opredeljuje časovne roke hrambe in zahteve za varno odstranjevanje testnih naborov podatkov.

Politika varnostnega kopiranja in obnovitve

Zahteva prakse varnostnega kopiranja in preverjanje varnostnih kopij za testna okolja.

Politika kriptografskih kontrol

Določa obvezne standarde šifriranja za podatke v mirovanju in med prenosom v testnih platformah.

Politika beleženja in spremljanja

Ureja vidnost in sisteme za zaznavanje anomalij za dejavnosti v testnih okoljih.

Politika odzivanja na incidente (P30)

Opredeljuje eskalacijo in sanacijske ukrepe za kršitve ali incidente, povezane s testnimi sistemi.

O pravilnikih Clarysec - Politika testnih podatkov in testnega okolja

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se širi skupaj z vašo organizacijo. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami IT in varnosti ter relevantnimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na integriteto dokumenta, s čimer se politika iz statičnega dokumenta spremeni v dinamičen, izvedljiv okvir.

Močne kontrole dobaviteljev

Uveljavlja skrbni pregled dobaviteljev, pogodbo o nerazkrivanju informacij in izrecna dovoljenja za vsak dostop tretjih oseb do testnih podatkov ali okolij.

Integracija varne verige orodij

Integrira kontrole v CI/CD cevovode, s čimer zagotavlja, da testne uvedbe ne morejo biti pomotoma uvedene v produkcijsko okolje.

Celovita revizijska sled

Zahteva popolno revizijsko beleženje, pregled po incidentu in nadzor različic za vse spremembe testnih okolij in podatkov.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →