Pārskats

Šī politika nosaka drošu testēšanas datu un testēšanas vides apstrādi un pārvaldību, nodrošinot datu konfidencialitāti, regulatīvo atbilstību, piekļuves kontroli un operacionālo integritāti visās programmatūras testēšanas darbībās.

Aizsargāt sensitīvus datus

Nodrošina reālo datu anonimizāciju vai maskēšanu, novēršot nesankcionētu izmantošanu testēšanas vidēs.

Nodalītas vides

Pieprasa loģisku un fizisku nodalīšanu starp testēšanu un ražošanas vidi, lai novērstu kontamināciju.

Lomu balstīta piekļuve

Nosaka lomu balstītu piekļuves kontroli, žurnālfiksēšanu un ceturkšņa piekļuves tiesību pārskatīšanu, lai kontrolētu un uzraudzītu piekļuvi testēšanas sistēmām.

Lasīt pilnu pārskatu

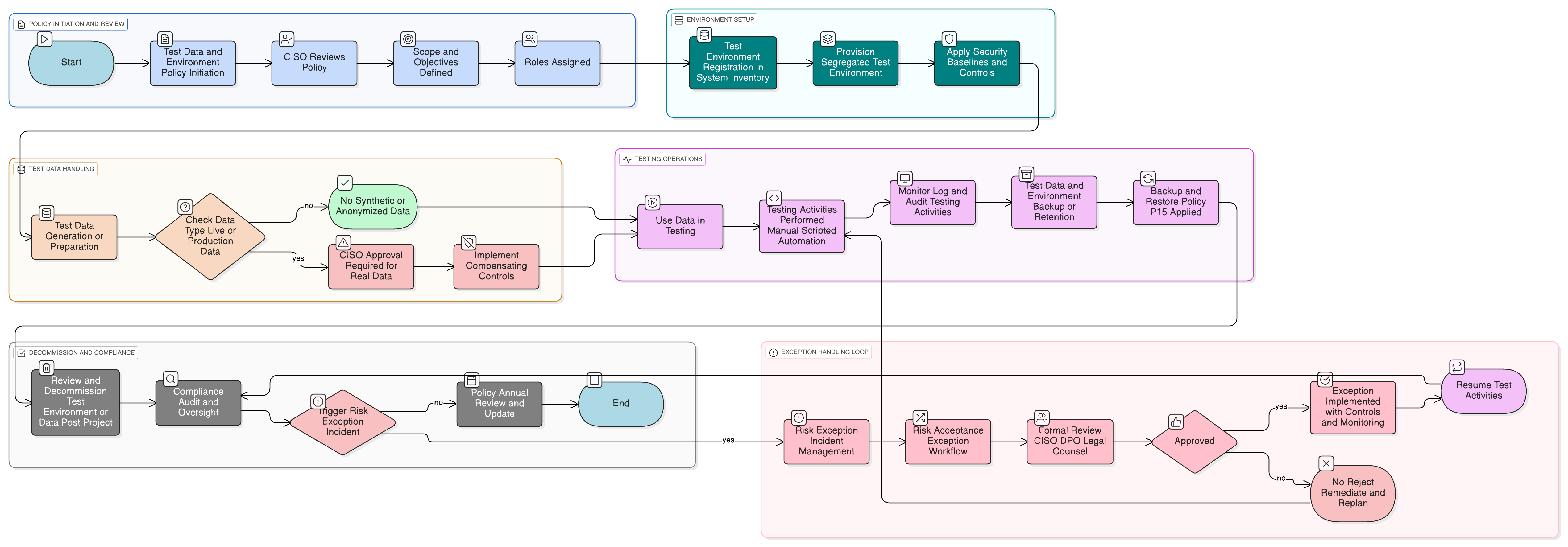

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un iesaistes noteikumi

Testēšanas datu klasifikācija un kontroles pasākumi

Prasības drošai anonimizācijai un maskēšanai

Vides nodalīšana un piekļuves kontrole

Rezerves kopijas un glabāšana testēšanas datiem

Uzraudzība, izņēmumi un izpildes procedūras

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Audita un atbilstības uzraudzības politika

Nodrošina politikas ievērošanas validāciju un nepārtrauktu apliecinājumu.

P01 Informācijas drošības politika

Nosaka vispārējos drošības principus, kas regulē testēšanas datu aizsardzību un vides pārvaldību.

P05 Izmaiņu pārvaldības politika

Attiecas uz testēšanas vides izveidi, atjaunināšanu un ekspluatācijas izbeigšanas prasībām, kā arī uz izvietošanas cauruļvadiem.

Datu klasifikācijas un marķēšanas politika

Vada testēšanas datu atlasi un uz sensitivitāti balstītu kontroles pasākumu izpildi.

Datu uzglabāšanas un likvidēšanas politika

Definē glabāšanas termiņus un drošas likvidēšanas prasības testēšanas datu kopām.

Rezerves kopiju un atjaunošanas politika

Nosaka rezerves kopiju praksi un atjaunošanas validāciju testēšanas vidēm.

Kriptogrāfisko kontroles pasākumu politika

Nosaka obligātos šifrēšanas standartus datiem glabāšanas laikā un pārsūtīšanas laikā testēšanas platformās.

Žurnālfiksēšanas un uzraudzības politika

Regulē redzamību un anomāliju atklāšanas sistēmas testēšanas vides darbībām.

Incidentu reaģēšanas politika (P30)

Definē eskalāciju un trūkumu novēršanas pasākumus pārkāpumiem vai incidentiem, kas saistīti ar testēšanas sistēmām.

Par Clarysec politikām - Testēšanas datu un testēšanas vides politika

Efektīva drošības pārvaldība prasa vairāk nekā tikai tekstu; tā prasa skaidrību, pārskatatbildību un struktūru, kas mērogojas līdz ar organizāciju. Vispārīgas veidnes bieži neizdodas, radot neskaidrības ar gariem rindkopu blokiem un nedefinētām lomām. Šī politika ir izstrādāta kā jūsu drošības programmas operacionālais pamats. Mēs piešķiram pienākumus konkrētām lomām, kas sastopamas mūsdienīgā uzņēmumā, tostarp Galvenajam informācijas drošības vadītājam (CISO), IT un informācijas drošības komandām un attiecīgajām komitejām, nodrošinot skaidru pārskatatbildību. Katra prasība ir unikāli numurēta klauzula (piem., 5.1.1, 5.1.2). Šī atomārā struktūra padara politiku viegli ieviešamu, auditējamu pret konkrētiem kontroles pasākumiem un droši pielāgojamu, neietekmējot dokumenta integritāti, pārvēršot to no statiska dokumenta par dinamisku, īstenojamu ietvaru.

Stingras piegādātāju kontroles

Nodrošina piegādātāju pienācīgu pārbaudi, konfidencialitātes līgumu un skaidras atļaujas jebkurai trešo pušu piekļuvei testēšanas datiem vai testēšanas vidēm.

Droša rīku ķēdes integrācija

Integrē kontroles pasākumus CI/CD cauruļvados, nodrošinot, ka testēšanas būvējumi nevar tikt kļūdaini izvietoti ražošanas vidē.

Visaptveroša audita pēda

Pieprasa pilnīgu audita žurnālu veidošanu, pēcincidenta pārskatīšanu un versiju kontroli visām testēšanas vides un datu izmaiņām.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā Enterprise paketē

Ietaupiet 67%Iegūstiet visas 37 Enterprise politikas par €599, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno Enterprise paketi →