Ülevaade

See poliitika nõuab testandmete ja testkeskkondade turvalist käitlemist ja haldamist, tagades andmete konfidentsiaalsuse, õigusnormidele vastavuse, juurdepääsukontrolli ja operatiivse tervikluse kõigis tarkvara testimise tegevustes.

Kaitse tundlikke andmeid

Nõuab reaalsete andmete anonümiseerimist või maskeerimist, vältides volitamata kasutamist testkeskkondades.

Eraldatud keskkonnad

Nõuab test- ja tootmiskeskkonna loogilist ja füüsilist eraldamist, et vältida saastumist.

Rollipõhine juurdepääs

Nõuab rollipõhist juurdepääsukontrolli (RBAC), logimist ja kvartalipõhiseid ülevaatusi, et kontrollida ja seirata juurdepääsu testsüsteemidele.

Loe täielikku ülevaadet

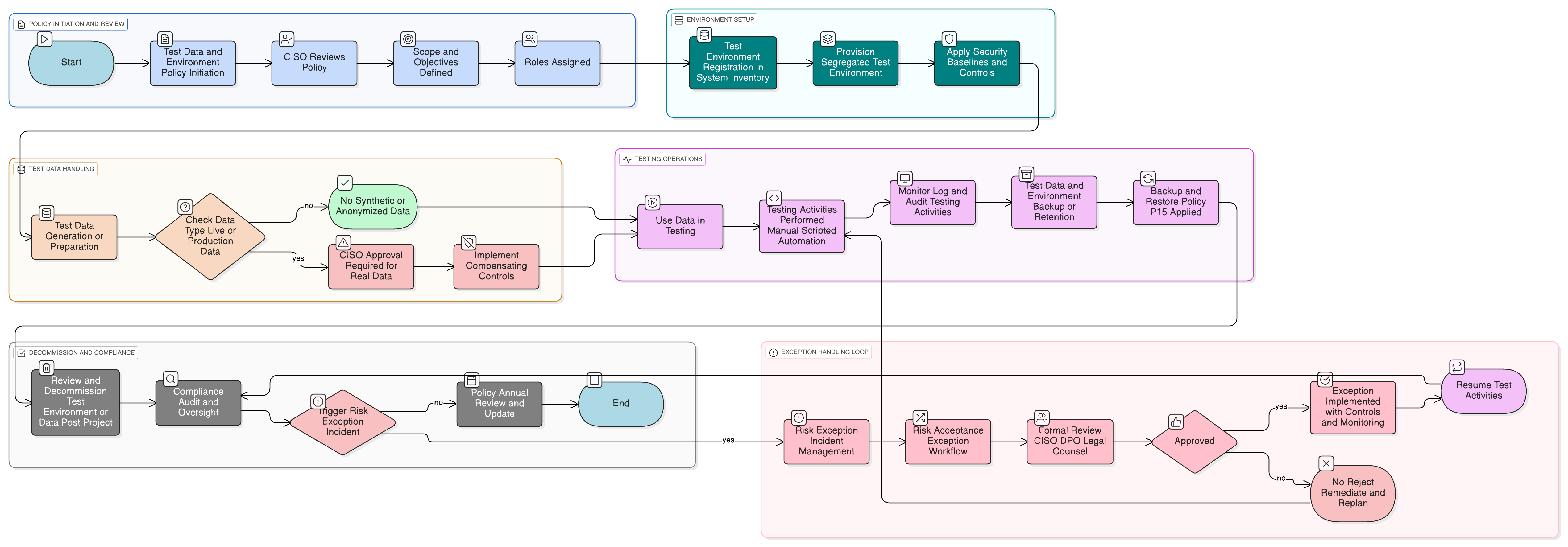

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Kohaldamisala ja kaasamise reeglid

Testandmete klassifitseerimine ja kontrollimeetmed

Nõuded turvaliseks anonümiseerimiseks ja maskeerimiseks

Keskkondade eraldamine ja juurdepääsukontroll

Testandmete varundamine ja säilitamine

Seire, erandid ja jõustamise protseduurid

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

Auditi ja vastavuse seire poliitika

Võimaldab poliitika järgimise valideerimist ja kontrollide tagamist pidevalt.

Infoturbepoliitika

Kehtestab üldised turvalisuse põhimõtted, mis juhivad testandmete kaitset ja keskkondade haldamist.

Muudatuste juhtimise poliitika

Kohaldub testkeskkondade ja juurutusprotseduuride loomisele, ajakohastamisele ja kasutusest kõrvaldamisele ning CI/CD torustike haldamisele.

Andmete klassifitseerimise ja märgistamise poliitika

Juhib testandmete valikut ja tundlikkusest lähtuvat kontrollimeetmete jõustamist.

Andmete säilitamise ja kõrvaldamise poliitika

Määratleb säilitustähtajad ja turvalise kõrvaldamise nõuded testandmekogumitele.

Varundamise ja taastamise poliitika

Nõuab varunduspraktikaid ja varukoopiate valideerimist testkeskkondade jaoks.

Krüptograafiliste kontrollimeetmete poliitika

Määrab kohustuslikud krüpteerimisstandardid puhkeolekus ja edastamisel testplatvormides.

Logimis- ja seirepoliitika

Reguleerib nähtavust ja anomaaliate tuvastussüsteemide kasutamist testkeskkonna tegevuste jaoks.

Intsidentidele reageerimise poliitika

Määratleb eskaleerimise ja parandusmeetmed rikkumiste või intsidentide korral, mis hõlmavad testsüsteeme.

Claryseci poliitikate kohta - Testandmete ja testkeskkonna poliitika

Tõhus turbejuhtimine nõuab enamat kui sõnu; see nõuab selgust, aruandekohustust ja struktuuri, mis skaleerub koos organisatsiooniga. Üldised mallid ebaõnnestuvad sageli, tekitades ebaselgust pikkade lõikude ja määratlemata rollidega. See poliitika on loodud olema teie turbeprogrammi operatiivne selgroog. Me määrame vastutused kaasaegses ettevõttes esinevatele konkreetsetele rollidele, sh Infoturbejuht (CISO), IT- ja infoturbemeeskonnad ning asjakohased komiteed, tagades selge aruandekohustuse. Iga nõue on unikaalselt nummerdatud klausel (nt 5.1.1, 5.1.2). See atomaarne struktuur muudab poliitika lihtsasti rakendatavaks, auditeeritavaks konkreetsete kontrollimeetmete suhtes ning turvaliselt kohandatavaks ilma dokumendi terviklust mõjutamata, muutes selle staatilisest dokumendist dünaamiliseks, rakendatavaks raamistikuks.

Tugevad tarnijakontrollid

Nõuab tarnija hoolsuskontrolli, konfidentsiaalsuslepinguid (NDA-d) ja selgesõnalisi õigusi igasuguseks kolmandate isikute juurdepääsuks testandmetele või keskkondadele.

Turvaline tööriistaahela integratsioon

Integreerib kontrollimeetmed CI/CD torustikesse, tagades, et testjuurutusi ei saa ekslikult tootmiskeskkonda juurutada.

Põhjalik auditijälg

Nõuab täielikku logimist, intsidendijärgset ülevaatust ja versioonihaldust kõigi testkeskkonna ja andmete muudatuste jaoks.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust Enterprise paketist

Säästa 67%Hangi kõik 37 Enterprise poliitikat €599 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku Enterprise paketti →