Přehled

Tato politika nařizuje bezpečné nakládání s testovacími daty a jejich správu a správu testovacích prostředí a zajišťuje důvěrnost dat, soulad s právními předpisy, řízení přístupu a provozní integritu napříč všemi činnostmi testování softwaru.

Chraňte citlivá data

Vynucuje anonymizaci nebo maskování produkčních dat a brání neoprávněnému použití v testovacích prostředích.

Oddělená prostředí

Vyžaduje logické a fyzické oddělení mezi testovacím a produkčním prostředím, aby se zabránilo kontaminaci.

Řízení přístupu na základě rolí (RBAC)

Nařizuje řízení přístupu na základě rolí (RBAC), auditní protokolování a čtvrtletní přezkum přístupových práv pro řízení a monitorování přístupu k testovacím systémům.

Přečíst celý přehled

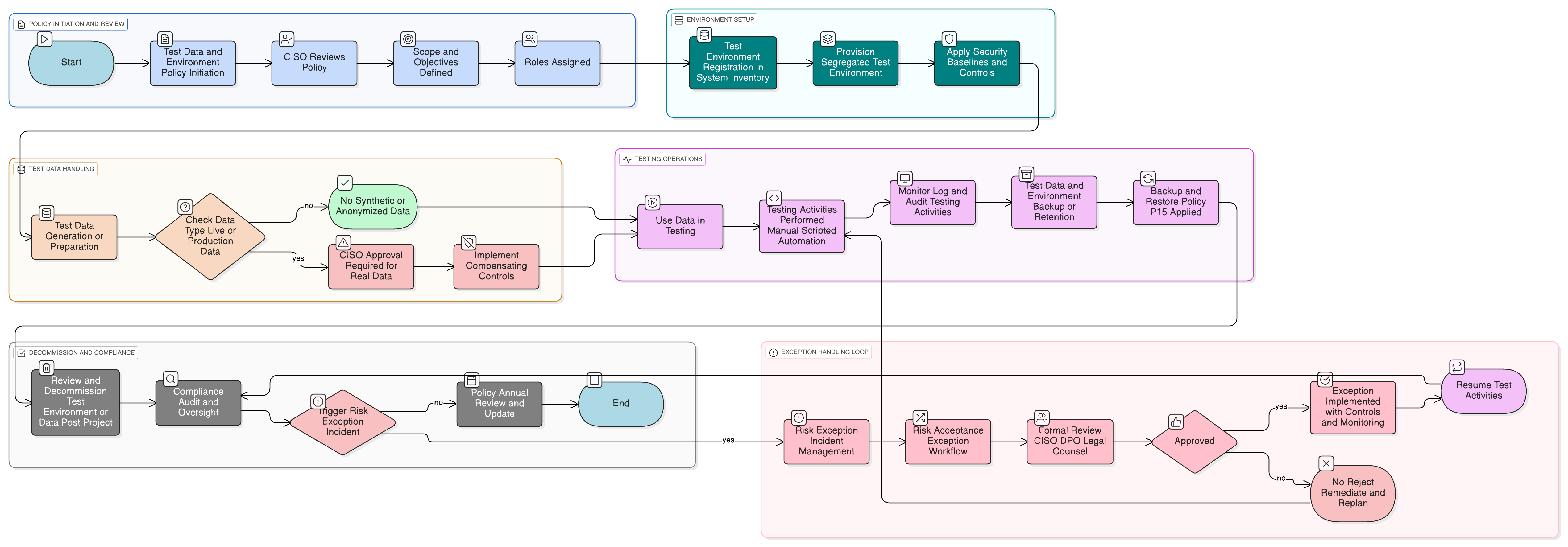

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Klasifikace testovacích dat a opatření

Požadavky na bezpečnou anonymizaci a maskování

Oddělení prostředí a řízení přístupu

Zálohování a uchovávání testovacích dat

Monitorování, výjimky a postupy vynucování

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika monitorování auditu a souladu

Umožňuje validaci dodržování politiky a průběžné zajištění kontrol.

P01 Politika informační bezpečnosti

Stanovuje zastřešující bezpečnostní principy, které řídí ochranu testovacích dat a správu prostředí.

P05 Politika řízení změn

Vztahuje se na vytváření, aktualizaci a vyřazení testovacích prostředí a CI/CD pipeline.

Politika klasifikace dat a označování

Usměrňuje výběr testovacích dat a vynucování opatření podle citlivosti.

Politika uchovávání údajů a likvidace

Definuje lhůty uchovávání a požadavky na bezpečnou likvidaci testovacích datových sad.

Politika zálohování a obnovy

Nařizuje postupy zálohování a validace záloh pro testovací prostředí.

Politika kryptografických opatření

Specifikuje povinné standardy šifrování pro data v klidu a při přenosu v testovacích platformách.

Politika protokolování a monitorování

Řídí viditelnost a systémy detekce anomálií pro aktivity v testovacím prostředí.

Politika reakce na incidenty (P30)

Definuje eskalaci a nápravná opatření pro porušení nebo incidenty zahrnující testovací systémy.

O politikách Clarysec - Politika testovacích dat a testovacího prostředí

Efektivní správa a řízení bezpečnosti vyžaduje více než jen slova; vyžaduje jasnost, odpovědnost a strukturu, která se škáluje s vaší organizací. Obecné šablony často selhávají a vytvářejí nejasnosti prostřednictvím dlouhých odstavců a nedefinovaných rolí. Tato politika je navržena jako provozní páteř vašeho bezpečnostního programu. Přiřazujeme odpovědnosti konkrétním rolím, které se v moderním podniku běžně vyskytují, včetně ředitele informační bezpečnosti (CISO), IT a bezpečnosti a relevantních výborů, čímž zajišťujeme jasnou odpovědnost. Každý požadavek je jedinečně číslovaná klauzule (např. 5.1.1, 5.1.2). Tato atomická struktura usnadňuje implementaci politiky, auditování vůči konkrétním opatřením a bezpečné přizpůsobení bez narušení integrity dokumentu, čímž ji mění ze statického dokumentu na dynamický, proveditelný rámec.

Silná opatření pro dodavatele

Vynucuje prověrku dodavatelů, dohodu o mlčenlivosti a výslovná oprávnění pro jakýkoli přístup třetích stran k testovacím datům nebo prostředím.

Bezpečná integrace nástrojového řetězce

Integruje opatření do CI/CD pipeline a zajišťuje, že testovací sestavení nemohou být omylem nasazena do produkčního prostředí.

Komplexní auditní stopa

Vyžaduje plné auditní protokolování, přezkum po incidentu a správu verzí pro všechny změny testovacího prostředí a dat.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku Enterprise

Ušetřete 67%Získejte všech 37 politik Enterprise za €599, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček Enterprise →